根据IDC发布的《中国大数据技术与服务市场2012-2016年预测与分析》显示,大数据规模将从2011年的7760万美元增长到2016年的6.17亿美元,5年内的复合增长率达51.4%,市场规模增长近7倍。以海量、多样、快速为显著特征的大数据,人们对其战略意义的认识,已从如何掌握庞大的数据信息,转向如何实现对这些数据的深层挖掘,进而让其“增值”。换句话说,只有通过大量信息的整合和海量数据的分析,让企业深入了解自身业务,实现新的业务洞察,从而帮助组织机构更好地做出商业决策才是大数据的价值所在。安全大数据就是大数据的一个重要领域。

信息安全在大数据时代更加重要

对企业而言,信息安全是为企业信息化服务,而信息化又服务于业务增长。只有将安全与业务数据相结合才能为企业带来价值,这一层看似间接却极为必要的关系在大数据时代被无限放大。Gartner报告指出,最终安全大数据将演化为IT商业智能发展趋势的一部分,即结合信息安全情报和IT业务数据,以提供更高水平的业务情报。随着IT系统逐渐虚拟化,在安全和业务部门使用标准行为基线来发现异常行为将越来越普遍。安全运营团队知晓对安全至关重要的数据,可以利用安全大数据来加强企业安全建设,抵御内外部网络威胁。另据Gartner预测,到2016年,40%的企业(银行、保险、医药和国防行业为主)将积极地对至少10TB数据进行分析,以找出潜在危险的活动。

主动的安全防护需要建立在综合平台之上

文学家乔治•桑塔耶拿说:“那些忘记过去的人注定要重蹈覆辙。”很多企业都缺乏对于历史数据的挖掘和有效利用,而那些历史数据中可能包含与当前攻击以及未来攻击的有关线索。更为现实的状况是,企业收集日志通常是为了保证合规。他们很少会挖掘可用的数据来改善自己的安全状况或者减少环境中存在的风险。如果集团的IT系统复杂,各地分公司每天产生的日志数量多,并且不能集中管理,类似的安全威胁就可能淹没在几十万条安全日志里。海量的数据没法分析,领导无法拿到他所需要的数据,导致其无法做出正确的决策。或者说他很容易做一个决策,但是他无法保证这个决策是有效的。

企业亟需一套平台,能够缩短“查出根本原因的时间”,并能根据全面完整的数据集做出风险和规避决策,将之前很多时候亡羊补牢式的事中、事后处理,转向事前自动评估预测、应急处理,让安全防护主动起来。迈克菲通过SIEM(安全信息和事件管理)平台,帮助企业全面应对大数据带来的信息安全挑战。

区别于防火墙等产品专注于解决某一问题,迈克菲SIEM(安全信息和事件管理)是一个贯通企业应用层、执行层和管理层的平台,一旦把海量的日志、跟安全相关的信息运行到这个平台之上,便可以依据企业的动态发展情况,为企业管理者提供直观的决策依据。简而言之,通过对整个企业内的数据进行自动收集以及实时关联和优先级排序,SIEM可以提供相关的事件和日志、确定事件的根本原因及汇集数据,帮助企业分析、预测并生成切实可行的信息,更快更准做出运营决策。

迈克菲采用的EDB专利技术是SIEM的核心。EDB可以借助高度索引的专业数据库,实现大规模高性能集成日志和事件采集。根据环境实时丰富完善数据,以获取智能信息,并针对当前和历史数据提供在线报告和分析。快速响应是其显著特点。比如实例证明:在4核8G内存的相同环境下,传统数据库MYSQL,后台直接查询760多万条数据,统计需要花费近37秒,抽取近千万级条数据时,花费43秒。而在同等硬件环境下, McAfee SIEM借助EDB技术处理6000万条数据量时,数量翻了数倍,但无论统计还是抽取,虽然涉及到前台UI交换,但几乎在几秒内实时完成。

游侠简评:

在Splunk之外,终于又有一个厂家把检索速度提了出来!相对国内几乎都是Windows或Linux搭配关系型数据库(几乎也不会有什么优化),国外还是在检索效率方面投入非常大!

游侠曾经去一个单位,说国内某知名厂家的SOC产品,检索速度甚至>15分钟!好吧,我表示我没什么好说的。因为第一次点击确认就不动了,再点一次就是“窗口无响应”,不要急着关闭,过15分钟,好了!一看要的结果还不在第一页,再点“下一页”,不好意思……您需要再等待15分钟……

同时由于EDB无需DBA就可以进行快速部署,无需进行持续数据采集优化,只需轻点鼠标就可以深入分析所需信息,并自动关联环境和事件,所有这一切将使企业花费更少的时间在管理上,充分提高运营效率。

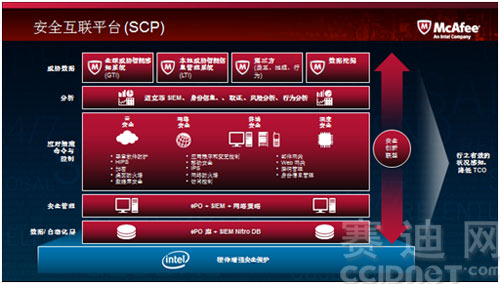

在迈克菲看来,企业不能孤立的解决安全难题,而是要构建综合防御体系。迈克菲的安全互联策略,能够将不同的技术、合作伙伴进行整合。包括IPS、防火墙等其他安全产品被融入到SIEM解决方案中。通过双向集成与McAfee ePolicy Orchestrator (ePO)平台链接,将ePO的管理、控制和开放性的优势与迈克菲SIEM的数据捕获、关联和分析功能相结合,以提高威胁跟踪与风险评估能力,从而实现实时协作、受控响应及精确报告。

迈克菲安全互联平台

为管理层提供快速、与实际业务结合的安全建议

迈克菲亚太区SIEM解决方案实践经理 Mason Hooper表示,传统的SIEM产品更多的只是关注日志,对其进行收集和分析。对于今天的安全威胁环境来说,传统的SIEM功能显然是不够的。而是要掌控整个网络的异常情况,还需要关注应用层的安全。结合自身的产品方案与大数据分析相结合,形成从数据收集分析到快速完成安全管理策略建议。这正是迈克菲SIEM平台的强势所在。现在,企业可以在不到 10 秒钟内收集到想监控的所有数据源的所有日志、关联事件并针对几个月的数据生成报告。在历史记录分析方面,系统可以处理积攒多年的数十亿个事件,并且能在几秒钟(而非数小时)内呈现查询结果。

此外,对于企业来讲,每天警告一万条、或者一千万条的威胁数据,对于决策者来说是没有意义的。他们希望看到的是跟实际业务结合,综合评估在可预见范围内将会有多大损失,需要投入多少资金、人力解决相关问题。而迈克菲SIEM可以把这种纯IT的语言,翻译成业务的语言,这中间最重要的就是数据的动态分析,这是SIEM的另一个强势所在。

我们可以通过下面这个例子来理解SIEM平台是如何工作的。假设三个月前一台主机被感染了病毒,三个月之后,突然另外一个部门的主机发生信息泄露事件。如果只是凭借普通的防护平台,它只会关注到“昨天主机文件泄露”这一个事件,而不会关联到三个月前另一台主机发生了什么。其实,很有可能是那台被感染的主机被非法的恶意软件控制了,这两个事件是有联系的。该事件的时间跨度为三个月。迈克菲SIEM除了可以支持基于规则对安全事件进行关联分析之外,还可以通过事件的风险级别进行无规则关联,这样更加容易发现未知的安全事件,帮助用户实现完善的安全管理。

受益于迈克菲的安全互联策略,企业不会再是根据极少的数据来做出临时性应对决策,而是在明确了解关联事件及其对基础设施的影响后,采取果断行动。大数据时代,事件发生后再进行清理的模式已经不适用,迈克菲SIEM解决方案,正在帮助世界各地的众多企业快速做出决策提供坚实的判断依据。

来源:赛迪网

游侠简评:

今天出去到客户那做售后服务,顺便截了个图,放在这里吧……

其实这个不算最多的,这个设备型号也是款中低,并且是一体机(性能会比独立模块的低很多)…… 6小时的SYSLOG日志接收量,是1亿多条。

审计类产品,特别是海量日志的,检索方便、快速,一定是最重要的,没有之一。

标签: McAfee, SIEM, SOC, 日志审计, 日志管理