前言

乌克兰电力系统受到APT攻击事件,给国内外企业和用户都敲响了警钟,与此同时,安恒信息在国内也监控到了多次APT攻击。近期,安恒信息APT威胁分析设备在某用户网络中发现了一个APT攻击样本,这是一个由EncapsulatedPostScript(EPS) filter模块(32bit下模块为EPSIMP32.FLT)中一个User-After-Free漏洞所构造的利用样本。

该样本可在多种环境下触发成功,使攻击成功率大大增强,且该样本中的ROP技巧使用了一种较新的方法,该方法可以绕过EMET等防护软件的检测,攻击具有极强的指向性和隐蔽性,属于典型的针对性的APT攻击。

>>>>

漏洞成因及利用分析

当EPS在处理字典类型(dict)的copy操作时,会将接受拷贝方的键值对条目全部删除,然后再重新分配一个进行数据拷贝(正常情况下在字典拷贝时只对要拷贝的元素进行操作,而不影响其它元素)。

字典copy操作过程中的delete过程

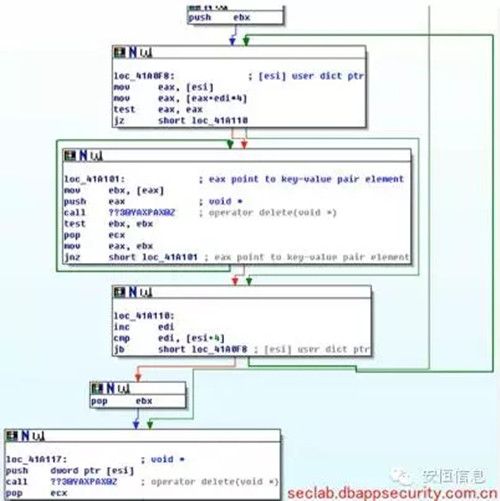

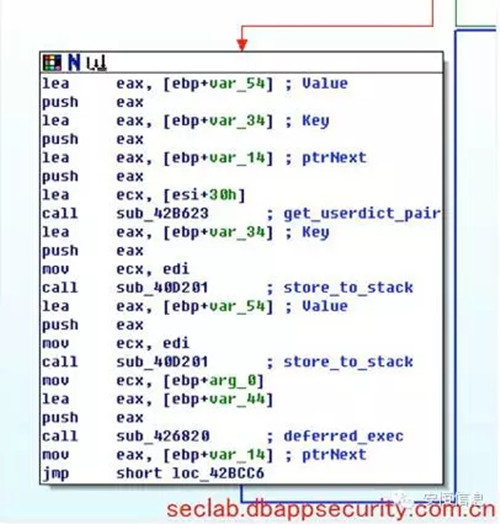

而EPS在处理forall操作时,当处理类型为字典(dict)时,forall逐个处理字典(dict)中的每个键值对,forall会获得当前键值对的内容以及一个ptrNext指针指向下一个要处理的键值对,并将键(key)和值(value)的内容放到操作栈中,然后处理forall的处理过程(proc),处理完后仍保留ptrNext指针以处理下一个键值对。而如果在forall处理过程(proc)中有字典的拷贝(copy)操作,copy操作会将键值对条目全部删除,而forall的ptrNext指针仍存在着,这时ptrNext就变成一个野指针,只要精心构造指针指向的数据,就可以达到利用效果。

forall处理字典类型时的部分过程

如该样本利用方式为通过该野指针最终构造出一个起始地址为0x0,大小为0x7fffffff的string对象,这样就可以在该空间内作任意的读写作为后期ROP及shellcode等的利用。

>>>>样本危害和影响

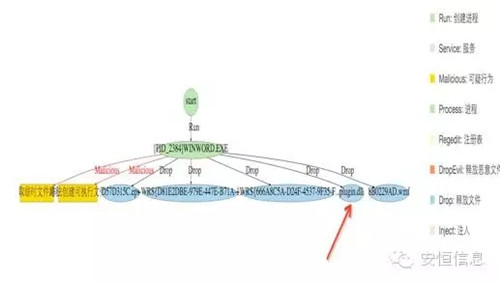

Shellcode的功能主要为释放一个DLL并加载执行。

溢出成功后会释放一个恶意的dll文件。

样本的行为过程

该dll文件在前台打开伪装的原文件名doc,并显示“文件毁损严重无法正常开启”及大量乱码,迷惑用户掩盖入侵痕迹。其实它在后台尝试下载黑客特定的远程后门模块,经过解密和手动内存加载,减少安全软件报警机率及磁盘文件残留。

该后门模块短小精悍,但功能强大。支持IE浏览器注入、HTTP中间人攻击、本地磁盘文件读写操作、键盘记录、屏幕获取、局域网资源操作、网络状态及端口映射、注册表/进程/服务等系统操作、远程shell命令和文件执行、屏幕锁定、重启注销关机、消息框弹窗等黑客指令和模块。

标签: APT, APT攻击, APT攻击样本, EPS, User-After-Free, 安恒信息