一、JAVA反序列化系列漏洞

漏洞地址:https://www.seebug.org/vuldb/ssvid-89723

漏洞简介:Apache Commons Collections基础类库被披露存在“反序列化远程代码执行”漏洞,WebLogic、WebSphere、

Jboss和Jenkins等多款WEB容器受到漏洞影响,攻击者利用该漏洞可远程执行任意系统命令。Apache Commons Collections基础类库在进行反序列化处理时,使用 ObjectInputStream 类调用 readObject函数去读取用户传递过来的序列化对象字节流数据。攻击者通过发送精心构造的代码调用链,可使readObject函数在反序列化字节流时发生异常,创建恶意的代码调用链,在目标服务器当前权限环境下执行任意代码。

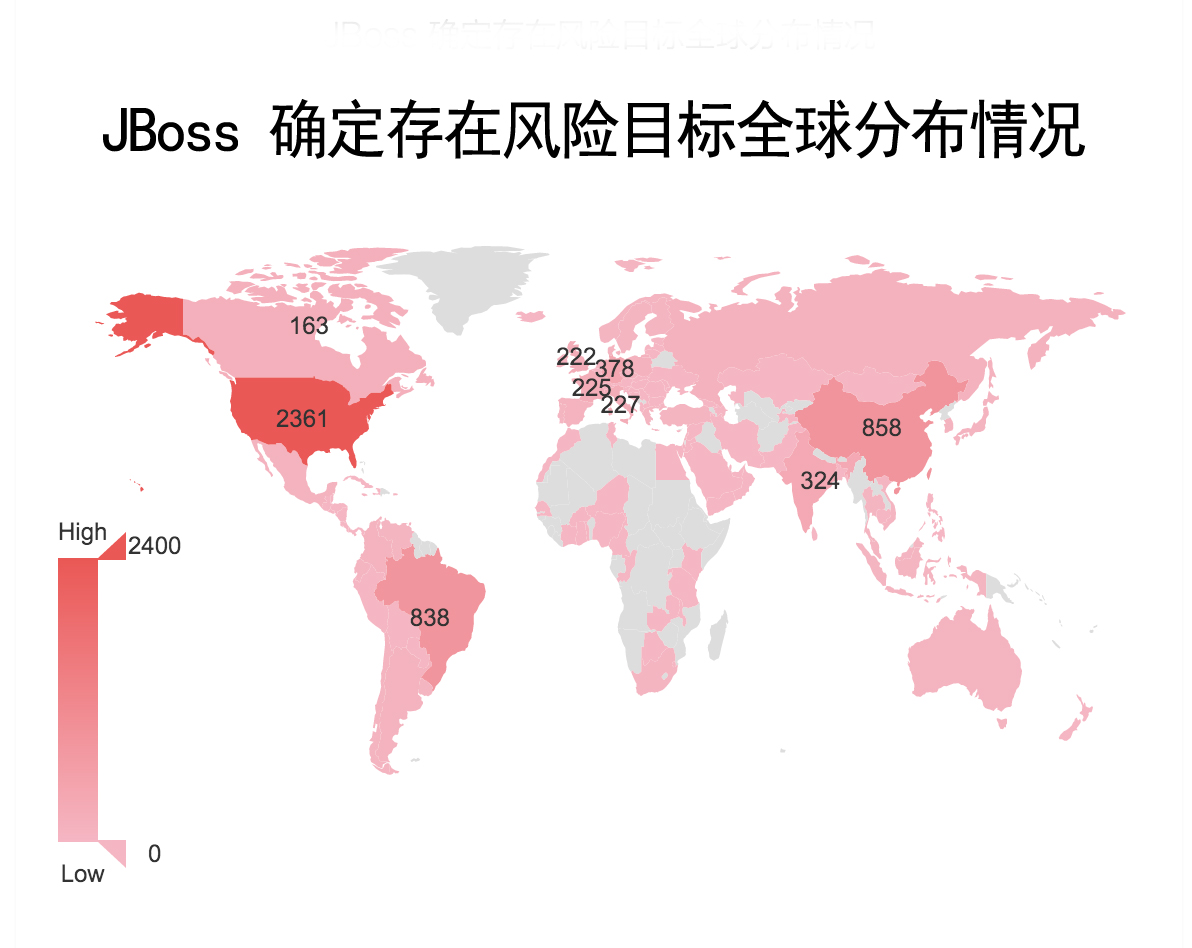

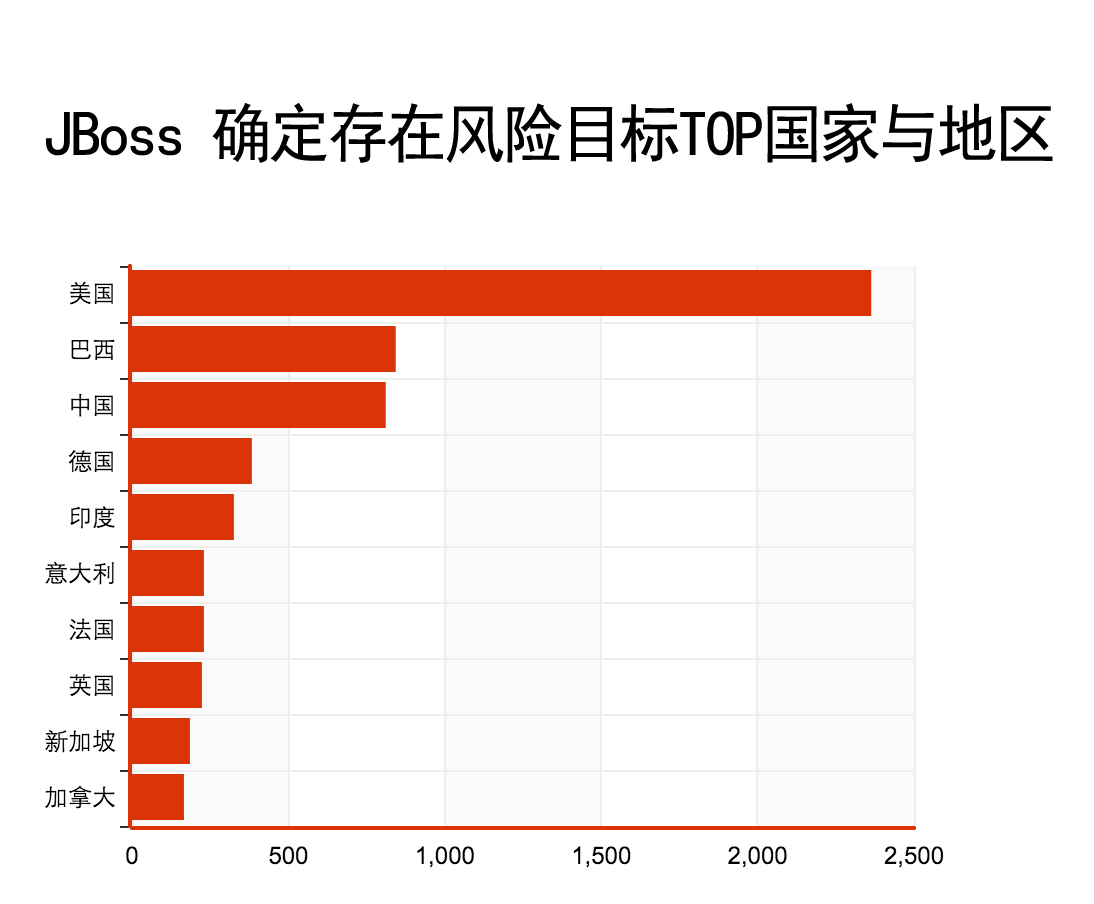

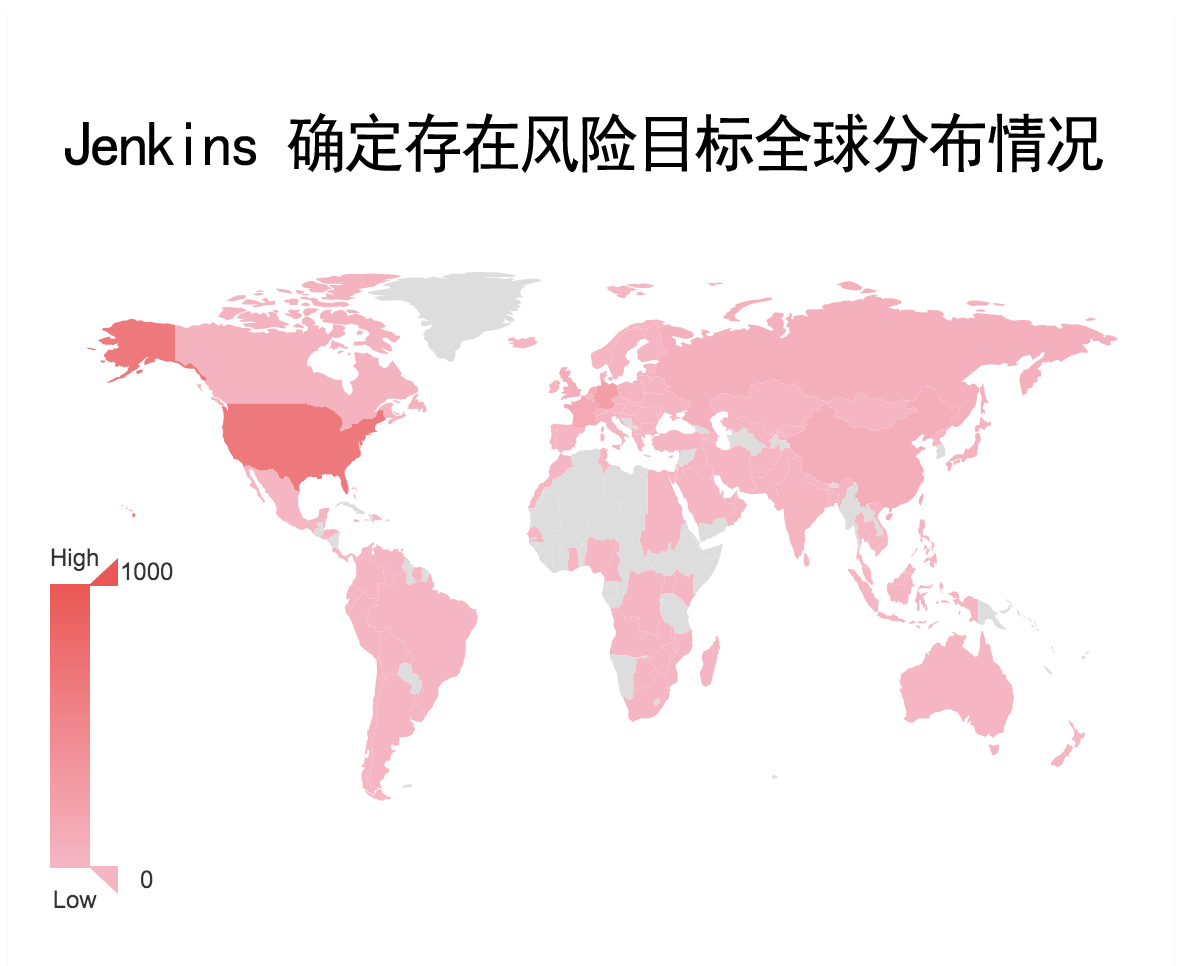

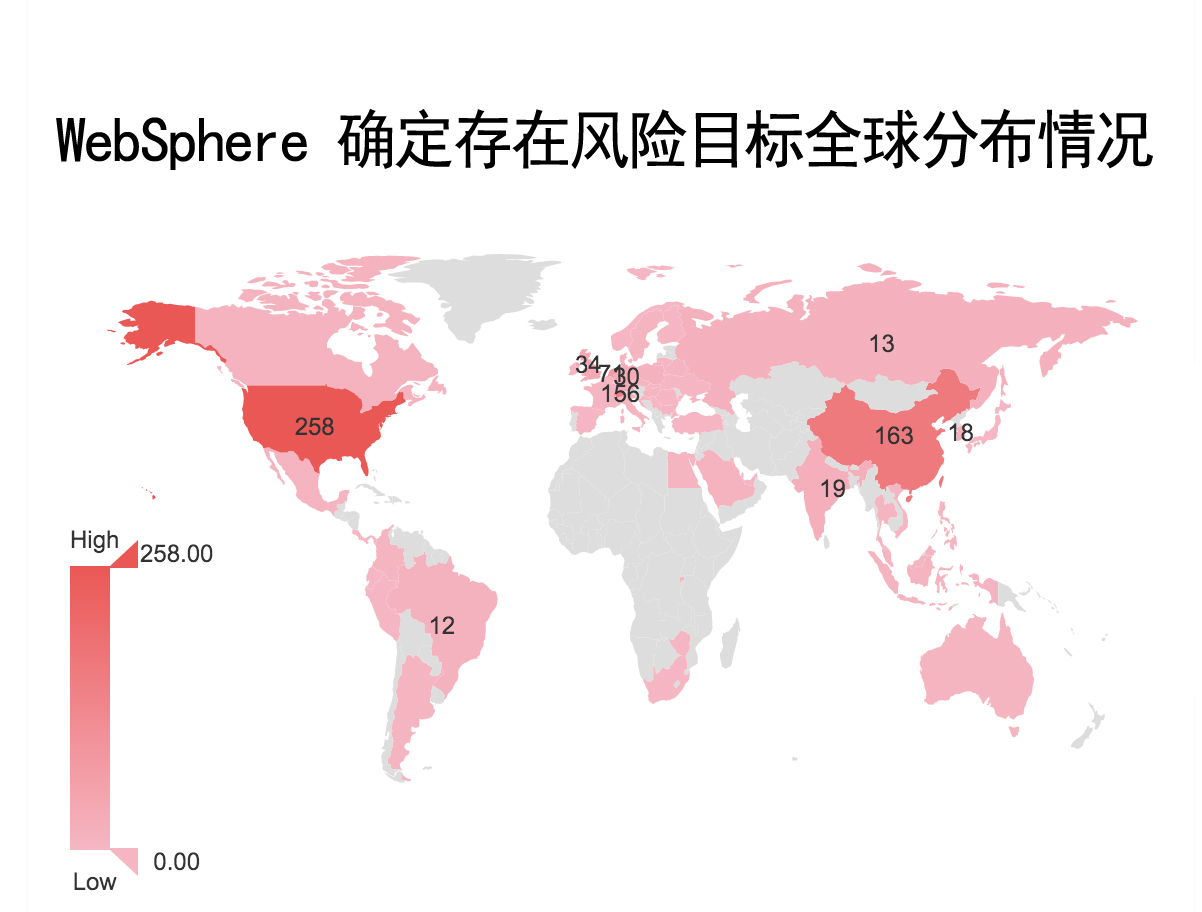

探测结果:基于知道创宇ZoomEye 网络空间搜索引擎全网监测得知:

JBoss:对45198个运行JBoss目标检测,其中8398个存在问题;

Jenkins:对1.5万个运行Jenkins目标检测,其中1811个存在问题;

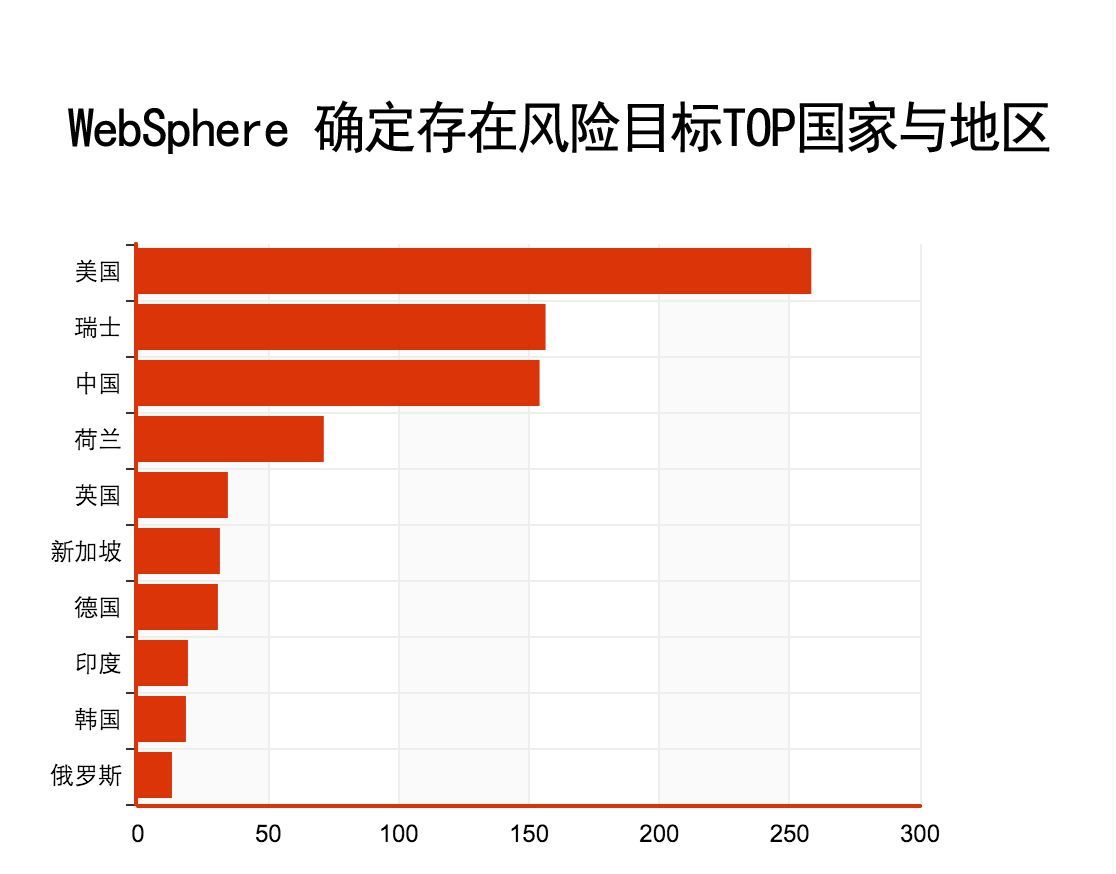

WebSphere:对289.6万开放8880端口目标检测,其中963个存在问题;

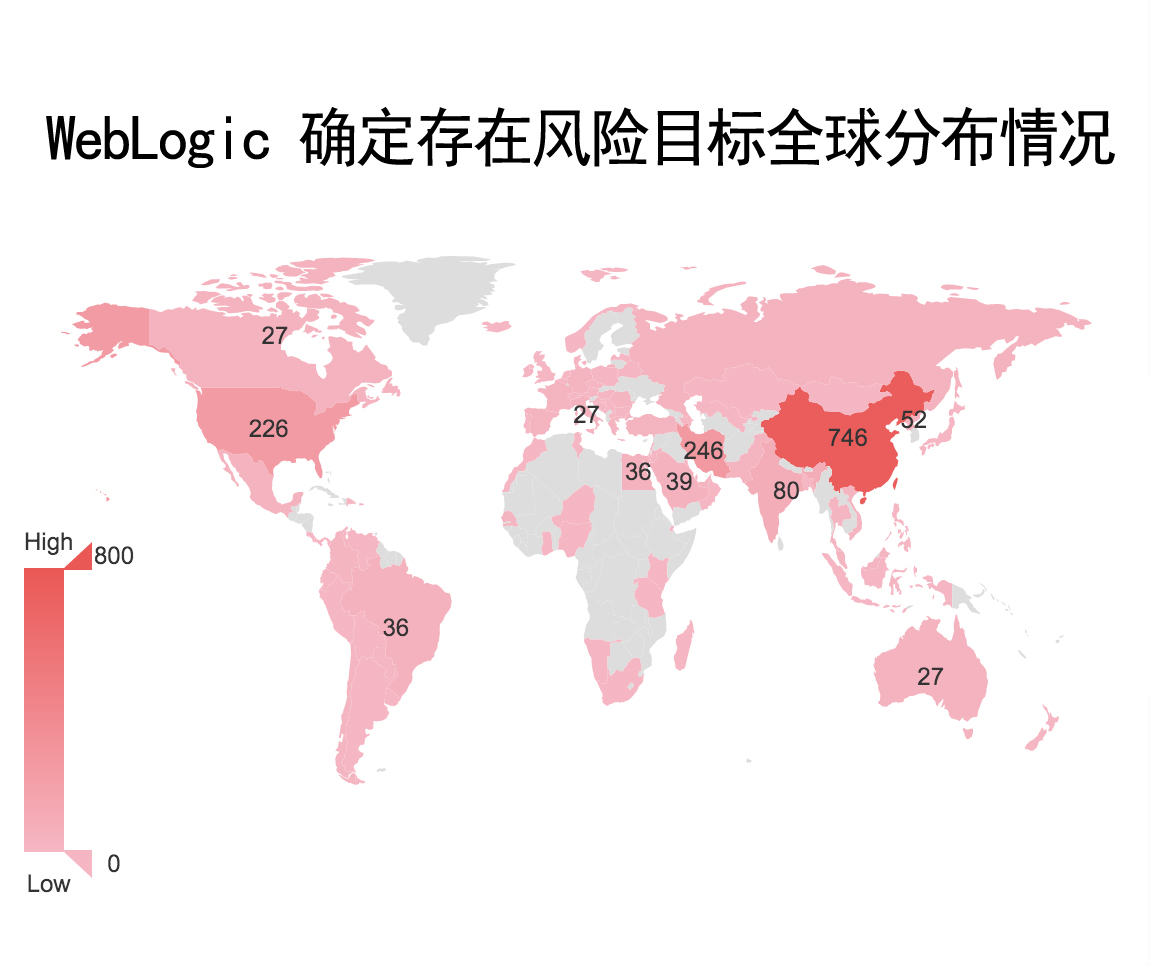

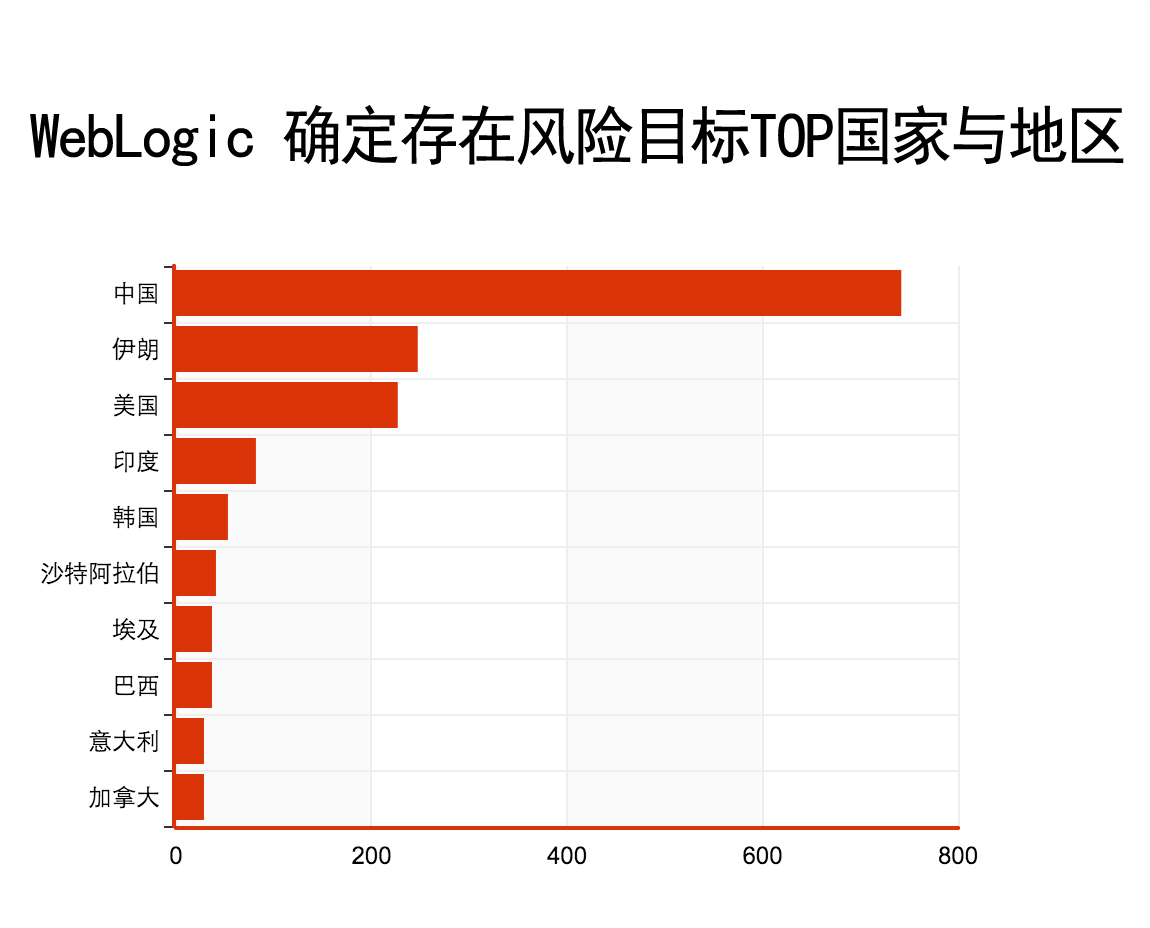

WebLogic:对200万开放7001端口目标检测,其中5419个存在问题。

二、Redis 未授权访问漏洞

漏洞地址:https://www.seebug.org/vuldb/ssvid-89715

漏洞简介:开源数据库Redis爆出重大漏洞,Redis 默认情况下,会绑定在 0.0.0.0:6379,这样将会将Redis服务暴露到公网上,在没有开启认证的情况下,可以导致任意用户在可以访问目标服务器的情况下未授权访问Redis以及读取Redis的数据。攻击者在未授权访问Redis的情况下可以利用Redis的相关方法,可以成功将自己的公钥写入目标服务器的 /root/.ssh 文件夹的authotrized_keys 文件中,进而可以直接登录目标服务器。

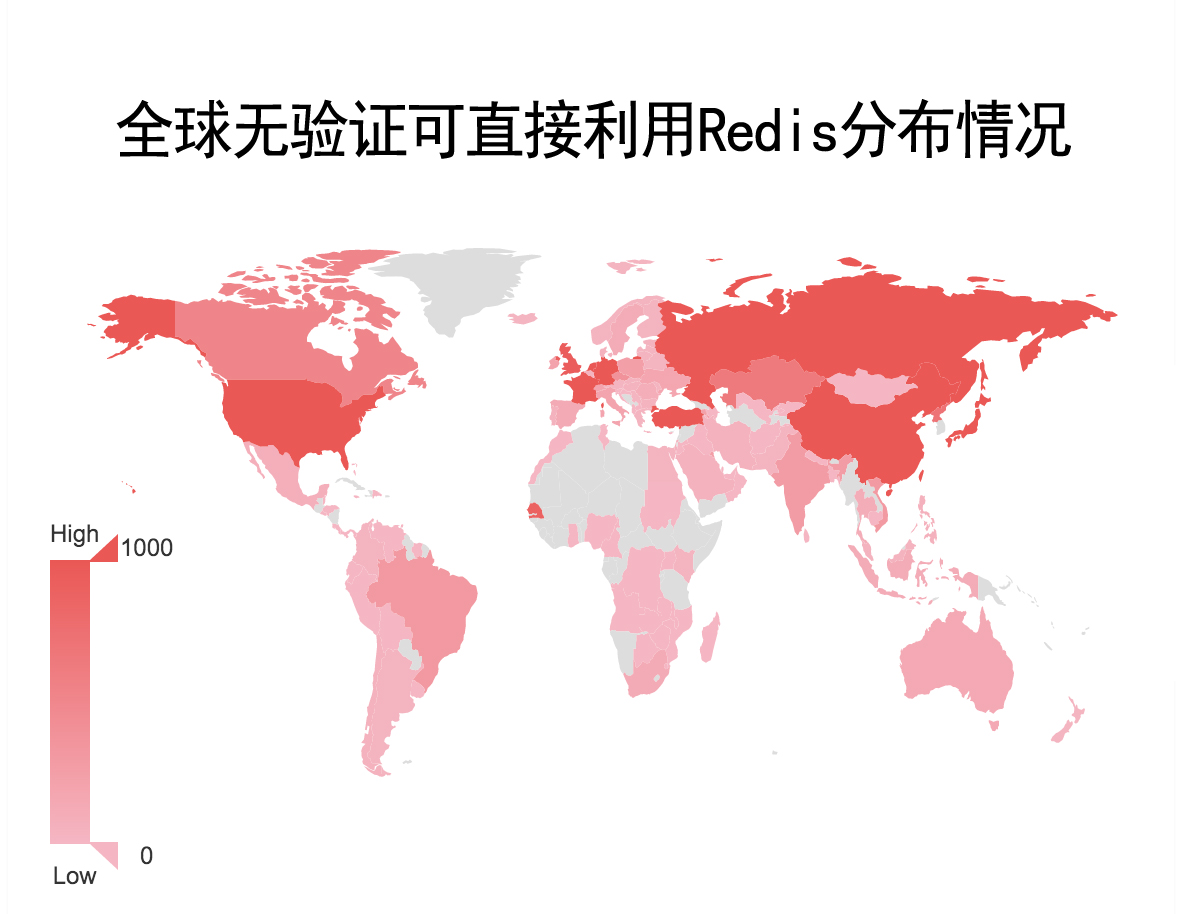

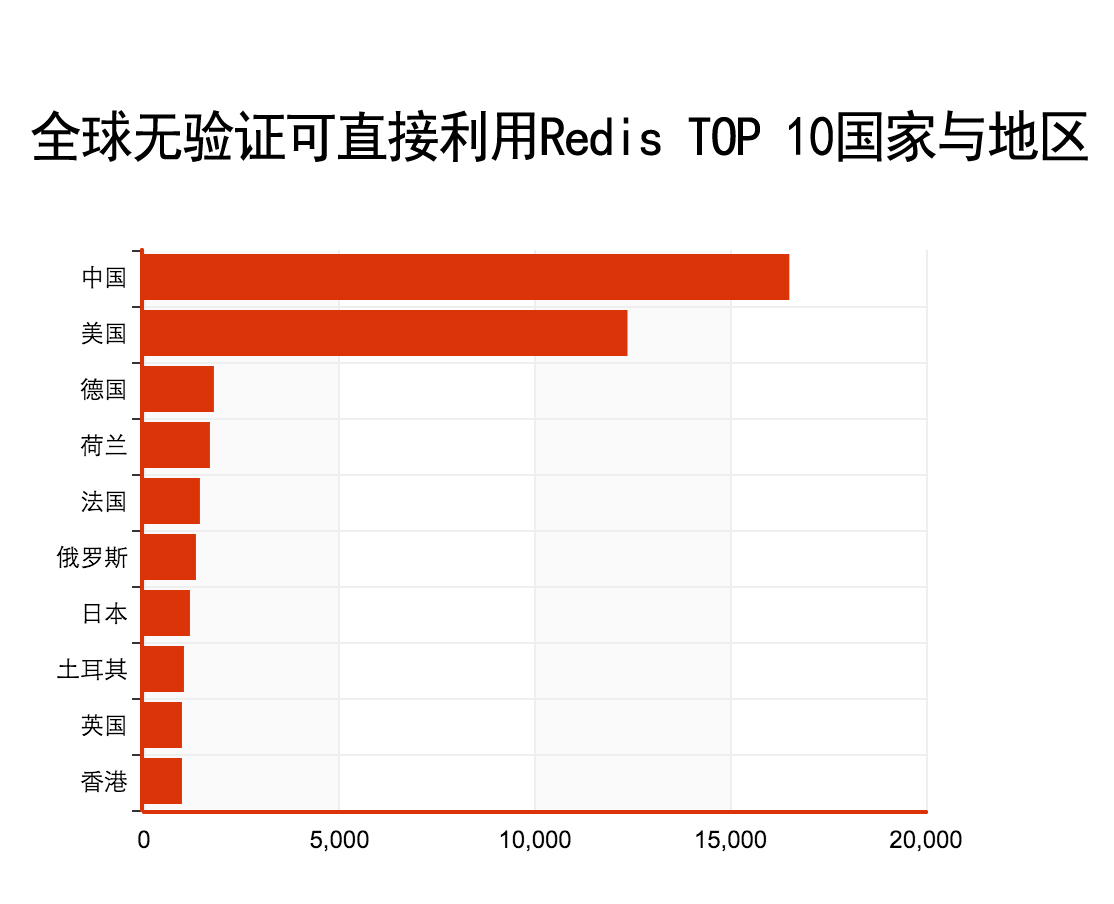

探测结果:根据 ZoomEye 于2015年11月12日0点探测结果显示,全球总计共有49099个Redis服务器存在无验证可直接利用,其中中国有16477。探测发现全球被写入crackit的Redis服务器,也就是已经被黑的比例高达65%,即已经有3.1万目标主机被黑客入侵过,而中国则为67.5%,有1.1万目标主机被入侵。

三、Juniper Networks(瞻博网络)远程管理访问后门

漏洞地址:https://www.seebug.org/vuldb/ssvid-90141

漏洞简介:瞻博网络内部代码审计过程中发现了远程管理访问后门,可允许攻击者通过 SSH 或者 telnet 远程管理访问设备。影响ScreenOS6.2.0r15—6.2.0r18,6.3.0r12—6.3.0r20版本。

探测结果:通过 ZoomEye 搜索显示(https://www.zoomeye.org/search?q=NetScreen+sshd),目前全网共有47831 个连网 NetScreen 防火墙设备。

四、IIS系列Http.sys处理Range整数溢出漏洞

漏洞地址:https://www.seebug.org/vuldb/ssvid-89233

漏洞简介:IIS是微软提供的WEB服务程序,全称InternetInformation Services,可以提供HTTP、HTTPS、FTP等相关服务,同时支持ASP、JSP等WEB端脚本,应用广泛。IIS服务进程依赖HTTP.sys内核驱动程序文件。漏洞产生的原因是HTTP.sys未能正确分析经特殊设计的HTTP请求所致,通过发送特定构造的HTTP请求包(如:在请求包中相关字段包含类似0xFFFFFFFFFFFFFFFF的大整数值参数),导致整数溢出。触发此漏洞可越界写数据而造成内存破坏,目前已经出现可使服务器蓝屏的利用代码,同时理论上存在远程执行代码的可能性,微软发布安全公告显示为严重级别。

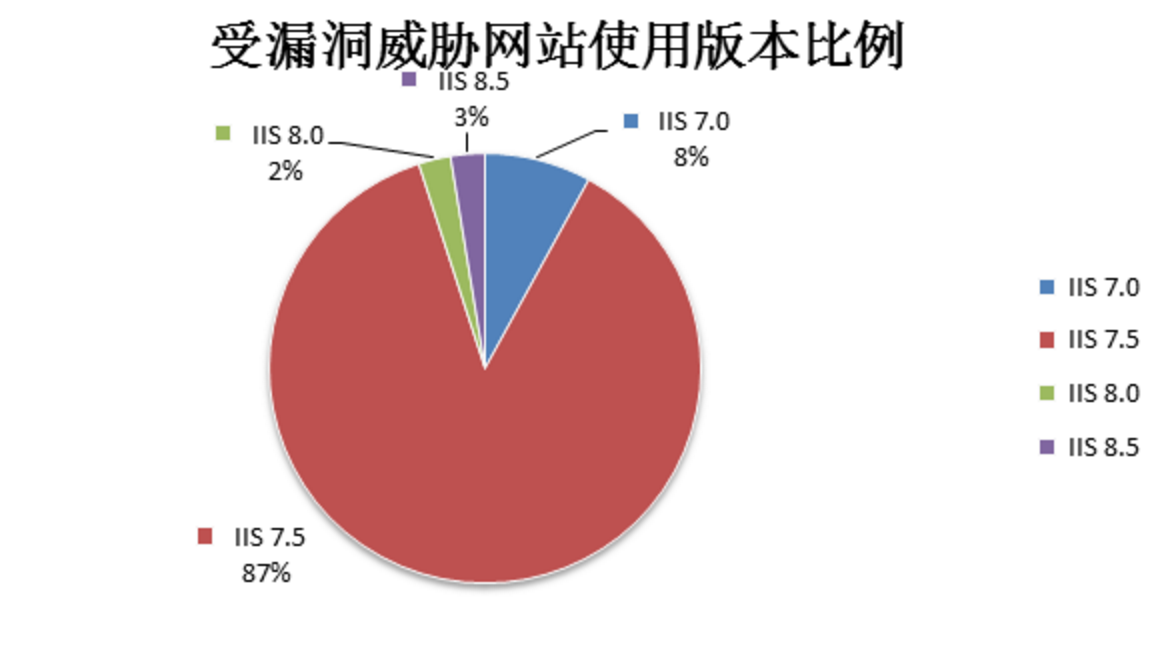

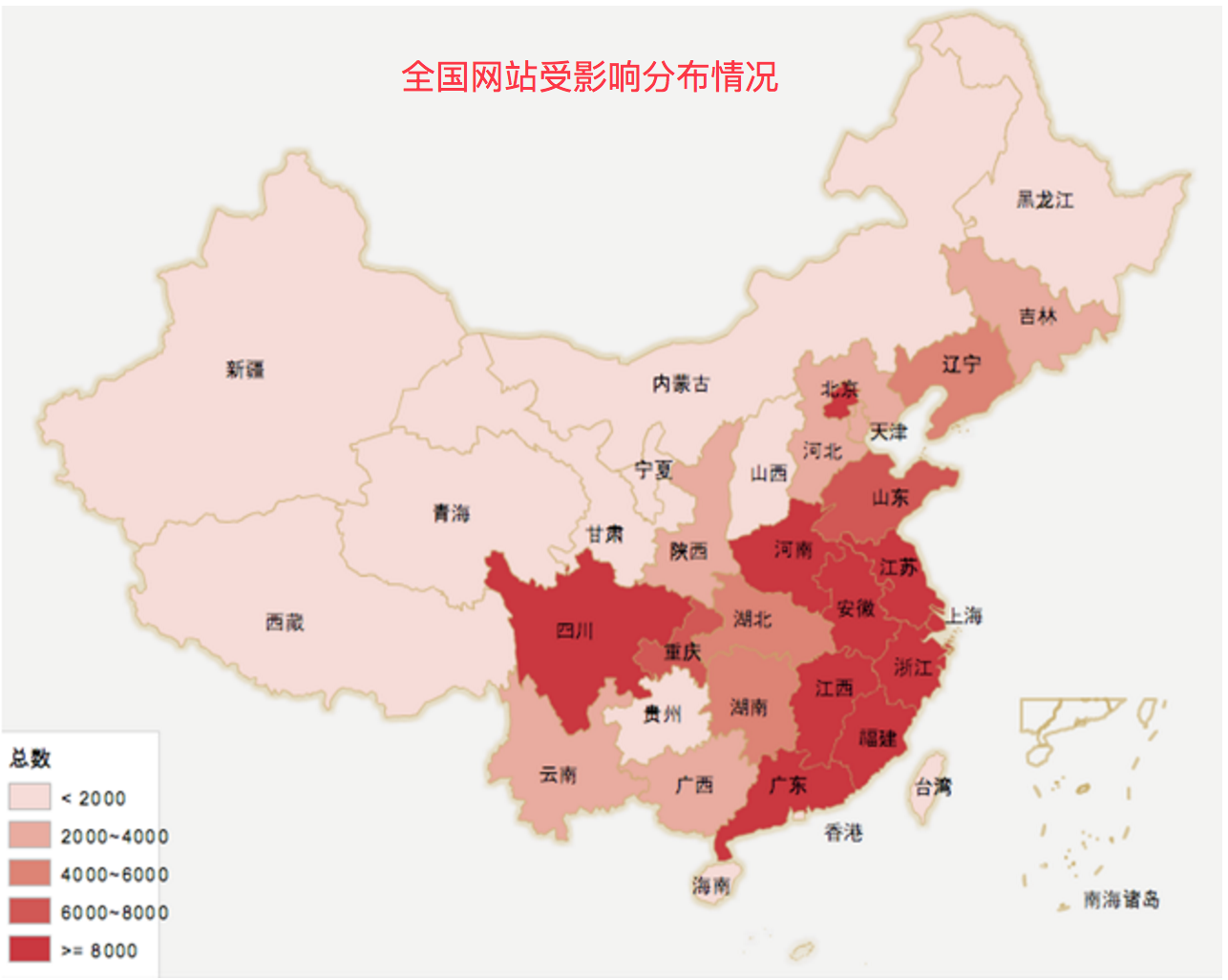

探测结果:ZoomEye 搜索结果显示,全国受漏洞威胁的网站总数达 795,317个,超过我国网站总数的五分之一,从区域分布来看,排在首位的北京地区共276,39个。

五、BIND9 TKEY 拒绝服务漏洞

漏洞地址:https://www.seebug.org/vuldb/ssvid-89243

漏洞简介:ISC BIND是美国Internet Systems Consortium(ISC)公司所维护的一套DNS域名解析服务软件。该软件被披露存在拒绝服务漏洞,攻击者利用漏洞可恶意构造数据包,导致TKEY记录查询错误,进而导致BIND服务器发生REQUIRE断言失败并停止服务。漏洞影响BIND 9所有版本(包括BIND 9.1.0版本至BIND 9.9.7-P1, BIND 9.10.0至BIND 9.10.2-P2版本),互联网上对应版本的递归服务器和权威服务器均受到该漏洞影响。根据实际使用情况评估,尽管TKEY查询功能使用较少,但由于基于漏洞构造的恶意攻击包有可能存在极强的前置条件,即使在服务器上配置访问控制列表或限制(拒绝)相关配置选项,也不能有效防范漏洞攻击。

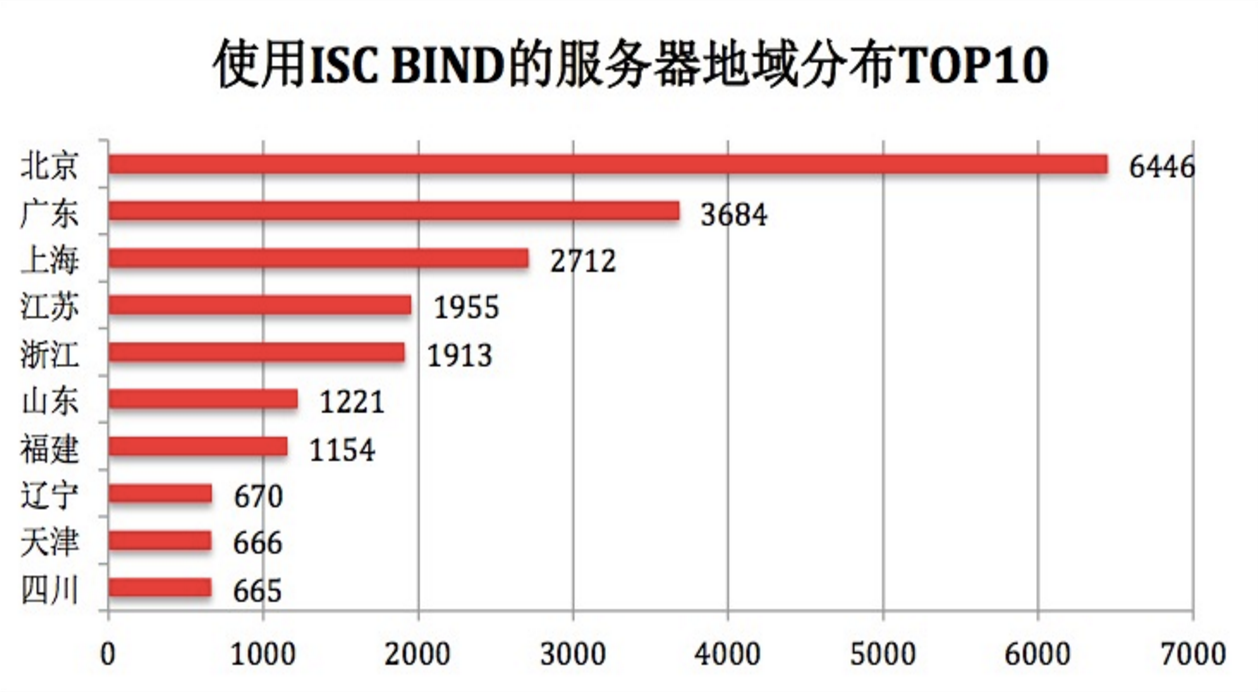

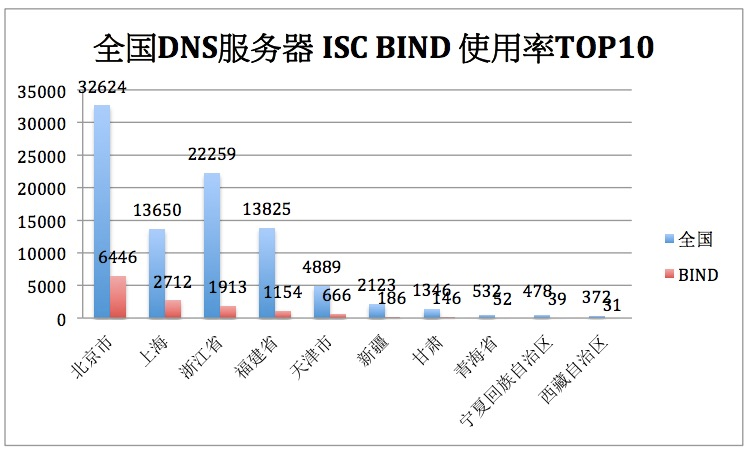

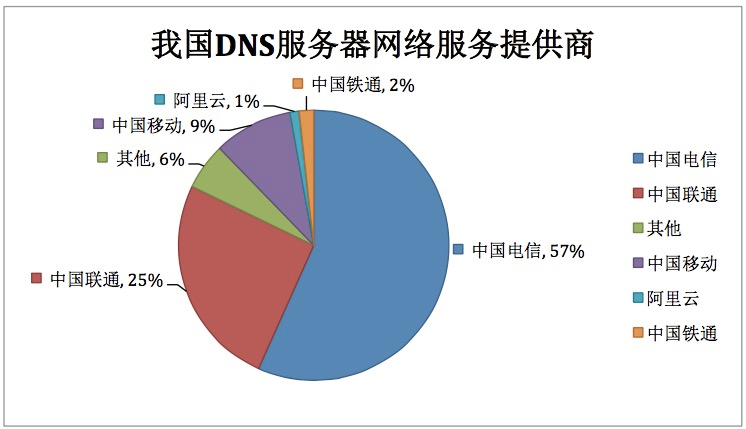

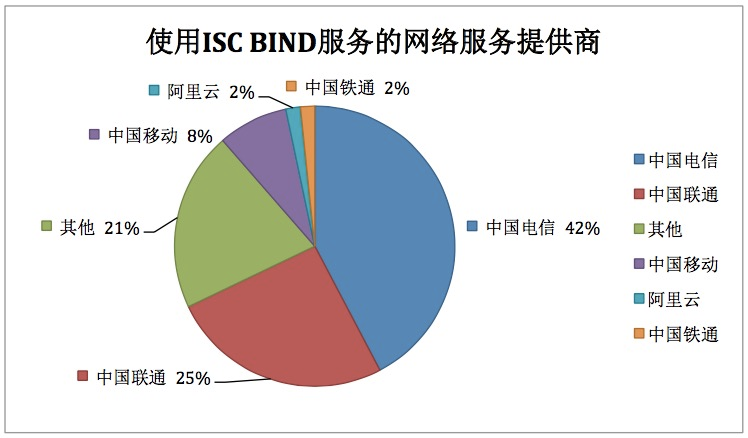

探测结果:利用 ZoomEye对全国DNS服务器进行了摸底探测,发现国内共有420084台DNS服务器。其中使用ISC BIND服务的服务器有29,913台,占总量的7.1%。