自“Wannacry病毒”席卷中国以来,人们似乎对勒索病毒都有所耳闻。但随着时间的流逝,大多数人对勒索病毒的态度逐渐从害怕转为侥幸,在国内披露的这些新闻中,我们似乎再也没有看到比“Wannacry病毒”影响更为广泛、被大众熟知的勒索病毒。相比之下,在媒体的曝光下,国外勒索事件每日都在重演。与国外勒索事件不同,考虑到单位的隐私性和事件本身的影响范围,国内被入侵的单位/部门往往会选择进行保密,防止引起社会恐慌、舆论、降低公信力、更多的黑客攻击。当然,这无意中会让大众认为 “国内勒索入侵事件少、不严重”的假象。事实上,与之相反,勒索病毒诞生至今,早已不分国界,我们生活在地球的每一个含有信息化建设的区域,每天都在发生新的勒索事件,包括医疗、政府、教育、制造业、电商平台等存储着大量隐私信息的行业。

我们来看看作为世界超级强国的美国在近两年发生的两个具有代表性的勒索事件。

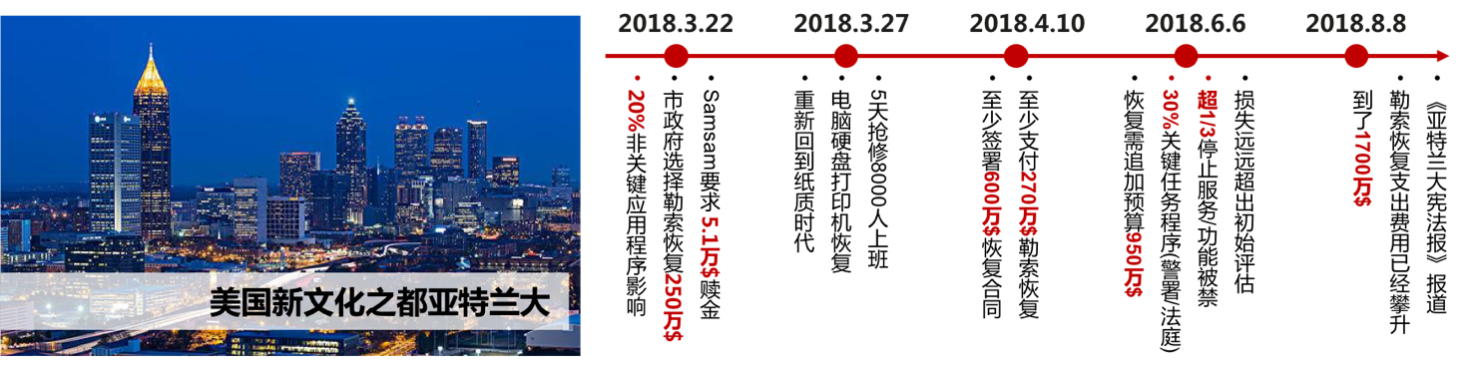

一、亚特兰大 2018年3月22日 遭遇的大规模勒索攻击(拒绝支付赎金的典型案例)

亚特兰大市政府遭遇持续性重大勒索病毒攻击,被要求支付赎金5.1万美金,但亚特兰大市政府拒绝支付,宁可支付250万美金用于勒索恢复。根据评估:20%的应用程序遭受影响,没有关键应用被破坏。

经过5天的紧急抢修,亚特兰大8000名政府雇员被通知可以上班,但仅仅让电脑、硬盘和打印机恢复工作,几乎所有在线业务无法进行,市政工作重新回到纸质时代。

依据相关资料和报道,市政府至少支付了270万美金用于勒索恢复。依据后续合同,至少签署了600万美金的合同用于勒索恢复。

损失远远超过初始评估:1/3以上服务停止或者部分功能被禁用,近30%应用程序是关键任务程序,包括警署和法庭。此时亚特兰大市信息管理负责人告知市议会:“攻击范围远比最初估计的大,看起来受感染软件每天都在增长。” 为了支持恢复,需要追加预算950万美金。全市各部门,包括市法院,都在向市议会报告遭攻击后的艰难恢复过程。代理市检察官 Nina Hickson 称,她办公室的77台电脑中有71台都宕机了,近10年的法律文书毁于一旦。

据《亚特兰大宪法报(TheAtlantaJournal-Constitution)》报道,勒索恢复支出费用已经攀升到了1700万美金。

二、巴尔的摩 2019年5月7日遭遇大规模勒索病毒攻击(拒绝支付赎金的典型案例)

巴尔的摩遭遇大规模勒索攻击(RobbinHood勒索软件变种),除了警察、消防和应急反应系统,市政府其他系统遭受全线攻击并沦陷,大约10000台计算机被勒索。要求支付10.2万美金赎金。

勒索事件从2019年5月7日发生以来,巴尔的摩市政府系统一直处于瘫痪状态。从运输部门到公共工程部门都受到了影响,甚至关闭了房地产交易。此次勒索软件攻击被称为“历史上最广泛的攻击,几乎影响到城市生活的每一个重要方面”。巴尔的摩市议会议长表示,他正在筹备成立网络安全和应急准备委员会,召集议员审查该市应对网络攻击的协调工作,包括政府和网络安全专家对网络攻击的回应。其中巴尔的摩市市长表示,市政府坚决不会向黑客支付赎金。

从以上两则影响广泛较为严重的勒索事件我们都能看到,两地的市政府并没有直接向黑客妥协,他们作出的决策:宁可花费远高于赎金金额做勒索恢复、应急响应,也不愿意支付赎金助长黑客的嚣张气焰。事实上,国内也早已意识到支付赎金的危害性,在 2016年颁布的《网络安全法》中,国家已明确规定不得为其支付赎金。

第三章 网络运行安全 第二十七条

任何个人和组织不得从事非法侵入他人网络、干扰他人网络正常功能、窃取网络数据等危害网络安全的活动;不得提供专门用于从事侵入网络、干扰网络正常功能及防护措施、窃取网络数据等危害网络安全活动的程序、工具;明知他人从事危害网络安全的活动的,不得为其提供技术支持、广告推广、支付结算等帮助。

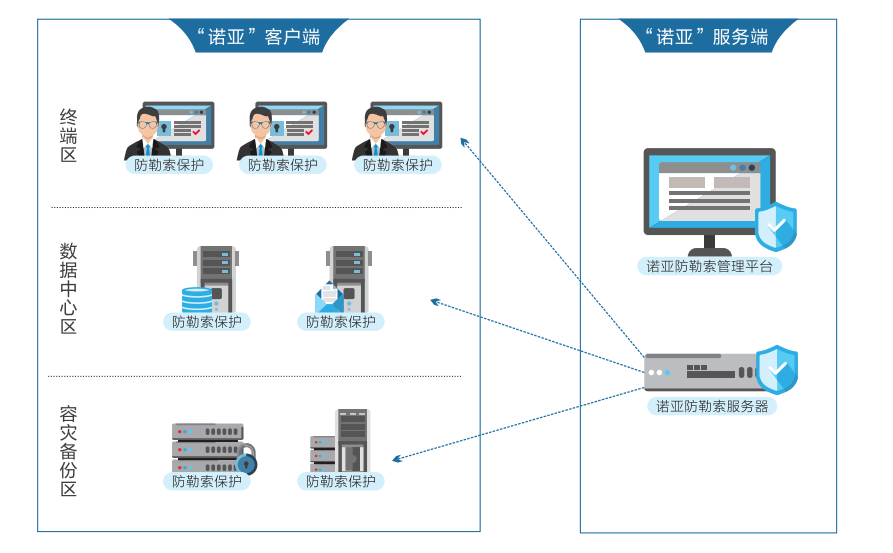

但被入侵后,多数单位只能选择支付赎金、重装系统、备份数据恢复等方式实现业务正常运行。那么面对勒索病毒(包含变种病毒)攻击,相关部门该如何有效防范,如何阻止勒索病毒进一步扩散,如何确保勒索事件不再重演呢?可以确定,最有效的方式即事前全面防范、事中及时阻断。美创针对勒索病毒,以零信任体系为核心,早已研发出一套稳定、具有众多成功防护经验的系统:美创诺亚防勒索系统。

2018年9月,某制造业非核心服务器第一次被勒索后选择当地厂商进行解密,一周后病毒再次入侵,没有任何防护能力的核心服务器及财务PC被加密,而部署了美创诺亚防勒索系统的服务器正常运行。

2019年4月,美创诺亚防勒索系统多次为某港口用户成功拦截大批量勒索攻击,并阻止了其对防勒索系统本身的暴力破解。

2019年6月,美创诺亚防勒索成功保障某医疗用户的核心数据库文件安全。

众多实战经验证明,美创诺亚防勒索系统是一套实用、有效的防护系统:

1、以零信任为体系,基于底层驱动的防御模式,不信任任何病毒以及未授权的应用运行。防勒索系统将核心敏感数据保护起来,从操作系统层面监控对文件的写操作,任何未经授权或被篡改的应用程序均无法对其进行修改。与传统的基于病毒库匹配的杀毒软件相比,美创诺亚防勒索防护更彻底、更有效,可解决的问题:

- 已知勒索病毒库种类不全,无法实现病毒100%匹配,未被识别的病毒依然可执行;

- 病毒变种及新型病毒特征多样化,病毒被误认为正常应用而放行,系统难以避免被勒索;

2、三种防护场景,包括文档防勒索、数据库防勒索、哑终端防勒索。兼顾大小企业中复杂的防护场景,一步到位,为企业节省大量寻找不同场景解决方案的时间。

- 文档防勒索:针对个人办公PC,只允许指定软件运行,即使勒索病毒进入,也无法对其进行修改。如需要打开*.docx文档,只要将office和wps等其他办公软件加入到信任应用,那么防勒索系统就不会对这些应用做任何限制。

- 数据库防勒索:可指定数据库类型或添加数据库可执行程序,只有数据库本身才能对数据文件进行修改等操作。

- 哑终端防勒索:在堡垒模式下,任何新的软件都无法运行,勒索软件也运行失败,从而无法破坏文件。

3、带毒生存能力。即使系统中存在未被识别的病毒,美创诺亚防勒索依然能够在其运行时进行快速阻断,确保核心数据的安全。4、运维流程简单。无需复杂运维,无需频繁更新病毒库。系统由后台管理中心和客户端组成,两者网络可达即可,保证防勒索策略可以正常下发。