本方案是 @网路游侠 应51CTO“网络007 大破骇客杀机之稿件征集”而写的稿,也是算是一个相对全面的安全解决方案。当然,还有很多需要提高的地方,如APT监测系统、数据彻底清除等,但由于客户接受度问题,暂时在方案没有体现。另:很多产品游侠写了1个产品,但是实际上市面上的产品多数都是分开的。各有利弊吧。

文章背景:

一、网络现状

假设军情六处目前有计算机500台,没有分域管理,所有计算机在1个网络中,出口部署有防火墙,以抵御互联网常见攻击,内部网络中的计算机安装有单机版防病毒软件,并定期更新。

网络中有约50台服务器,部分采用了虚拟化。

正是因为这样的粗放型管理方式,导致病毒、木马、蠕虫泛滥,并产生过黑客渗透到内部网络的安全事故——对,在《007:大破天幕杀机》中各位已经看到!

二、脆弱性与威胁分析

由于目前的网络完全是10年前的网络结构,因此我们建议将网络按照不同的应用分为如下三个区域:

- 互联网区:100台计算机,用做资料查询、网络信息发布等用途。(本区域也有服务器,但由于做信息发布,不存储敏感信息,因此不单独分析。)

- 办公网区:400台计算机,存有大量敏感信息,并严格控制不能在互联网发布。

- 服务器区:从属于办公网区,但因功能不同,独立分析。

不同的安全区域实施严格的访问控制策略,特别是互联网区,物理上与办公网区、服务器区分开。

下面分析脆弱性与威胁:

1、互联网区

- 来自于互联网的木马、病毒、蠕虫。

- U盘、移动硬盘等移动存储介质带来的恶意软件、信息外泄。

- 打印带来的安全问题。

- 主机IP和MAC容易被篡改带来运维和安全风险。

- 刻录机带来的安全风险。

- 虎视眈眈的黑客带来的各种威胁。

- 自带设备(BYOD)带入内部网络带来的安全风险(木马、病毒等)。

- 随着手机、平板电脑的流行而带来的移动设备管理(MDM)问题。

- 远程办公带来的安全问题。

2、办公网区

- 来自于互联网区的威胁,办公网区同时存在,同时:

- 重要文档在流转过程中的安全问题,如不具备某文档阅读权限的人有可能接触、打开、复制、打印该文档。

- 自带设备(BYOD)带入内部网络,并自动攻击内部主机、服务器,并将重要资料复制到BYOD设备,在联网时回传到黑客指定地址。

- 同上,U盘、移动硬盘、光盘也有可能在外部感染木马,并通过上述方式攻击内部计主机、服务器,然后”轮渡”到外部。

- 对服务器、应用系统的资源占用、响应无实时监控手段。

- 主机、应用系统登录安全问题。

3、服务器区

- 来自于互联网区、办公网区的威胁,服务器区同时存在,同时:

- 管理员权限过大,可通过在交换机镜像或ARP欺骗的方式捕获内部人员的帐号、口令。

- 管理员可直接在服务器上读取OA、E-Mail等的敏感信息。

- 管理员可直接接触到核心数据库,容易产生误操作,或恶意操作。

- 蠕虫、病毒,往往会扫描服务器,进行”额外照顾”。

- 低权限管理员有可能利用此权限,”提权”后进行越权、高危操作。

三、解决方案

1、管理手段

加强安全基础知识培训,如补丁、口令等知识。

完善管理制度,并确定可执行的策略。

2、技术手段(产品部署与安全策略)

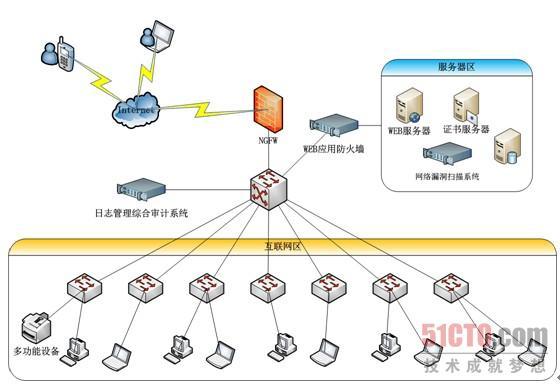

2.1 互联网区

由于本区域联通互联网,不存储任何敏感信息,因此最重要的是保证网络的连通性,以确保网络联通为主,部署如下:

- 下一代防火墙:部署在互联网出口和核心交换机之间,开启安全防护模块,用以抵御黑客攻击、实现网络病毒过滤、反垃圾邮件、反钓鱼邮件,同时进行上网行为管理,对恶意、非法网站进行URL过滤,同时开启网络流量控制,保证业务流量。对远程办公用户,采取VPN拨入方式保证数据传输安全。

- 终端安全管理系统:文件操作审计、打印管理、光驱刻录管理、IP地址管理、非法接入控制、非法外联管理、移动存储介质管理、资产管理、软硬件安装管理、文档加密、ARP防护。

- 网络防病毒软件:制定统一的防病毒策略,实现整网病毒防范。

- 日志综合审计管理系统:Windows/Linux服务器日志收集与分析;路由器、交换机、下一代防火墙日志收集与分析;数据库操作日志收集与分析。同时旁路部署该设备,以实现网络数据库审计的功能。

- 补丁管理系统:建议采用微软WSUS,进行补丁管理。

- 漏洞扫描系统:对网络设备、应用系统、Windows、Linux等的定期漏洞扫描。

- CA服务器:配合USB-KEY,实现开机登录、OA登录、电子邮件签名、文档签名等功能。

- WEB应用防火墙:对SQL注入、XSS跨站攻击等进行防范。

- 主机入侵防护PC版:实现主机层面的入侵防御。

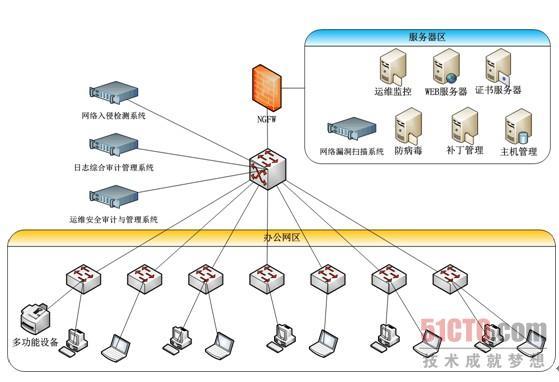

2.2 办公网区与服务器区

重要敏感信息全部存储在本区域,因此防护级别较高,部署如下:

- 下一代防火墙:部署在互联网出口和核心交换机之间,开启安全防护模块,用以抵御黑客攻击、实现网络病毒过滤、反垃圾邮件、反钓鱼邮件,同时进行上网行为管理,对恶意、非法网站进行URL过滤,同时开启网络流量控制,保证业务流量。对远程办公用户,采取VPN拨入方式保证数据传输安全。

- 终端安全管理系统:文件操作审计、打印管理、光驱刻录管理、IP地址管理、非法接入控制、非法外联管理、移动存储介质管理、资产管理、软硬件安装管理、文档加密、ARP防护。

- 网络防病毒软件:制定统一的防病毒策略,实现整网病毒防范。

- 日志综合审计管理系统:Windows/Linux服务器日志收集与分析;路由器、交换机、下一代防火墙日志收集与分析;数据库操作日志收集与分析。同时旁路部署该设备,以实现网络数据库审计的功能。

- 运维安全审计与管理系统(内控堡垒主机):telnet、SSH、Windows远程桌面、FTP、Oracle、MS SQL、MySQL、Informix、DB/2、Sybase等应用协议的认证、授权、审计、账号管理。以录像形式存储内部管理员、第三方运维人员的各种操作。

- 网络运维监控系统:支持对网络设备、安全设备、服务器、中间件、数据库等的流量、运行状态监控

- 补丁管理系统:建议采用微软WSUS,进行补丁管理。

- 漏洞扫描系统:对网络设备、应用系统、Windows、Linux等的定期漏洞扫描。

- CA服务器:配合USB-KEY,实现开机登录、OA登录、电子邮件签名、文档签名等功能。

- 主机加固系统:对Windows、Linux服务器进行加固。

- 网络入侵检测系统:采用旁路抓包方式,对整网流量进行监控,对内网的蠕虫、木马、攻击行为进行有效监控。

- 主机入侵防护PC版:实现主机层面的入侵防御。

- 主机入侵防护服务器版:对服务器进行入侵防护。

四、产品清单

1、互联网区

2、办公网区与服务器区

五、方案特色

- 采用整合型产品,在保证性能的同时,减少故障点。

- 对主机、网络、应用层的APT进行全方位防护。

- 在保证安全的前提下提供便捷措施,如VPN,同时提供MDM。

- BYOD防护(终端安全管理、HIPS等)。

- 移动存储介质、打印、刻录管控,含文档加密。

- 日志综合管理可对服务器、网络设备、安全设备运维日志进行统一管理。

- 运维审计(堡垒机)可对网络设备、服务器、数据库等进行统一运维管理。

作者:张百川(网路游侠)www.youxia.org 转载请注明来源!谢谢

您亦可加QQ:55984512(@qq.com)与我联系、探讨。