最近DDoS领域比较热闹,隔三差五就有造成一定影响力的攻击事件出现。话说这个领域笔者久未跟踪已不太熟悉,这两天找了一些调研报告来学习,发现已不再全是海外厂商/研究机构出品。一些本土厂商也开始发布自己的研究成果,并且有其独到之处(例如本土化的数据),在此就分享两份笔者认为有干货并且内容保持客观中立的报告。

绿盟科技:2013年上半年DDoS威胁报告

绿盟科技算是国内在DDoS防护领域最资深的厂商之一,该公司基于广泛部署的防护设备(号称全球超过2500G的防护能力)收集攻防数据,保持对最新攻击态势的跟踪。基于168459次攻击事件、90次新闻报道和重大事故的应急响应处理,绿盟科技研究院分析整理了《2013年上半年DDoS威胁报告》,于上个月公开发布。

在报告中,绿盟科技分享了他们的对DDoS攻击的9大观点,涵盖了攻击的现状、对象和方法,全面且具有代表性。

观点1:平均每两天发生一起重大DDoS攻击事件,每两分钟发生一次普通DDoS攻击事件;

观点2:黑客行动主义是重大DDoS事件发生的最主要原因,其次是商业犯罪和网络战;

观点3:银行、政府和商业公司是DDoS攻击的最大受害者;

观点4:中国依然是DDoS攻击的主要受害者,其次是美国、香港、韩国等地;

观点5:三分之二的受害者遭遇多次攻击,6% 在10次以上;

观点6:TCP FLOOD和HTTP FLOOD是最主要的DDoS攻击方式,两者占总数的四分之三;

观点7:九成以上的DDoS攻击发生在半小时内,1.5%的攻击会持续一天以上;

观点8:峰值流量50Mbps以下的攻击占八成,包速率0.2Mpps以下的攻击占七成;

观点9:混合攻击所占比重逐步增加,其中一半是ICMP+TCP+UDP FLOOD的组合。

华为:2013僵尸网络与DDoS攻击专题报告

华为也是国内在DDoS防护领域最资深的厂商之一,基于平台优势,该公司的DDoS防护设备在全球范围内的运营商、数据中心、IDC等应用场景中有着广泛部署。近期,华为发布了《2013僵尸网络与DDoS攻击专题报告》,阐述了僵尸网络与DDoS攻击的现状,并预测了其发展趋势(数据来源皆为华为云安全中心)。

报告指出,2013年上半年,全球僵尸网络依然保持小型化、局部化和专业化的特点。从网络攻击的分类统计数据来看,利用僵尸网络发起的DDoS攻击依然占网络攻击事件的绝大多数,针对应用层的DDoS攻击事件上升趋势尤其明显,攻击手段也更加隐蔽。随着智能终端的普及与移动应用的快速发展,固网僵尸网络模拟移动网络流量发起的针对移动应用的DDoS攻击频度越来越高。

这份报告中的一个亮点是披露了不少有关国内僵尸网络及DDoS攻击的信息,比如国内僵尸主机排名前三位的分别是广东、北京、浙江,而控制者多来自台湾地区。再比如北京、上海、深圳发生的DDoS攻击事件最多,占全国总量的81.42%,这三个地区的单个数据中心样本每月受攻击次数不低于200;电商、游戏和DNS业务是最主要的受攻击对象,其中排名第一的电商受攻击比例占到总数的56.79%,是名副其实的重灾区。

发展趋势中一个值得注意的预测是移动终端会逐步成为僵尸网络的一部分。虽然目前只发现模拟而非真实移动终端的攻击流量,但随着无线技术的发展,移动终端有可能成为新的DDoS攻击源。

路漫漫

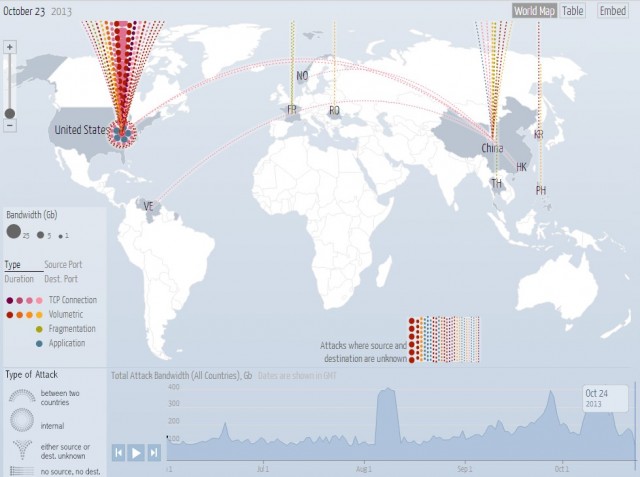

本土厂商开始逐步开放整理提炼后的攻击数据,这毫无疑问是个进步,不过海外厂商也没闲着,他们已经更进一步,开始在原始数据上做文章。就在本周,Google携手Arbor推出了全球DDoS攻击可视化服务(http://www.digitalattackmap.com),其数据来源就是Arbor庞大的ATLAS系统。在这张华丽的攻击地图上,DDoS变得不再神秘。

神奇的背后是对海量攻击数据的实时监测、收集与分析,需要长期积累,绝非朝夕之事。在这方面绿盟也好、华为也好,都离业界顶级水平还有一定的差距,只不过这几年差距有了缩小的趋势。革命尚未成功,同志仍须努力。

稿源:格物资讯

标签: Arbor, DDoS, 华为, 绿盟, 绿盟科技