在过去的一段时间里,WebView远程代码执行漏洞可以说是横扫了一大批的Android App,查询Wooyun平台可以得到大致的情况,鉴于很多存在漏洞的App并没有披露,因此WebVeiw远程执行代码漏洞的影响程度会更大。由于Google Android 系统碎片化程度很高,大量的Android系统无法得到及时有效地更新,这个漏洞目前依然在被利用。

本文从WebView的概念开始详细介绍了webView 漏洞的成因,利用和检测方法,并在文章的末尾对此类漏洞进行了一些思考和总结。

一. WebView 的简介

根据Google的文档,WebView 就是A View that displays web pages 继承的结构如下:

从上图中可以得知,WebView 也是一个View,在Android 中一个View就可以简单地理解为显示在屏幕上的一个界面,而WebView就是用于展示Web页面的界面。Android的WebView的主要作用有下面两个:

- Activity上显示在线的网页内容

- WebView可以实现一个接受简单控制的Web浏览器

WebView 的实现发生了很大的改变,在Android < 4.4 (KitKat)上的WebView是基于Webkit实现的,而Android >= 4.4 的WebView 则是基于Chrome for Android version 30实现的,因此差异十分明显。

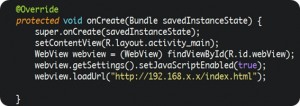

在Android系统中使用WebView是很容易的,首先需要在layout 中定义WebView节点。

在layout中添加了WebView节点后,在Activity中就可以直接使用了,

打开WebView的Activity,就会访问index.html页面,这就是WebView的基本用法。

二. WebView RCE 相关的几个CVE

进几年和WebView远程代码执行相关的漏洞主要有CVE-2012-6336,CVE-2014-1939,CVE-2014-7224, 这些漏洞中最核心的漏洞是CVE-2012-6336,另外两个CVE只是发现了几个默认存在的接口,下面就具体说明这些漏洞的情况。

3.1 CVE-2012-6636

Android API 16.0及之前的版本中存在安全漏洞,该漏洞源于程序没有正确限制使用WebView.addJavascriptInterface方法。远程攻击者可通过使用Java Reflection API利用该漏洞执行任意Java对象的方法

Google Android <= 4.1.2 (API level 16) 受到此漏洞的影响。

3.2 CVE-2014-1939

java/android/webkit/BrowserFrame.java 使用addJavascriptInterface API并创建了SearchBoxImpl类的对象。攻击者可通过访问searchBoxJavaBridge_接口利用该漏洞执行任意Java代码。

Google Android <= 4.3.1 受到此漏洞的影响

3.3 CVE-2014-7224

香港理工大学的研究人员发现当系统辅助功能中的任意一项服务被开启后,所有由系统提供的WebView都会被加入两个JS objects,分别为是accessibility和accessibilityTraversal。恶意攻击者就可以使用accessibility和accessibilityTraversal这两个Java Bridge来执行远程攻击代码.

Google Android < 4.4 受到此漏洞的影响。

三. WebView RCE 漏洞分析

要理解WebView 的远程代码执行漏洞首先要理解JAVA的反射机制(Java Reflection)

4.1 Java Reflection

反射是java语言提供的一种机制,使Java程序可以在运行时检查类、接口、方法和成员,而不需要在编译的时候知道类的名字和方法等细节信息。

JAVA反射机制是在运行状态中,对于任意一个类,都能够知道这个类的所有属性和方法;对于任意一个对象,都能够调用它的任意一个方法;这种动态获取的信息以及动态调用对象的方法的功能称为java语言的反射机制。

为了使用Java Reflection,我们首先需要了解获得Class Object的方法,一般的情况下有下面几种方法。

|

1

2

3

4

|

Class c1 = Test.class;

Class c2 = Class.forName(“com.reflection.Test”);

Class c3 = new Test().getClass();

|

得到了Class object 后就可以得到非常强大的能力,Class Object是Reflection API 中的核心,一般常用的方法有下面几个:

– getName()

– getFields()

– getDeclaredFields()

– getMethods()

为了更好地理解,参考下面的几个比较典型的例子

4.1.1 执行Private 方法

|

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

|

package Reflect;

import java.lang.reflect.Method;

class Demo {

private void a1() {

System.out.println(“I am a1”);

}

public void a2() {

System.out.println(“I am a2”);

}

}

class hello {

public static void main(String[] args) {

Demo demo=new Demo();

Class mObjectClass = demo.getClass();

System.out.println(mObjectClass.getName());

Method[] methods = mObjectClass.getDeclaredMethods();

for(Method method : methods){

System.out.println(“method = “ + method.getName());

}

try {

Object o = mObjectClass.newInstance();

methods[0].setAccessible(true);

methods[0].invoke(o);

} catch (Throwable e) {

}

}

}

> javac –d . Reflect/hello.java

> java Reflect.hello

运行结果:

Reflect.Demo

method = a1

method = a2

I am a1

|

利用反射的方法,我们已经成功调用了Demo的private a1 方法。

4.1.2 执行命令

|

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

|

package Reflect;

import java.lang.reflect.Method;

class Demo {

public void a1() {

}

public void a2() {

}

}

class hello {

public static void main(String[] args) {

Demo demo=new Demo();

Class mObjectClass = demo.getClass();

System.out.println(mObjectClass.getName());

Method[] methods = mObjectClass.getMethods();

for(Method method : methods){

System.out.println(“method = “ + method.getName());

}

try {

Class c = mObjectClass.forName(“java.lang.Runtime”);

Method m = c.getMethod(“getRuntime”, null);

m.setAccessible(true);

Object obj = m.invoke(null, null);

Class c2 = obj.getClass();

String[] array = {“/bin/sh”, “-c”, “id > /tmp/id”};

Method n = c2.getMethod(“exec”, array.getClass());

n.invoke(obj, new Object[]{array});

} catch (Throwable e) {

System.out.println(e.toString());

}

}

}

|

执行上面的java 代码,会将 id 命令的结果写入 /tmp/id 文件,这个代码其和WebView漏洞的实际情况已经很接近了。

4.2 WebView的addJavascriptInterface 方法

接下来我们来看看WebView 漏洞的实际情况,Android 官方网站对addJavascriptInterface的介绍如下:

|

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

|

public void addJavascriptInterface (Object object, String name)

Added in API level 1

Injects the supplied Java object into this WebView. The object is injected

into the JavaScript context of the main frame, using the supplied name.

This allows the Java object‘s methods to be accessed from JavaScript.

For applications targeted to API level JELLY_BEAN_MR1 and above,

only public methods that are annotated with JavascriptInterface can be

accessed from JavaScript. For applications targeted to API level

JELLY_BEAN or below, all public methods (including the inherited ones)

can be accessed, see the important security note below for implications.

Note that injected objects will not appear in JavaScript until the

page is next (re)loaded. For example:

class JsObject {

@JavascriptInterface

public String toString() { return “injectedObject”; }

}

webView.addJavascriptInterface(new JsObject(), “injectedObject”);

webView.loadData(“”, “text/html”, null);

webView.loadUrl(“javascript:alert(injectedObject.toString())”);

|

从上面的介绍我们可以了解到,addJavascriptInterface往 WebView里注入了一个Java Object, 而这个Jave Object 的方法可以被Javascript 访问。之所以提供addJavascriptInterface是为了WebView中的Javascript可以和本地的App通讯,这确实是一个很强 大的功能,这么做的好处在于本地App逻辑不变的情况下,不需要升级App就可以对程序进行更新,修改相应的Web页面就可以了。

但是在Android 的早期版本并没有对可以访问的方法做限制,利用Java 的反射机制,可以调用任意对象的任意方法,这就是WebView 漏洞的根本成因。

四. WebView RCE漏洞利用方法

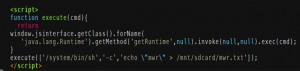

使用受漏洞影响的WebView访问包含下面脚本的页面就会执行相关的命令。

jsinterface是导出的Java对象,如果利用成功,获得的权限是app的用户权限,也就是说利用WebView 漏洞获 得的权限是app的权限,受限于Android application sandbox, 受限于AndroidManifest.xml中申请的权限。像上面的语句要成功写入文件,需要AndroidManifest.xml中存在 android.permission.WRITE_EXTERNAL_STORAGE 权限。

五. WebView 远程漏洞检测

使用WebView访问下面页面,输出的接口名称则存在漏洞。利用Ajax等方法完全可以对WebView 漏洞进行自动化测试。

在Android 4.1.2 分两种情况访问测试页面,测试的结果如下:

(1) 没有打开任何一个辅助功能

(2) 打开一个辅助功能

在没有打补丁的情况下,已经成功地检测出CVE-2014-1939和CVE-2014-7224漏洞中所指出的有JS object,这个漏洞检测代码是有效的。

六. 修复方法和现状

Google宣布不为小于Android 4.4 的系统提供WebView补丁, 具体可以参见链接:

https://community.rapid7.com/community/metasploit/blog/2015/01/11/google-no-longer-provides-patches-for-webview-jelly-bean-and-prior

因此要解决WebView的RCE漏洞,靠谱的方法是升级Android系统,至少要升级到 API level 17 (Android 4.2), WebView 除了最严重的RCE漏洞,还有各种SOP漏洞,所以至少要升级到Android 4.4才能保证安全,小于Android 4.4 Google不提供补丁。Android 4.4 以后使用以chrome为基础的WebView。

升级系统API level 17后,只有显示添加 @JavascriptInterface的方法才能被JavaScript调用,这样反射就失去作用了。

建 议在使用WebView的代码删除出问题的接口,具体代码如下: removeJavascriptInterface(“accessibility”); removeJavascriptInterface(“accessibilityTraversal”); removeJavascriptInterface(“searchBoxJavaBridge_”);

七. 一些思考

由于Java 反射所带来的安全问题并不在少数,这也给我们发掘相关漏洞提供了思路。比如CVE-2010-1871的jboss seam framework RCE。

看看这个利用代码是不是非常的相似。还有前段很火爆的Spring Framework Remote Code with Expression Language Injection,原理都是类似的。

真正的新漏洞并不多,人们大多数时候都在犯同样的错误,虽然俗话说人们不应该在同样的地方摔倒两次,但是在网络安全的世界里,人们却总是在同样的地方摔倒。

参考资料:

https://developer.chrome.com/multidevice/webview/overview

http://developer.android.com/reference/android/webkit/WebView.html

https://daoyuan14.github.io/news/newattackvector.html

http://droidsploit.baidu.com/view/14100201.html

http://tutorials.jenkov.com/javareflection/index.html

http://javaxden.blogspot.sg/2007/08/hack-any-java-class-using-reflection.html

https://labs.mwrinfosecurity.com/blog/2012/04/23/adventures-with-android-webviews

https://labs.mwrinfosecurity.com/advisories/2013/09/24/webview-addjavascriptinterface-remote-code-execution