VPN的使用越来越广泛了,有些人用它来绕过审查制度,有些人使用它来翻墙访问国家禁止的网站,还有一些人用它来作为隐私保护层。

我们在工作中使用VPN通常有两个原因:访问漏洞利用工具包或匿名测试音频和终端安全产品。大多数漏洞利用工具包都是通过过滤受害者的IP地址进行攻击。而且曾经音频和终端安全产品在实验室环境中测试的结果和在家里或企业用户机器上的结果不同。因此VPN在日常工作中非常重要。

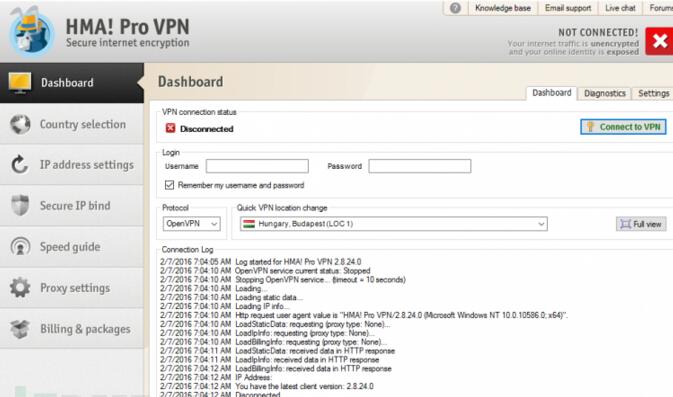

这个月发生了一件事。我们像往常一样使用商业VPN,像往常一样我们使用Fiddler测试VirtualBox客户机的恶意流量,在配置里手动打开了“允许远程计算机连接”,然后实验室的机器也打开了防火墙和NAT。代理和VPN开了一晚。

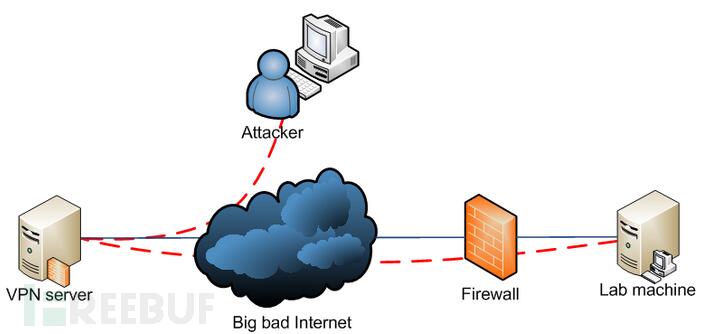

然后在第二天早上,当晚所有客户机全都关闭的情况下,我们在Fiddler的历史中发现了一些奇怪的流量。我们猜测是不是主机上运行了一个恶意软件或者有人通过网络访问了Fiddler代理。于是我们快速检查了一番发现是从VPN网络接口通过的流量。通过对VPN IP的Nmap扫描再次证明了我们的怀疑。实验室的机器可以通过VPN的IP连接到整个互联网访问到所有的服务(Apache、FTP、Fiddler,RDP)。其中,Fiddler代理端口被作为了一个开放的代理,直接用于点击欺诈等恶意目的。不过还好至少SMB 445端口被防火墙过滤了。

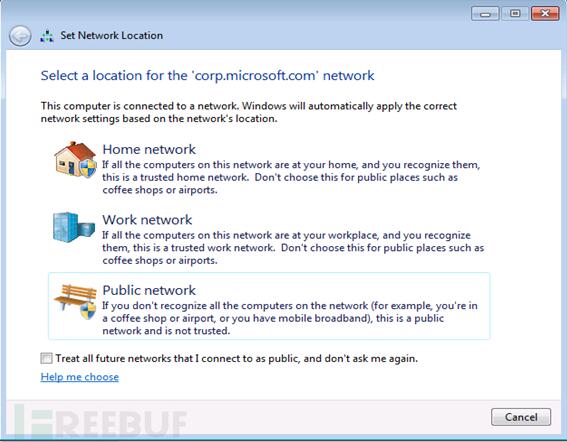

虽然Windows防火墙一直开着,VPN接口设置为公共模式,私人网络设置为私人模式,但是由于这些服务是手动配置的所以可以直接访问服务浏览隐私文档。

我们认为大多数的VPN公司都没有这个问题。一般VPN提供商所有的公共IP要比一些VPN用户所拥有的还要少,这意味着他们在某些地方使用了NAT。使用NAT就不会发生这种情况。

稿源:江湖小吓 FreeBuf

标签: VPN, 入侵