数据安全保护,企业通常的做法是加强网络边界,并假设他们的内部数据是安全的。事实上,当寻求改进流程和客户体验的公司将数据移动到更靠近或超出边界网络的web、移动和基于云的应用程序中去的时候,这种假设的安全模型被证明是无效的。精明的黑客可以渗透系统,并在几分钟内渗透出数千万条记录。相比外部风险,内部的风险更加严重,因为恶意用户和特权用户可以无限制地访问组织的系统并随意窃取数据。

而数据库审计或数据库活动监控,是以数据为中心的安全策略的关键组成部分,可提供清晰可见的敏感数据的位置、风险以及数据活动。

闪捷信息作为数据安全领域的一家专业厂商,专注于数据安全领域产品的研发和创新。本文旨在为寻求实施数据中心安全策略的公司分享一些可操作的建议,以解决数据审计和保护问题。

建议1:做好规划

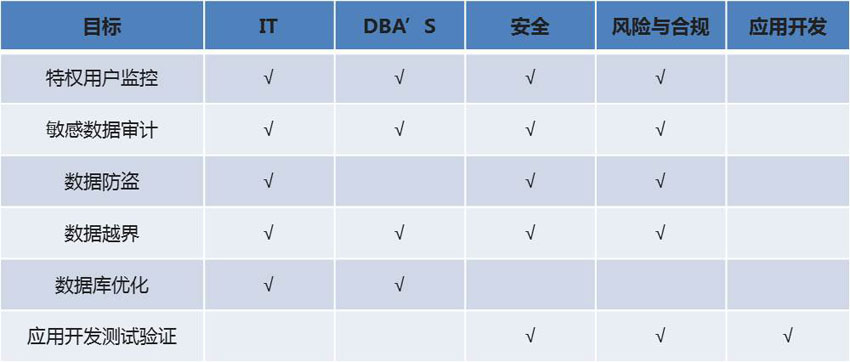

1)清楚要达到的目标

在具有大型异构数据库环境的企业中,安全性和合规性报告要求可能非常复杂。幸运的是,目标将会分解成一系列具有重复需求的用例。安全策略应反映公司的风险承受能力。审计或活动监控仅适用于只能提供很少或没有主动安全性和有限的取证能力。审计数据安全性可能非常简单或复杂,以下突出显示了一些关键差异:

传统合规性监控:

•范围和规模有限

•历史回顾记录

•以DBA和脚本为中心

•与最佳安全解决方案的有限关联

安全监控:

•更广的范围和规模

•可疑行为的警报和/或实时阻断

•以团队和任务为中心

•合规性和安全评估引擎分开

•与其他最佳安全解决方案相关联

2)争取利益相关者及早购买

成功部署和实施效果将在很大程度上取决于您在购买软件之前所做的工作。利益相关者的早期参与和对目标及成功标准的共识将减少“负面影响”、速度部署和增加您的深度和广度覆盖的数量。

主要利益相关部门:

研发部门、IT 、安全部门、DBA/数据架构师、IT 、风险合规部门。

3)清楚预算

判断新技术的初始和持续投入成本需要了解成本因素、时间框架和目前的投资回报率。核实在供应商成本估算中没有隐藏成本或昂贵的许可证续订。请您的内部团队进行为期5年的成本分析,其中包括您将添加第一阶段的数据库和用例,了解不同的用例可以大大改变审计量和速度;做家庭作业,收集必要的技术、成本和风险信息来计算实际成本和投资回报。

4)坚持计划

虽然计划是反映公司经验教训和不断变化的需求的活文件,但你必须管理现有的计划。控制范围蠕变并设定预期。

使用定义的更改过程来解释额外的资源和预算。实施一个解决方案,整合和利用您现有的解决方案,以简化管理,维护和更新。改变角色,教育和传播数据审计和保护解决方案的持续好处。与利益相关者沟通,提供与他们需求相关的定期更新。数据审计和保护解决方案应该根据角色提供特定的报告和图表,可以通过电子邮件或web页面提供。

建议2:掌握数据

1)了解数据位于哪里

自动发现扫描不容易出错的手动数据库清单。选择一个查找数据库的解决方案,使新的数据库能够单击“接受”到默认监视组中,并提供将数据库排列为逻辑或物理组合以进行策略应用和管理的选项。

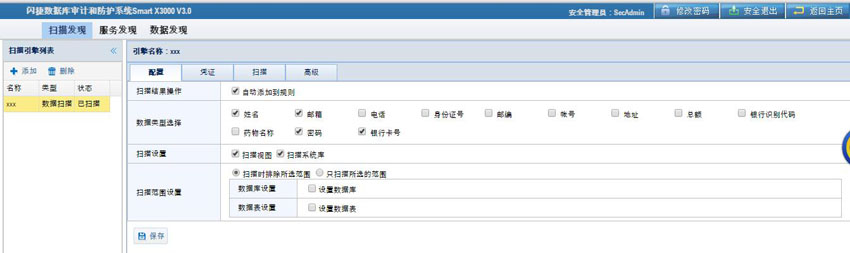

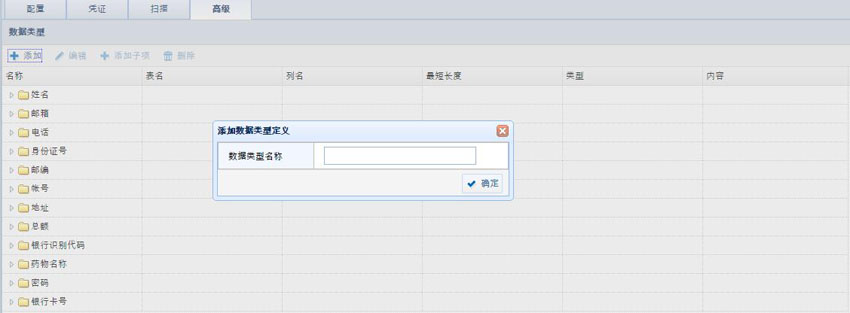

2)识别敏感数据

敏感数据的一致分类是强制性的,依赖用户做数据一致分类是不可扩展的。你的解决方案应提供大量预定义的数据类型,并支持自定义数据类型的定义。可操作的扫描结果屏幕加快了登机和推出过程。

预定义数据类型+自定义数据类型

3)用户访问权限发现

实施访问控制是几乎所有合规性、隐私和治理策略的一部分。使用提供用户数据库权限发现的数据审计和保护解决方案,无论是授予还是有效,都具有集成的审阅和报告功能。

4)评估漏洞和差距

系统保护大容量的数据需要一种解决方案,可以管理多个并且经常重叠的合规性和安全性需求的方案。方案要具备定期从供应商团队更新与定义策略的能力。

建议3:从结果开始考虑

1)确认who needs what ,when

为了确保实施的结果达到预期效果,需要与各利益相关者保持定期沟通,积极反馈。

2)使用自动化特性

良好的自动化功能可以让员工专注于计算机不能做的事情,提高一致性并实现可扩展性。在应用程序和API中查找自动化功能,实现多系统流程的自动化,并促进与IT管理系统的集成。

3)做好响应准备

一个成功的事件响应过程取决于连接点、上下文信息和异常行为的隔离。何时和如何回应是公司或业务单位对风险的容忍度的反映。低风险容忍的组织应该选择一个可行的解决方案:

利用外部系统的上下文信息来丰富日志;

与其他工具和系统集成,帮助识别、跟踪和确定攻击点的优先级;

跟上最高性能的数据库和大数据实例;

选择具备告警、隔离、阻断等多种告警手段的解决方案。

4)优化报告

减少审计报告任务所需的时间和复杂性是解决方案的基本先决条件。更具体地说,系统必须在整个异构数据库环境中提供规范性报告,而无需手动介入。系统应按实时要求,按计划的时间间隔收集,整理和正确呈现所需的审计信息。

会计变更是另一个基准要求。寻找具有提供合规性特定策略和报告的历史的供应商,可以将其配置为您的独特需求,而不会影响功能和可升级性。验证集中化是所有报告支持的,而不仅仅是少数。

建议4:实施通用解决方案

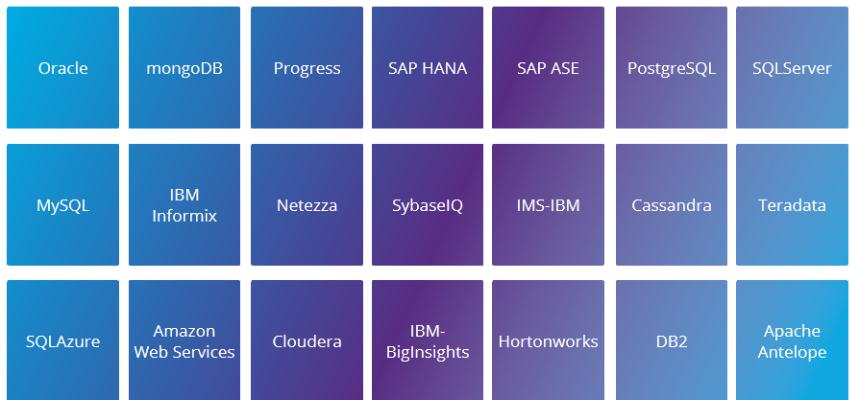

1)数据库的库存类型、容量和速度

未被监控的数据库在整个安全体系中是一个巨大的隐患。按照类型列出所有数据库,选择既能监控本地系统,又能监控网络系统的解决方案。

2)规则及策略

选择一个解决方案,提供一个通用的、易于使用的策略管理系统,该系统可以处理整个环境中的规则集,而不管有多少个数据库。

闪捷数据库审计和防护系统是公司自主研发的、国内领先的数据库安全审计系统,用于解决数据库安全问题。它通过高速的多核多线程硬件平台、零拷贝技术、存储检索等技术,对访问数据库的行为、内容等进行采集、分析,识别,记录,可根据多种安全策略判定访问操作的风险等级,并根据风险等级选择性的报警,实现完全独立于数据库的审计功能。同时提供可视化的审计日志检索和回放功能,生成可读性高的报表,达到提高数据库及业务系统安全性的目的。

标签: 数据保护, 数据安全, 数据库审计, 闪捷信息