原文:The Hacker News 中文化:YouXia.ORG

网络安全研究人员披露了 Siemens SINEC 网络管理系统 (NMS) 中 15 个安全漏洞的详细信息,其中一些漏洞可能被攻击者链接起来,以在受影响的系统上实现远程代码执行。

工业安全公司 Claroty 在一份新报告中表示:“这些漏洞如果被利用,会给网络上的西门子设备带来许多风险,包括拒绝服务攻击、凭据泄漏和在某些情况下远程执行代码。”

作为 2021 年 10 月 12 日发布的更新的一部分,西门子在 V1.0 SP2 更新 1 版本中解决了有问题的缺陷(从 CVE-2021-33722 到 CVE-2021-33736)。

“最严重的可能允许经过身份验证的远程攻击者在某些条件下以系统特权在系统上执行任意代码,”西门子当时在一份咨询中指出。

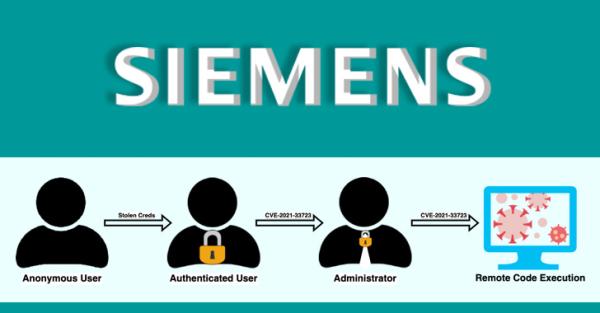

其中最主要的弱点是 CVE-2021-33723(CVSS 得分:8.8),它允许将权限升级到管理员帐户,并且可以与路径遍历漏洞 CVE-2021-33722(CVSS 得分:7.2)结合执行远程任意代码。

另一个值得注意的缺陷与 SQL 注入(CVE-2021-33729,CVSS 分数:8.8)有关,经过身份验证的攻击者可以利用该案例在本地数据库中执行任意命令。

Claroty 的 Noam Moshe 说:“SINEC 在网络拓扑中处于强大的中心位置,因为它需要访问凭据、加密密钥和其他授予它管理员访问权限的机密,以便管理网络中的设备。”

“从攻击者的角度来看,这种攻击是利用合法凭证和网络工具进行恶意活动、访问和控制的,SINEC 将攻击者置于以下主要位置:侦察、横向移动和特权升级。”