稿源:TheHackerNews 中文化:游侠安全网

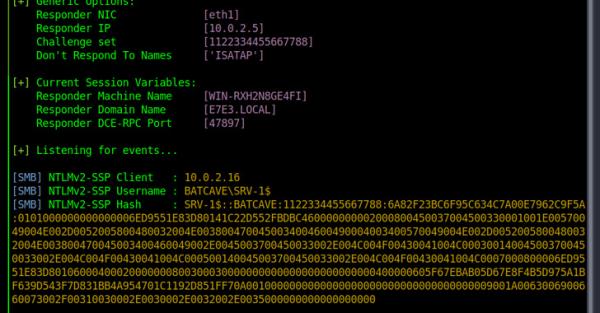

一种名为 DFSCoerce 的新型 Windows NTLM 中继攻击已被发现,它利用分布式文件系统 (DFS):命名空间管理协议 (MS-DFSNM) 来控制域。

“后台处理程序服务已禁用,已安装 RPC 过滤器以防止 PetitPotam 和文件服务器 VSS 代理服务未安装,但您仍想将 [域控制器身份验证到 [Active Directory 证书服务]?不要担心 MS-DFSNM 有(原文如此)您的支持”安全研究员菲利普·德拉戈维奇在推文中说。

MS-DFSNM 为管理分布式文件系统配置提供了一个远程过程调用 (RPC) 接口。

NTLM(NT Lan Manager)中继攻击是一种众所周知的利用挑战-响应机制的方法。它允许恶意方位于客户端和服务器之间,拦截和中继经过验证的身份验证请求,以获得对网络资源的未经授权的访问,从而有效地在 Active Directory 环境中获得初步立足点。

DFSCoerce 的发现遵循了一种名为 PetitPotam 的类似方法,该方法滥用 Microsoft 的加密文件系统远程协议 (MS-EFSRPC) 来强制

Windows 服务器(包括域控制器)通过攻击者控制下的中继进行身份验证,让威胁参与者可能接管整个域。

“通过将来自域控制器的 NTLM 身份验证请求中继到证书颁发机构 Web 注册或 AD CS 系统上的证书注册 Web 服务,攻击者可以获得一个证书,该证书可用于从域控制器,”CERT 协调中心 (CERT/CC) 指出,详细说明了攻击链。

为了缓解 NTLM 中继攻击,Microsoft 建议启用身份验证扩展保护 (EPA)、SMB 签名和关闭 AD CS 服务器上的 HTTP 等保护。