在APT防御领域,国外安全厂商在数年前已经推出过专业的APT防御产品,如FireEye公司的APT系列化产品,而我国在APT防御研究领域起步相对较晚,当前国内很多安全公司仍处于摸索防御思路和产品研发阶段。本土安全厂商南京东巽信息技术有限公司(简称南京东巽)经两年潜心研发,与2014年底成功打造出了铁穹高级持续性威胁预警系统(简称:铁穹系统)。

南京东巽公司的铁穹系统是基于大数据分析技术构建的APT深度感知与预警系统,采用业内首创的“断链式”安全防护思路,通过对网络进出口处实时流量的还原,对APT攻击过程中的特种木马、0DAY/NDAY漏洞以及攻击者所使用的工具进行深度检测和分析,并将各环节的检测结果进行关联分析,可视化还原APT攻击的完整过程,主要规划拥有六大功能:特种木马发现、0DAY/NDAY漏洞发现、内网攻击行为发现、安全事件综合分析、大数据关联分析、攻击路径溯源。

以下是铁穹的基本介绍:

铁穹高级持续性威胁预警系统(iDome)

产品概述∨

铁穹高级持续性威胁(APT)预警系统(iDome)主要针对APT攻击中广泛采用的0Day/NDay漏洞、特种木马、渗透行为等技术手段及战法进行全流量深入分析,并结合攻击事件关联、资产关联、可视化展示等功能实现对APT攻击的全生命周期预警。 铁穹(iDome)从网络空间威胁角度出发,主要用来应对专业的黑客组织、有组织网络犯罪、间谍组织、恐怖分子、境外敌对势力等对我国重要基础设施、政府、企业、军队、军工、科研院所等信息系统发起的APT攻击行为。 。

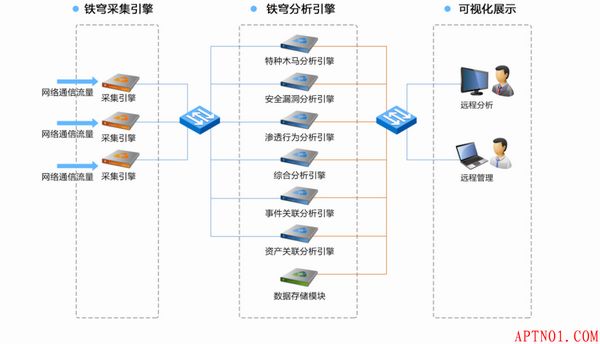

产品流程图∨

产品功能∨

特种木马检测

根据木马的生存特点,铁穹从木马全生命周期入手,深入分析网络流量数据,在木马植入、活跃、潜伏三个阶段分别采用不同的方法有针对性地解决特种木马识别难题。

安全漏洞检测

铁穹拥有最新、最全的漏洞特征库,并采用第二代VM虚拟引擎技术,能够准确的检测出利用0Day和NDay漏洞攻击行为。

渗透行为检测

铁穹系统从攻击者角度总结出诸如弱口令猜解尝试、ARP欺骗、DNS劫持等典型渗透攻击的通用手法,并对这些攻击行为进行针对性感知识别,从而能够准确检测出渗攻击行为。

事件关联分析

铁穹系统在大数据分析基础上,能够将攻击事件从多角度进行关联分析,用户可以通过上钻、下钻操作方式多角度了解攻击事件的流程。

资产关联分析

铁穹在业内首提基于关键资产的防御理念,从APT防御角度对关键资产构建了安全分子结构,为用户提供了基于业务系统的资产分类方式,在基于IP资产的基础上,让用户直观了解到威胁感染的位置和速度,准确定位攻击的目的性。

攻击溯源

铁穹系统通过分析攻击事件发生的周期、频率等时间因素和在事件过程中攻击者所使用的工具,以及攻击者遗留痕迹中暴露的蛛丝马迹,能够对攻击来源、攻击目的、攻击路径进行溯源分析。

可视化展示

铁穹系统支持将还原出来的协议会话内容通过“图片墙”的形式呈现出来,同时根据安全威胁事件的来源信息和目标信息,结合GIS技术将虚拟的网络威胁和现实世界生动的结合起来,让虚幻的安全威胁事件看得见摸得着。

可视化展示

铁穹系统支持将还原出来的协议会话内容通过“图片墙”的形式呈现出来,并结合GIS技术,根据安全威胁事件的来源信息和目标信息,将虚拟的网络威胁和现实世界生动的结合起来,让虚幻的安全威胁事件看得见摸得着。

威胁告警

铁穹系统采用晴雨表和多种图表等威胁告警方式,让威胁一目了然。系统还支持查看告警威胁事件的详细信息,同时支持自定义告警策略,设置告警范围和阀值等策略。

统计报表

铁穹系统提供了APT威胁趋势、特种木马威胁统计、安全漏洞威胁统计、攻击行为威胁统计、恶意连接统计、HTTP访问统计、文件传输统计、可疑邮件统计等报表,支持生成:日、周、月报表,并可导出成Excel、PDF格式保存。同时支持定时通过电子邮件发送报表至系统管理员,方便管理员对网络可能遭受到APT攻击进行评估。

系统管理

系统提供对铁穹采集设备、铁穹分析设备、铁穹存储设备的管理功能,支持对系统用户进行统计管理和实时查看当前设备状态与系统的操作日志等信息。

配置管理

系统采用B/S架构,管理员可以通过网络浏览器对铁穹设备进行网络策略、日期与时间、引擎管理和规则库维护等配置管理。

升级管理

铁穹系统支持系统程序和规则库的在线和手动升级功能。

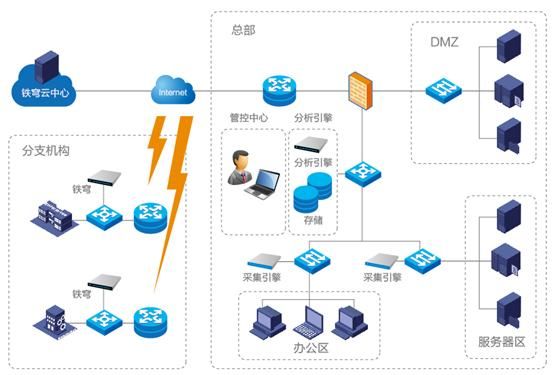

多级分布式部署

铁穹系统支持一个管控平台、多个采集设备、多个分析设备和多个存储设备的多级分布式部署,同时也支持全功能一体化的部署方式。

产品特点∨

- 断链式防御理念:针对APT全生命周期链路上各关键环节进行截断式防御;

- 无签名威胁检测技术:领先的特种木马、0Day/NDay漏洞和渗透攻击检测技术;

- 基于硬件的虚拟执行引擎:在虚拟硬件构建的仿真环境中对威胁进行跟踪分析;

- 基于隐性知识的行为识别引擎:利用人的神经元特性和隐性知识来实现行为模式的识别

- 大数据分析方法:针对全流量的分析检测,可在长时间窗口上对流量进行回溯分析;

- 多维度关联分析:可对流量威胁、安全事件、资产进行综合的关联分析;

- 全方位可视化:还原各种威胁事件的攻击源及攻击路径,以图片墙等方式进行可视化展示;

- 多级冗余架构:支持灵活的多级分布式部署方式;

- 云平台:可快速接入公有云、私有云网络、提升威胁相应和处置能力。

典型部署∨

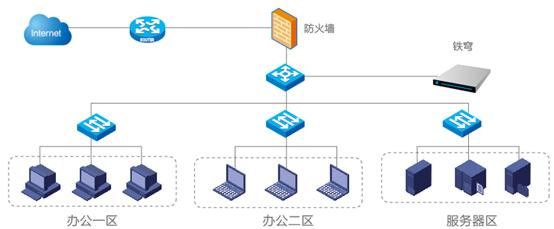

单一旁路部署

针对小型网络,铁穹解决方案提供精细管理方案,通过基于威胁分类的策略管理,铁穹针对不同威胁和APT攻击过程,制定不同的检测策略和预警方式,实现针对不同威胁类型、实现不同策略的智能化、精细化的APT攻击感知。如下图所示:

分布式部署

针对大中型企业用户,东巽新的APT攻击检测解决方案提供分级管理方案,在各级网络上部署铁穹的多级管控中心,上级管控中心对下级管控中心进行统一管理,上级管控中心可以将最新的升级文件、策略、情报以及配置文件等统一发送到下级管控中心,保持整个系统检测策略的完整统一性。如下图所示:

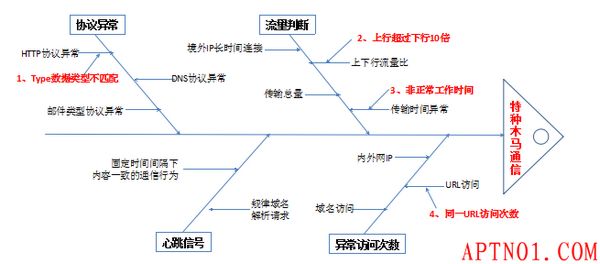

对网络流量中的通信特征进行分析,识别木马

综合分析是先抽象出APT中使用的各种特种木马通信行为模型,再综合行为分析引擎搜集和整理的各种行为因素,通过模式匹配的方法分析和挖掘特种木马的通信行为,识别已知和未知木马

系统采用基于时间框架、威胁事件聚合量、资产相关性等的灵活配置,管理员根据实际状况制定相应的威胁告警策略。

告警信息可通过邮件发送给指定接收者。

产品特点

- 木马全生命周期检测方法,木马植入、活跃、潜伏三个阶段分别采用不同的方法有针对性进行木马识别。

- 基于行为分析检测技术,通过对心跳信号、协议异常、流量异常、访问异常等行为进行分析,识别木马通信行为。

- 全流量、大数据分析,通信数据全流量捕获分析,对关键事件通信数据进行存储,可完全回溯事件过程。

- 事件、资产关联分析,铁穹对威胁事件和企业重要资产进行关联分析,准确定位攻击位置和意图。

主流技术对比

铁穹前端设备有三款不同型号

标准百兆(1U/200M)

标准千兆(2U/1000M)

高端千兆(2U/2000M)

应用范围

- 政府、军工等国家要害部门,能源、运营商、金融、研究院所等企事业单位

- 公安、保密、测评等相关单位

现招OEM商、大区代理、省级代理、优惠政策多扶持政策多,欢迎有意向者来电骚扰。

南京市江宁区紫金江宁U-PARK 2号楼1302室

电话:+86 25 57927524

联系:市场经理

标签: APT, iDome, 铁穹