摘要:《权力的游戏》剧本遭盗 Panda Security警告用户当心恶意软件本周,HBO遭到黑客攻击致使包括《权力的游戏》、《球手们》、《104号房间》在内的剧集内容泄露。虽然目前黑客还只是在网上公布了《权力的游戏》还未播出内容的剧本,但很多人相信,...

- 《权力的游戏》剧本遭盗 Panda Security警告用户当心恶意软件

- 亚马逊 Echo 可能成为攻击者的监听设备

亚马逊 Echo 智能语音设备当前在北美市场已经很流行。这款设备可用于播放音乐、通过 Alexa 语音服务回答问题,控制智能家居设备。有研究人员表示,攻击者能利用 Echo 对用户进行监听。MWR Infosecurity 的研究人员 Mike Barnes 公布了攻击细节,标明攻击需要物理访问。去年的一份报告内容显示,安全研究人员在研究中通过攻击可进一步访问 Echo 的文件系统,进而可以对其进行逆向发现漏洞,或者扫描硬编码获取身份凭证等。MWR 的研究就是基于这项报告,在攻击中利用设备暴露的 debug 接口来查看启动进程,了解设备配置——Echo首先会尝试从连接的debug接口的SD卡来启动,准备一张正确分区和格式的SD卡就能从这张卡启动并进入到U-Boot命令行界面。最终他构建了脚本,在Echo通过TCP/IP向远程服务就行流传输的时候,就能持续向特定管道写入麦克风数据了——从远程设备上获取这些音频数据。这样一来Echo平常听到的内容也就能够被攻击者监听,完全不会影响到Echo的正常使用。亚马逊已经在最新版本中修复了其中的缺陷。

参考来源:

http://www.freebuf.com/news/142916.html

- 美国制药巨头默克证实:NotPetya 网络攻击活动严重危及全球多领域业务

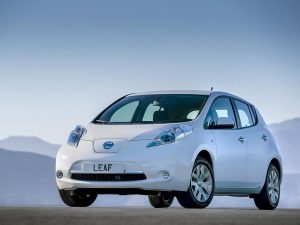

- 福特、宝马、英菲尼迪、和日产汽车的 TCU 设备存在漏洞,可被利用进行远程入侵

McAfee 高级威胁研究小组的三名研究人员 Mickey Shkatov, Jesse Michael 和 Oleksandr Bazhaniuk 发现,福特、宝马、英菲尼迪、和日产汽车的 TCU 设备存在漏洞,可被利用进行远程入侵。TCU 是现代汽车常用的,用于传输数据的 2G 调制解调器,可以实现汽车与远程管理工具(如 Web 面板和移动应用程序)之间的通信。研究团队发现的两个漏洞主要影响使用 S-Gold 2(PMB 8876)蜂窝基带芯片的TCU。第一个漏洞(CVE-2017-9647)是堆栈缓冲区溢出漏洞,位于处理 AT 命令的 TCU 组件中,可以让攻击者实现物理访问;第二个漏洞(CVE-2017-9633)可能被攻击者利用远程访问和控制存储器,存在于临时识别码(TMSI)中。宝马 2009 到 2010 年的几款车型、福特和英菲尼迪的多款车型以及日产的 2011 年到 2015 年 Leaf 车型所使用的 TCU 都存在上述漏洞。参考来源:

McAfee 高级威胁研究小组的三名研究人员 Mickey Shkatov, Jesse Michael 和 Oleksandr Bazhaniuk 发现,福特、宝马、英菲尼迪、和日产汽车的 TCU 设备存在漏洞,可被利用进行远程入侵。TCU 是现代汽车常用的,用于传输数据的 2G 调制解调器,可以实现汽车与远程管理工具(如 Web 面板和移动应用程序)之间的通信。研究团队发现的两个漏洞主要影响使用 S-Gold 2(PMB 8876)蜂窝基带芯片的TCU。第一个漏洞(CVE-2017-9647)是堆栈缓冲区溢出漏洞,位于处理 AT 命令的 TCU 组件中,可以让攻击者实现物理访问;第二个漏洞(CVE-2017-9633)可能被攻击者利用远程访问和控制存储器,存在于临时识别码(TMSI)中。宝马 2009 到 2010 年的几款车型、福特和英菲尼迪的多款车型以及日产的 2011 年到 2015 年 Leaf 车型所使用的 TCU 都存在上述漏洞。参考来源:- 美国大选投票机在eBay上出售 其中包含65万选民个人信息

当65万田纳西人在孟菲斯地区投票时,他们可能没有想到他们的个人资料最终会在拉斯维加斯凯撒皇宫的黑客会议上被展示出来。美国投票制度的优势在“笨重”的投票机,有助于防止大规模黑客入侵。但是,美国政府工作人员会将旧的投票设备拍卖给公众。这次黑客们从eBay上购买了退役的ExpressPoll-5000投票机,他们发现政府工作人员没有将设备当中存储的选民信息抹去,这台机器当中存储了在田纳西州谢尔比乡村投票的65万4517人的个人记录,不仅包括名字,地址和生日,还包括政党信息,以及他们是否投票缺席,是否被要求提供身份证明等信息。目前,ExpressPoll-5000成为全国最受欢迎的投票机,安全专家表示,这种投票机退役之前没有正式的审核过程,检查投票机当中存储的信息是否已经抹去,因此无法估计有多少台投票机拍卖时无意中包含选民记录。任何有权使用这种设备的人 - 无论是在选举日还是在家中使用ExpressPoll-5000,都只需要中等的计算机技能来检查这些记录。它们存储在可移动存储卡上。任何人拉出驱动器并用计算机读取存储卡,将看到驱动器的内容,其中包括记录选民信息的数据库。参考来源:

当65万田纳西人在孟菲斯地区投票时,他们可能没有想到他们的个人资料最终会在拉斯维加斯凯撒皇宫的黑客会议上被展示出来。美国投票制度的优势在“笨重”的投票机,有助于防止大规模黑客入侵。但是,美国政府工作人员会将旧的投票设备拍卖给公众。这次黑客们从eBay上购买了退役的ExpressPoll-5000投票机,他们发现政府工作人员没有将设备当中存储的选民信息抹去,这台机器当中存储了在田纳西州谢尔比乡村投票的65万4517人的个人记录,不仅包括名字,地址和生日,还包括政党信息,以及他们是否投票缺席,是否被要求提供身份证明等信息。目前,ExpressPoll-5000成为全国最受欢迎的投票机,安全专家表示,这种投票机退役之前没有正式的审核过程,检查投票机当中存储的信息是否已经抹去,因此无法估计有多少台投票机拍卖时无意中包含选民记录。任何有权使用这种设备的人 - 无论是在选举日还是在家中使用ExpressPoll-5000,都只需要中等的计算机技能来检查这些记录。它们存储在可移动存储卡上。任何人拉出驱动器并用计算机读取存储卡,将看到驱动器的内容,其中包括记录选民信息的数据库。参考来源:http://www.cnbeta.com/articles/tech/637717.htm

- 伊朗黑客组织构造虚假在线形象,用“甜蜜陷阱”对中东大量组织机构发动网络攻击

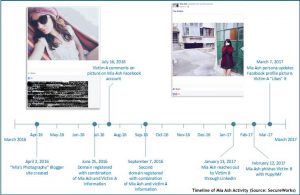

SecureWorks 的研究人员表示,名为 COBALT GYPSY(或 TG-2889)的黑客组织疑似与伊朗政府存在直接关系。之前就有报道称,这个黑客组织与著名的 Shamoon 等多起攻击有关。TG-2889 组织当前正利用恶意程序,对中东的通讯、政府、防御、石油和金融服务机构发动网络欺诈。他们针对中东和南美发动钓鱼攻击,利用 PupyRAT 开源 RAT 集中攻击沙特阿拉伯的组织机构。此外,TG-2889 还发动了鱼叉式钓鱼和社工攻击。该组织成员伪装成名为 Mia Ash 的女性,甚至还为这个身份设置了一套完整的社交媒体形象资料。从去年4月份开始,他们就利用 Mia Ash 的身份展开行动。据说 Mia Ash 会去动联系目标机构的员工,在接触几个月后就会给目标发送恶意Excel文档。TG-2889 在去年年末的钓鱼攻击中则采用了短URL的方式,导向一个启用宏的Word文档,执行 PowerShell 命令下载PupyRAT。SecureWorks 表示,这个黑客组织可能构建了多个在线形象,以社工的方式发动攻击。同时,利用类似 Mia Ash 的身份发起攻击也的确相当凑效。参考来源:

SecureWorks 的研究人员表示,名为 COBALT GYPSY(或 TG-2889)的黑客组织疑似与伊朗政府存在直接关系。之前就有报道称,这个黑客组织与著名的 Shamoon 等多起攻击有关。TG-2889 组织当前正利用恶意程序,对中东的通讯、政府、防御、石油和金融服务机构发动网络欺诈。他们针对中东和南美发动钓鱼攻击,利用 PupyRAT 开源 RAT 集中攻击沙特阿拉伯的组织机构。此外,TG-2889 还发动了鱼叉式钓鱼和社工攻击。该组织成员伪装成名为 Mia Ash 的女性,甚至还为这个身份设置了一套完整的社交媒体形象资料。从去年4月份开始,他们就利用 Mia Ash 的身份展开行动。据说 Mia Ash 会去动联系目标机构的员工,在接触几个月后就会给目标发送恶意Excel文档。TG-2889 在去年年末的钓鱼攻击中则采用了短URL的方式,导向一个启用宏的Word文档,执行 PowerShell 命令下载PupyRAT。SecureWorks 表示,这个黑客组织可能构建了多个在线形象,以社工的方式发动攻击。同时,利用类似 Mia Ash 的身份发起攻击也的确相当凑效。参考来源:http://www.freebuf.com/news/142916.htm

- Netflix发布工具,帮助企业发现 API 被 DDoS 攻击的潜在风险

Netflix 最近发布了几款工具,能够帮助防御者们发现有可能遭遇应用层 DDoS 攻击的系统。Akamai 今年 Q1 的报告显示,应用层 DDoS 攻击实际上只占到 DDoS 攻击总数的不到1%,但在上周的 DEF CON 大会上,Netflix 的工程师表示,他们能够通过微服务架构(microservices arthitecture)对组织机构造成严重威胁。实际上,微服务架构是目前开发软件越来越流行的方式。这种架构采用多个更小的独立服务与其它服务进行通讯,来完成业务目标。从安全的角度来看,针对单个请求,gateway API 就需要向中间层和后端服务发出大量请求。如果攻击者能够搞定 API,就有可能导致中间层 DoS 状态,以及整个服务中断。Netflix的安全专家提出了防御方应当如何对系统进行分析的方案,来识别存在问题的API,另外也随同发布了一系列针对应用层 DDoS 的开源测试工具。如 Repulsive Grizzly框架能让寻找系统弱点更方便,与另一款工具 Cloud Kraken 配合,就能跨数据中心和多个区域进行大规模测试。参考来源:

Netflix 最近发布了几款工具,能够帮助防御者们发现有可能遭遇应用层 DDoS 攻击的系统。Akamai 今年 Q1 的报告显示,应用层 DDoS 攻击实际上只占到 DDoS 攻击总数的不到1%,但在上周的 DEF CON 大会上,Netflix 的工程师表示,他们能够通过微服务架构(microservices arthitecture)对组织机构造成严重威胁。实际上,微服务架构是目前开发软件越来越流行的方式。这种架构采用多个更小的独立服务与其它服务进行通讯,来完成业务目标。从安全的角度来看,针对单个请求,gateway API 就需要向中间层和后端服务发出大量请求。如果攻击者能够搞定 API,就有可能导致中间层 DoS 状态,以及整个服务中断。Netflix的安全专家提出了防御方应当如何对系统进行分析的方案,来识别存在问题的API,另外也随同发布了一系列针对应用层 DDoS 的开源测试工具。如 Repulsive Grizzly框架能让寻找系统弱点更方便,与另一款工具 Cloud Kraken 配合,就能跨数据中心和多个区域进行大规模测试。参考来源:http://www.freebuf.com/news/142916.htm

- 关于安全帮

www.anquanbang.net

安全帮,是中国电信北京研究院安全产品线自主研发的安全产品,产品体系包括:安全帮SaaS安全服务电商(www.anquanbang.net) 、安全帮SDS调度系统、安全能力开放平台、安全大数据平台、安全态势感知平台。

1.安全帮SaaS安全服务电商(www.anquanbang.net),主要服务于中小微企业,为企业用户提供专业的中国电信自有品牌的、第三方厂商品牌的云化安全服务和安全能力API。用户通过在线注册购买,即可享受及时、在线、智能、便捷的安全服务。安全帮SaaS云安 全服务电商的创立,旨在解决企业面临的安全厂商多、安全产品繁、安全投资大、安全人才缺等四大问题,为企业省时省力省钱。

2.安全帮SDS调度系统、安全能力开放平台、安全大数据平台、安全态势感知平台等4个系统,服务于中大型企业,提供系统级产品及服务。

- 【福利】系统安全帮新产品体验回馈活动!