网络应用种类日益增多,病毒和黑客入侵比比皆是,准入控制技术因此成为终端管理的热门话题,它将被动防御变为主动防御,能有效加强终端安全管理,减少网络事故。

准入控制技术目前成为终端管理的热门话题,采用准入控制技术能够主动监控桌面电脑的安全状态和管理状态,将不安全的电脑隔离,并进行修复。准入控制技术与传统的网络安全技术如防火墙、防病毒技术结合,将被动防御变为主动防御,有效加强终端安全管理,减少安全事故。

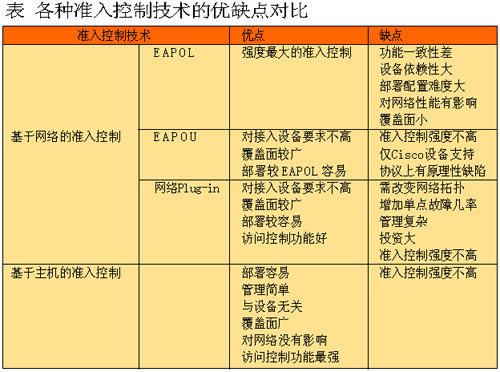

目前的准入控制技术分为两大类:分别是基于网络的准入控制和基于主机的准入控制。基于网络的准入控制主要有EAPOL(Extensible Authentication Protocol Over LAN)技术、EAPOU(Extensible Authentication Protocol Over UDP)技术、网络Plug-in技术; 基于主机的准入控制主要有系统及应用准入、客户端准入。基于主机的准入控制技术在终端接入网络后,能继续管理终端的进程级别网络访问,对已知或未知的蠕虫木马的防治能起到很好的作用。

基于网络的准入控制

EAPOL

EAP是Extensible Authentication Protocol的缩写,EAP最初是用作为PPP的扩展认证协议,使PPP的认证更具安全性。而最初的局域网的接入是没有安全认证的,无线局域网的兴起对接入终端的身份认证提出了新的需求。于是人们在无线局域网接入领域引入了EAP认证,同时设计了专门封装和传送EAP认证数据的IEEE 802.1x协议格式。802.1x协议除了支持WLAN外,也支持传统的其他局域网类型,比如以太网、FDDI、Token Ring。EAP与802.1x的结合就是EAPOL(EAP Over LAN),或者称为EAP over 802.1x。作为一种标准局域网的数据包协议,802.1x几乎得到所有网络设备厂商的支持。

EAPOL本来只用来解决身份认证的问题。2000年左右开始的蠕虫病毒爆发显示,从局域网交换机端口接入的电脑终端可能是整个网络中安全最薄弱的环节,于是EAPOL也可用来认证电脑的安全状态。在进行身份认证的同时,“顺便”检查终端电脑的安全状态,即同时验证身份状态和安全状态,并根据认证状态设置端口状态,动态切换VLAN,或者下载ACL列表。在这些动作中,只有设置端口状态是协议标准,其他如动态切换VLAN、下载ACL列表都是协议扩展,每个厂家的具体实现不同,同一个厂商的不同型号设备的实现不同,甚至同一个型号的不同软件版本的实现也不同。

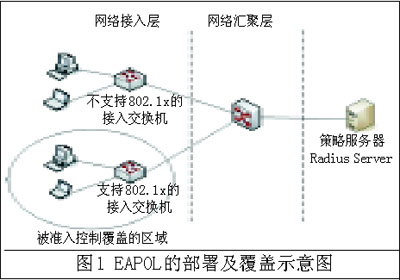

因为802.1x协议被网络厂商广泛支持,所以EAPOL是支持范围最广的网络准入技术。EAPOL的优点是它可以做到最严格的准入控制,因为控制点是网络的接入层,是接入交换机,最接近终端电脑,对不符合策略的电脑可以完全禁止其访问任何网络,使其对网络的危害最小。其缺点是每个厂商可能都做了自己的扩展,因而存在功能一致性的问题,特别是对安装了多个厂商交换机的企业而言,这一问题更严重。EAPOL的配置管理也较为复杂,对大规模的网络部署起来较为困难; 另外,如果启用动态VLAN,动态VLAN的切换比命令行的切换要慢很多,而且还有VLAN信息在设备间交换的问题,动态VLAN的切换对设备和网络的性能有一定影响。最后,企业已经部署的老型号的交换机和HUB可能不支持802.1x,使企业面对投资保护的问题,在实际实施时覆盖面变小,因而准入控制的效果要打折扣。

EAPOL除了需要网络设备支持以外,还需要一系列相关配套的软件,比如Cisco的NAC、H3C的EAD、Linkwork的EPOS等。

EAPOU

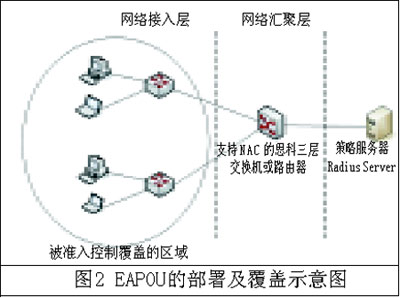

实际上网络准入的概念是Cisco普及的,Cisco的NAC除了包含前面讨论的EAPOL,还有EAPOU(EAP Over UDP)。与EAPOL是国际标准的协议不同,EAPOU基本上是Cisco的专有协议或独家技术。EAPOU是Cisco NAC技术的第一个实现版本,最早是在2003年在Cisco的路由器上实现,后来在Cisco的3层交换机上也实现了EAPOU。EAPOL是在网络的接入层进行准入控制,而EAPOU是在网络的汇聚层或核心层进行准入控制。

EAPOU的工作原理是当支持EAPOU的汇聚层设备接收到终端设备发来的数据包时,汇聚层EAPOU设备将要求终端设备进行EAP认证。EAP认证包封装在UDP包内,在EAP认证的内容中,身份认证其实并不重要,重要的是安全状态认证。如果安全状态不符合企业策略,汇聚层EAPOU设备将从策略服务器上下载ACL,限制不安全的客户端的网络访问,并对其进行修复。

EAPOU技术的优点是它对网络接入设备要求不高,因而覆盖面较高; 而且汇聚层设备一般明显少于接入层设备,因此部署相对要容易一些。EAPOU有一个显著的缺点,即EAP协议要求数据包按顺序到达,而协议本身没有机制保证包的到达顺序,以前承载EAP包的底层协议比如PPP、802.1x都能保证数据包的顺序,而UDP不能保证数据包的顺序(在IP分片的情况下更严重),在大用户量的情况下,可能会产生显著的认证失败的问题,因此在EAP新的RFC标准文档里(RFC3748),已经明确写上了不建议采用EAPOU的语句。所以EAPOU没有成为一个国际标准,在潮流转向EAPOL的情况下,EAPOU得不到更多的厂商支持,只有Cisco独家支持。EAPOU的其他缺点包括控制强制性不如EAPOL,因为EAPOU的控制点在汇聚层,而不是接入层,离终端越远,控制力越弱。如果终端不受管理,即使其不符合安全策略,它只是不能访问汇聚层以后的网络,而可以照常访问其所在的接入层的网络。

目前支持EAPOU的设备只有Cisco的路由器和3层交换机,相关配套的系列软件为NAC。

网络Plug-in

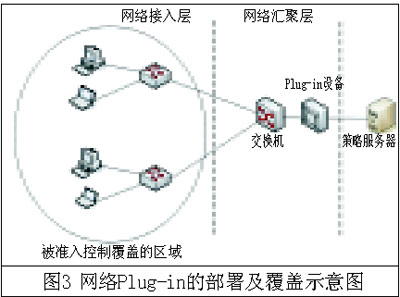

无论是EAPOL还是EAPOU,都是利用现有网络设备功能,以客户端软件和服务器端软件与网络设备进行互动,没有改变网络的拓扑结构。网络Plug-in技术就是在现有的网络的汇聚处插入一个设备,利用这个插入设备进行安全状态认证或身份认证,所以网络Plug-in技术改变了网络拓扑。从控制点在网络上的位置看,网络Plug-in与EAPOU类似,都是位于网络的汇聚层。

网络Plug-in技术一般由硬件防火墙发展而成,它除了有EAPOU具有的准入控制功能以外,还具有访问控制的功能。虽然支持EAPOL的路由器和交换机也可配置ACL进行简单的访问控制,但由防火墙发展来的网络Plug-in无疑具有更好的访问控制功能,有些产品声称具有7层过滤功能。

网络Plug-in技术除了具有EAPOU一样的优点之外,还具有访问控制能力更强的优点。但其缺点也很明显,首先它会改变网络拓扑,增加管理的复杂性,增加单点故障的几率; 其次它的准入控制强度和EAPOU一样,稍微弱了一些; 第三,Plug-in设备会显著增加用户的投资,所以企业一般将其用在互联网出口成为“准出”,以减少部署的数量。

基于主机的准入控制

如果网络设备不支持网络准入,或不想花费太多的部署和管理时间,还可以利用基于主机的准入控制。在此处的主机是指网络中除网络设备外的电脑主机,包括服

务器和电脑终端。基于主机的准入控制最大特点就是容易部署。

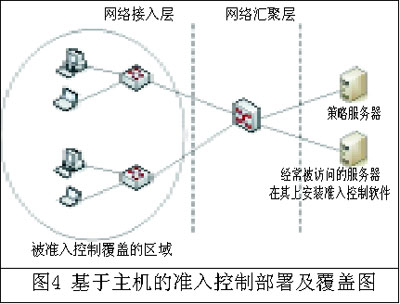

系统及应用准入是在服务器的操作系统上安装准入控制软件,当电脑终端访问服务器时,准入控制软件会检查对方的安全状态,如果符合策略则允许访问,如果不符合将拒绝对方的访问,并给出相关提示。而客户端准入控制是终端相互之间访问时,安装在终端上的软件也会检查对方的安全状态。基于主机的准入控制点一般安装在代理服务器、邮件服务器、内网Web服务器、DNS服务器上或DHCP服务器上。这些服务器是企业内部员工最常访问的服务器,因此准入效果较好,覆盖面广。实际部署时,一般只需在一到两个服务器上部署控制点即可做到对全局的控制。

基于主机的准入控制优点首先是容易部署,一般网络准入配置起来都较复杂,不同型号的设备的配置都各不相同,如果网络规模较大,配置的工作量极其巨大,而基于主机的准入控制只需要在对应的主机上安装一个软件,相对而言容易得多。第二是适应性好、覆盖面广、不依赖任何网络设备的支持,可有效保护企业已有的投资。第三是对网络性能没有影响,基于网络的准入控制在运行时会根据客户端的认证状态和安全状态改变自己的状态,比如VLAN切换和动态ACL加载,这或多或少都将影响设备或网络的性能,特别是在大规模网络环境下,这一点不能忽视。基于主机的准入控制将其控制分散到每个终端和主机上,终端的状态变化对网络没有任何影响。第四是其访问控制功能是所有方案中最强的,基于主机的准入控制能够做到基于进程的访问控制,以及基于进程的带宽管理,因此对蠕虫、木马的防治就能更加积极主动。基于主机的准入控制的缺点主要是控制强度较弱,系统及应用准入控制点处于企业网络的核心,远离终端,而客户端准入依赖于网络中已经广泛部署的客户端。

目前采用基于主机的准入控制技术的产品主要有微软的NAP、Linkwork的EPOS等。