- 谷歌从 2018 年10月起,将不再信任赛门铁克现有全部 SSL 证书

谷歌从 2018 年 10 月开始将不再信任赛门铁克现存的全部SSL证书,如果赛门铁克想要持续其 CIA业务,则需要重新构建整个证书颁发基础设施。这是谷歌和 Mozilla 的工程师针对赛门铁克 SSL证书颁发流程进行调查之后的最终决定。今年3 月份,谷歌和 Mozilla 工程师发现,赛门铁克滥发了 127 个 SSL 证书,随着调查的深入,最终发现这个数字其实超过 30000 个。谷歌是最早提出要逐步在 Chrome 浏览器中去除对赛门铁克证书支持的厂商。赛门铁克方先前就表示自己没有问题,调查结果“夸张、存在误导”。随后的事件走向将会是这样的:赛门铁克会成为 SubCA ,谷歌对于此举也基本满意,这对赛门铁克而言也是开展业务的一个方案; Chrome 66 开始将逐步不再信任 2016 年6月1日前颁发的赛门铁克证书;从 Chrome 70开始,所有赛门铁克SSL证书都将在浏览其中显示安全警告。由于赛门铁克在 CA 市场的统领地位,GeoTrust、Thawte和RapidSSL都会受到影响。

参考来源:http://www.freebuf.com/news/142556.html

- 黑客仅需 15 美元即可绕过德国 Armatix 智能枪支安全防御系统

据外媒 30 日报道,黑客 Plore 于近期在线演示如何利用廉价现成设备绕过德国 Armatix IP1 智能枪支的安全防御系统展开攻击活动。Armatix IP1 智能枪支是一款军事武器,只能由拥有相关智能手表的所有者触发识别。由于该枪支与智能手表无法通过长距离无线电信号进行连接,因此当二者相距较远时,枪支不受智能手表操控。Plore 近期发现三种方法可以侵入 Armatix IP1 智能枪支、扩展智能手表无线电信号范围并允许任何人在智能枪支与相关手表相距十英尺外开枪。第一种方法: Plore 在枪口附近放置一枚价值 15 美元的磁铁,允许绕过智能枪支 Armatix IP1 安全防御系统,并无需智能手表验证即可开枪。第二种方法: Plore 使用价值 20 美元的发射机设备干扰智能枪支十英尺以内的无线电波频段( 916.5Mhz ),允许绕过安全防御系统,以便智能手表不受无线电信号范围影响。第三种方法:Plore 通过定制射频放大器扩展智能手表控制范围,允许攻击者触发枪支开火时,拦截智能枪支发出检测手表是否存在的信号。此外,该定制设备还允许智能手表操控范围扩展至 12 英尺,以及绕过智能枪支的安全防御系统。Plore 表示,德国 Armatix 智能枪支的安全系统显然存在多处漏洞,目前需要研究人员及时修复,以防网络犯罪分子恶意入侵。

参考来源:http://hackernews.cc/archives/12918

Apple Pay 移动支付也不安全?交易可被窃听篡改

上周的 Blach Hat 大会上,来自 Positive Technologies 的研究人员宣布可利用 Apple Pay 移动支付中的缺陷来发动攻击。Apple Pay 可以说是目前最安全的支付系统之一。其中一种攻击方发需要设备越狱,通过恶意程序感染越狱设备,拦截发往苹果服务器的支付数据;还有一种攻击方式则不需要越狱,攻击者可拦截并或伪造SSL流量,篡改交易数据,比如修改交易金额、币种等细节信息。攻击者可以将窃取到的卡片信息,注册到其 iPhone 账户中,并进行交易;拦截设备与苹果服务器间的 SSL 流量进行欺诈支付。不过攻击存在一些缺陷,比如说非法交易发生后受害者也会收到通知。研究人员建议用户不要通过公共 WiFi 网络使用 Apple Pay 在未使用 HTTPS 的站点购买商品,攻击者可很容易地对流量进行窃听;还有当然就是不要越狱。

参考来源:http://www.freebuf.com/news/142556.html

- Canary版Chrome浏览器新增网页广告屏蔽功能

新浪科技讯,之前曾有消息说,谷歌明年将会为Chrome浏览器内置广告屏蔽功能,现在我们可以提前看到这个功能的模样了。谷歌推出了面向Android的Chrome预览版Canary.App,它可以提前让用户预览测试一些功能,这些功能将会出现在稳定版浏览器中。Canary版Chrome比开发版更加不稳定,仅适合开发者、追求最新版的用户使用。Canary.App有一个功能允许用户启动嵌入式拦截器,它可以拦截带有侵入式广告的网站。在Chrome的设置菜单下有一个菜单选项叫作“Site.setting”(网站设置),里面有一个子选项叫作“Ads”(广告),用户在这里就可以启用拦截功能。还有一个功能可以让用户屏蔽那些有意显示侵入式广告的网站,默认状态下该功能是打开的。据说谷歌向出版合作伙伴提供了指南,告诉它们“侵入式广告”是如何界定的,帮助它们正确应用,避免被新功能屏蔽。

参考来源:http://tech.sina.com.cn/i/2017-08-01/doc-ifyinvyk3018476.shtml?

- 低成本 Android 手机中发现 Triada 木马

俄罗斯反病毒公司 Dr.Web 的恶意软件研究人员近日在几款低成本 Android 智能手机的固件中发现 Triada 木马,这些型号的手机包括包括Leagoo M5 Plus,Leagoo M8,Nomu S10,和Nomu S20。Dr.Web 的病毒分析检测到恶意程序内置运行在Android 移动设备的固件中。该恶意程序目前被称为 Android.Triada.231,它渗透了所有正在运行的应用程序的进程,并且可以秘密下载和运行其他模块。专家称,Triada Trojan 不能使用标准方法进行删除,因为它隐藏在操作系统的一个库中,属于系统部分。为了消除安全威胁,有必要重新安装一个干净的 Android 固件。

参考来源:http://tech.sina.com.cn/i/2017-08-01/doc-ifyinvyk3018476.shtml?

- 固件信息再泄露:HomePod或将搭载屏幕以及1G运存

新浪科技讯 北京时间8月1日上午消息,对HomePod固件的深入研究表明,这款A8驱动的设备或将拥有1GB的内存和272-340像素的屏幕,这意味着在未来,基本应用均可获得硬件支持。HomePod固件的细节是由阿福瑞·马格诺提(Avery Magnotti)收集的,并在Twitter上向世界透露。HomePod屏幕分辨率和38毫米苹果手表的屏幕一样。拆解苹果手表上的S1芯片,显示有512MB的内存。相比之下,iPhone 7 Plus的内存是3GB,像素量是前者的22倍。如果这份报告是准确的,HomePod将采用与苹果iPhone 6相同的处理器规格。对HomePod的功能而言,帖子上提到的1GB内存似乎大材小用了,即使包括未来Siri的扩展,情况也是如此。目前尚不清楚苹果打算在未来做些什么,但显而易见,这款设备应该可以支持各种应用。图片显示了尚未发布的“iPhone 8”的外观样式,这是通过对固件的检查,以及分辨率和显示尺寸信息进行收集而整理出来的。苹果在2017年的WWDC大会上公布了售价349美元的HomePod,将于12月发货。HomePod是由苹果A8芯片驱动的,该芯片包括实时声学建模、音频波束形成和多通道回声消除功能。它还提供一个Siri子集,对音乐播放功能加以优化。

参考来源:http://tech.sina.com.cn/it/2017-08-01/doc-ifyinvwu4215476.shtml?

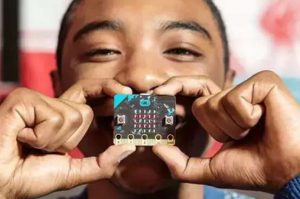

DEF CON 黑客大会 :使用微型计算机 Micro:bit 劫持无人机设备

据外媒 7 月 30 日报道,数字安全公司 Econocom 研究人员 Damien Cauquil 近期在拉斯维加斯举行的 DEF CON 黑客大会上使用微型计算机 Micro:bit 劫持四轴无人机设备.Micro:bit 是一款基于ARM 的嵌入式系统设备,由英国广播公司 BBC 设计,用于国家计算机教学。Micro:bit 由16MHz 的 32 位 ARM Cortex-M0 CPU 提供动力,内存仅占 16KB 且售价 15 美元。此外,Micro:bit具备蓝牙连接功能,允许黑客写入 Python 编码,即可充当无线嗅探器使用。据悉,研究人员在耗时数月后破解微型计算机 Micro:bit 系统固件,并将其变成一款强大的黑客工具,允许攻击者通过蓝牙窃取无线键盘信息,或在四轴无人机设备飞行期间劫持控制器。另外,由于该设备体积袖珍,使得黑客能够将其隐藏在桌角以窃取受害者输入的敏感信息,例如密码与登录凭据。研究人员表示,他们还开发出多款工具,能够与任意 2.4GHz 无线技术进行交互。目前,研究人员已在会议期间发布设备固件与相关工具源代码。

参考来源:http://hackernews.cc/archives/12902

- 关于安全帮

www.anquanbang.net

安全帮,是中国电信北京研究院安全产品线自主研发的安全产品,产品体系包括:安全帮SaaS安全服务电商(www.anquanbang.net) 、安全帮SDS调度系统、安全能力开放平台、安全大数据平台、安全态势感知平台。

1.安全帮SaaS安全服务电商(www.anquanbang.net),主要服务于中小微企业,为企业用户提供专业的中国电信自有品牌的、第三方厂商品牌的云化安全服务和安全能力API。用户通过在线注册购买,即可享受及时、在线、智能、便捷的安全服务。安全帮SaaS云安 全服务电商的创立,旨在解决企业面临的安全厂商多、安全产品繁、安全投资大、安全人才缺等四大问题,为企业省时省力省钱。

2.安全帮SDS调度系统、安全能力开放平台、安全大数据平台、安全态势感知平台等4个系统,服务于中大型企业,提供系统级产品及服务。

- 【福利】系统安全帮新产品体验回馈活动!