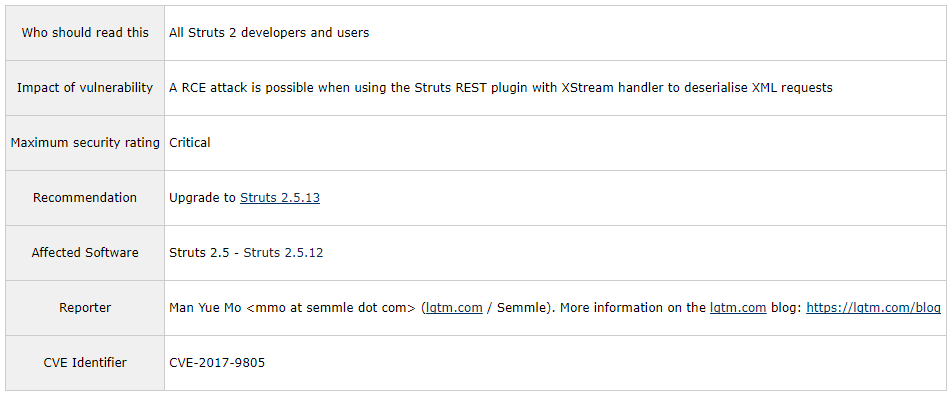

千疮百孔的Struts2应用又曝出存在新的高危远程代码执行漏洞。该漏洞由lgtm.com的安全研究员汇报,编号为CVE-2017-9805,漏洞危害程度为高危(Critical)。当用户使用带有XStream程序的Struts REST插件来处理XML payloads时,可能会遭到远程代码执行攻击。

漏洞编号

CVE-2017-9805

S2-052

漏洞影响

Struts 2.5 – Struts 2.5.12 版本

漏洞概述

Struts2 REST插件使用带有XStream程序的XStream Handler进行未经任何代码过滤的反序列化操作,这可能在反序列化XML payloads时导致远程代码执行。任意攻击者都可以构造恶意的XML内容提升权限。

向下兼容

由于Struts的某些默认限制,部分REST插件可能会停止工作。 此时请检查可能导致停止工作接口,这些接口分别是:

org.apache.struts2.rest.handler.AllowedClasses

org.apache.struts2.rest.handler.AllowedClassNames

org.apache.struts2.rest.handler.XStreamPermissionProvider

漏洞POC

暂无

解决方案

目前尚无完美解决方案,建议如下:

1.建议尽快升级到2.5.13版本。

2.在不使用时删除Struts REST插件,或仅限于服务器普通页面和JSONs:

<constant name=”struts.action.extension” value=”xhtml,,json” />

来源:FreeBuf.COM

更多资讯

(信息来源于网络,安华金和搜集整理)