引言

近日,研究人员发现利用MSHTML漏洞(CVE-2021-40444)针对俄罗斯国家火箭中心和内政部的攻击活动。第一封邮件声称来自俄罗斯火箭中心的人力资源部门,而第二封邮件则表示来自莫斯科内政部,这两封邮件使用相同的感染方式,要求接收者启用编辑以填写表格。一旦打开恶意文档并启用编辑,将加载MSHTML的定制控件ActiveX运行任意代码,导致系统感染。

简况

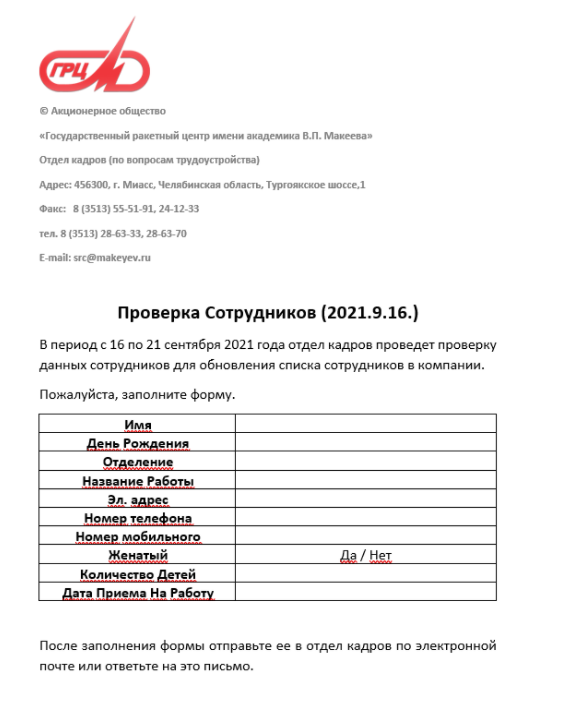

下图是第一封声称来自Makeyev国家火箭中心人力资源部的网络钓鱼电子邮件。

冒充Makeyev国家火箭中心人力资源部的钓鱼邮件

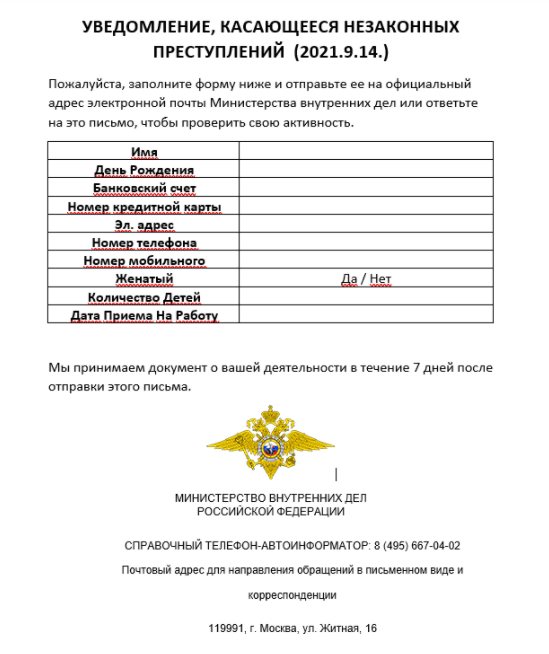

第二封是声称来自莫斯科内政部的钓鱼邮件。

冒充俄罗斯内政部的钓鱼邮件

根据研究人员的分析,推测本次攻击活动是由国家赞助的威胁组织进行的,但暂时未能归因到指定攻击者,目前仍在分析研究当中。

建议

CVE-2021-40444的0day漏洞在前不久才遭到披露,但很快就被威胁组织应用到真实的攻击活动中,建议用户修改该漏洞补丁,避免遭到此类威胁攻击。

微软提供的CVE-2021-40444漏洞补丁修复链接如下:

https://msrc.microsoft.com/update-guide/en-US/vulnerability/CVE-2021-40444

稿源:安恒威胁情报中心