一个与朝鲜利益一致的威胁行为者一直在基于 Chromium 的网络浏览器上部署一个恶意扩展程序,该扩展程序能够从 Gmail 和 AOL 窃取电子邮件内容。

网络安全公司 Volexity 将恶意软件归咎于一个名为 SharpTongue 的活动集群,据说该集群与一个公开称为Kimsuky的对抗性集体有重叠。

SharpTongue 一直在挑选为美国、欧洲和韩国的组织工作的个人,他们“从事涉及朝鲜、核问题、武器系统和其他对朝鲜具有战略意义的问题”,研究人员 Paul Rascagneres 和托马斯·兰卡斯特说。

Kimsuky在攻击中使用恶意扩展并不新鲜。2018 年,有人看到该演员利用 Chrome 插件作为名为Stolen Pencil的活动的一部分来感染受害者并窃取浏览器 cookie 和密码。

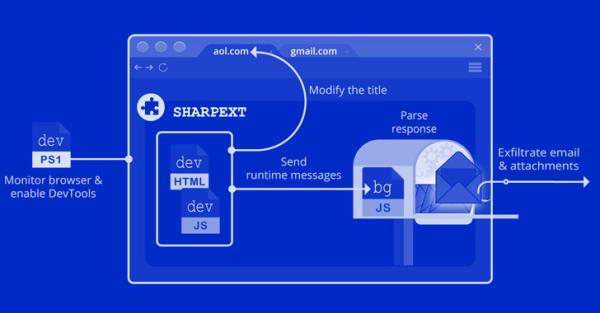

但最新的间谍活动有所不同,它使用名为 Sharpext 的扩展程序来掠夺电子邮件数据。研究人员指出:“恶意软件会在受害者浏览网页时直接检查和泄露数据。”

目标浏览器包括 Google Chrome、Microsoft Edge 和 Naver 的 Whale 浏览器,邮件盗窃恶意软件旨在从 Gmail 和 AOL 会话中获取信息。

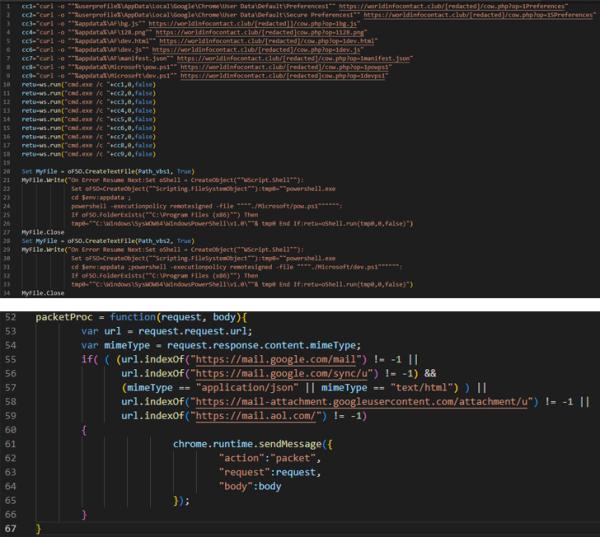

在成功入侵目标 Windows 系统后,通过将浏览器的首选项和安全首选项文件替换为从远程服务器接收的文件来完成插件的安装。

通过启用活动选项卡中的DevTools 面板以从用户邮箱中窃取电子邮件和附件,同时采取措施隐藏有关正在运行的开发人员模式扩展程序的任何警告消息,此步骤是成功的。

Volexity 将该活动描述为“相当成功”,理由是攻击者能够“通过恶意软件的部署窃取来自多个受害者的数千封电子邮件”。

研究人员说:“这是 Volexity 第一次观察到恶意浏览器扩展被用作妥协后利用阶段的一部分。” “通过在用户已登录会话的上下文中窃取电子邮件数据,攻击对电子邮件提供商隐藏,使得检测非常具有挑战性。”

在 Kimsuky 演员涉嫌入侵俄罗斯和韩国的政治机构以提供称为 Konni 的远程访问木马的更新版本几个月后,调查结果才出现。

上周,网络安全公司 Securonix 揭开了正在进行的利用高价值目标(包括捷克共和国、波兰和其他国家)的攻击活动的序幕,这是代号为 STIFF#BIZON 的活动的一部分,用于分发 Konni 恶意软件。

虽然入侵中使用的策略和工具指向一个名为 APT37 的朝鲜黑客组织,但收集到的与攻击基础设施有关的证据表明,与俄罗斯结盟的APT28(又名 Fancy Bear 或 Sofacy)参与者参与其中。

研究人员说: “最后,这个特殊案例的有趣之处在于 Konni 恶意软件的使用以及与 APT28 的贸易相似性,”并补充说,这可能是一个群体伪装成另一个群体以混淆归属和逃避检测的案例.

稿源:TheHackerNews 中文化:游侠安全网