摘要: 在变幻莫测的网络安全疆域,“知彼知己”是永恒的第一课。攻击者如何踩点、利用何种漏洞、使用哪些工具,这些实战情报的价值远胜于被动告警。蜜罐,正是主动设下“诱饵”,请君入瓮,从而洞察威胁、研究手法的精妙武器。作为“网路游侠”,我长期关注并实践各类欺骗防御技术。本文...

在变幻莫测的网络安全疆域,“知彼知己”是永恒的第一课。攻击者如何踩点、利用何种漏洞、使用哪些工具,这些实战情报的价值远胜于被动告警。蜜罐,正是主动设下“诱饵”,请君入瓮,从而洞察威胁、研究手法的精妙武器。作为“网路游侠”,我长期关注并实践各类欺骗防御技术。本文将为各位安全同仁与爱好者精心筛选并梳理 14款优质的开源及免费蜜罐产品,它们各有侧重,从企业级分布式平台到专注工控、物联网的垂直探针,旨在帮助你快速构建自己的威胁感知网络,化被动为主动。

1、HFish蜜罐

蜜罐性质:开源

HFish是一款由安全社区开发者维护的免费开源蜜罐系统,其核心特点是采用低耦合的分布式架构。该系统将管理端(服务端)与节点端(探针)分离,支持在多个网络位置快速部署多种高交互蜜罐服务,涵盖SSH、RDP、MySQL、Redis、Web及多种工业协议。它能够伪装成OA、CMS、路由器登录页等常见系统界面,有效诱导攻击。所有攻击行为会被详细记录并生成可视化报表,便于进行攻击溯源与威胁情报分析。由于其资源占用低且部署灵活,非常适合用于企业内网威胁感知、互联网攻击捕获和网络安全教学研究。

HFish蜜罐下载:https://github.com/hacklcx/HFish

2、T-Pot蜜罐

蜜罐性质:开源

T-Pot蜜罐平台由德国电信(Telekom)安全团队开发与维护。它是一个集成了20多个优秀开源蜜罐(如Cowrie、Dionaea、Conpot等)与ELK技术栈(Elasticsearch, Logstash, Kibana)的一体化解决方案。用户通过下载其提供的ISO镜像文件,可快速部署一个功能完整的蜜罐农场。该平台通过预配置的Kibana仪表盘提供强大的攻击数据可视化能力,能够实时展示全球攻击态势。T-Pot的设计理念是“开箱即用”,极大降低了构建复杂蜜罐网络的门槛,是进行大规模威胁感知和恶意软件采集的理想平台。

T-Pot蜜罐下载:https://github.com/telekom-security/tpotce

3、OpenCanary蜜罐

蜜罐性质:开源

OpenCanary是Thinkst Applied Research公司推出的开源蜜罐,作为其商业产品Canarytokens的补充。它采用Python编写,以轻量、模块化和易于部署著称。该蜜罐可在一个守护进程中模拟运行HTTP、SSH、FTP、MySQL等多种服务,并通过简单的JSON文件进行配置。其核心功能是检测网络扫描、暴力破解和未授权访问尝试,并能通过Syslog、电子邮件或Slack等多种渠道发送实时告警。OpenCanary适合作为轻量级探针,广泛部署于服务器、工作站或网络分段中,用于早期入侵检测和内部威胁发现。

OpenCanary蜜罐下载:https://github.com/thinkst/opencanary

4、Glastopf蜜罐

蜜罐性质:开源

Glastopf是一款专注于模拟Web应用漏洞的蜜罐。它能够自动分析传入的HTTP请求,并动态生成看似存在漏洞(如文件包含、远程代码执行)的响应,从而诱使攻击者进一步暴露其攻击技术与工具。它被设计用于捕获针对Web服务器的自动化攻击和漏洞利用尝试。尽管其开发活跃度已不如前,但作为一款经典的Web应用蜜罐,其设计思想对理解自动化漏洞利用攻击仍然具有价值。

Glastopf蜜罐下载:https://github.com/mushorg/glastopf

5、Conpot蜜罐

蜜罐性质:开源

Conpot是一款针对工业控制系统(ICS)的开源低交互蜜罐。它能够模拟通用工业协议(如Modbus、S7comm、SNMP)和常见的工业设备(如PLC、HMI),用于捕获针对关键基础设施的侦察和攻击活动。通过记录攻击者对“工业设备”的扫描、参数读取和写入尝试,Conpot可以帮助研究人员和分析师了解针对工控网络的威胁趋势,是工控安全研究领域的重要工具。

Conpot蜜罐下载:https://github.com/mushorg/conpot

6、ADBHoney蜜罐

蜜罐性质:开源

ADBHoney是一款专门针对Android调试桥(ADB)接口攻击的蜜罐。随着物联网设备的普及,许多暴露在公网的设备错误地开启了ADB服务,成为僵尸网络(如Mirai变种)的攻击目标。该蜜罐模拟了一个无需认证的ADB服务,能够记录攻击者的连接、命令执行以及后续的恶意软件下载行为,专门用于收集针对安卓或嵌入式Linux平台的恶意样本。

ADBHoney蜜罐下载:https://github.com/huuck/ADBHoney

7、OWASP Honeypot

蜜罐性质:开源(项目已归档)

OWASP Honeypot是开放网页应用程序安全项目(OWASP)旗下的一个子项目。它是一个由PHP编写的低交互Web应用蜜罐,专门设计用于捕获针对Web应用的攻击,例如SQL注入、跨站脚本(XSS)、文件包含和命令注入等。部署方式极为简单,只需将PHP文件放置在Web服务器目录下。它会记录所有访问请求的详细信息,包括头文件、参数和攻击载荷,帮助研究人员分析针对Web服务的常见攻击模式。该项目目前已被归档,但其设计思想对后续Web蜜罐开发具有参考价值。

OWASP Honeypot下载:https://github.com/OWASP-Archive/Honeypot-Project-Deprecated

8、Kippo蜜罐

蜜罐性质:开源(项目已停止维护)

Kippo是一款用Python编写的、具有中交互能力的SSH蜜罐。它模拟了一个完整的SSH服务器环境,允许攻击者登录并进入一个仿真的文件系统,在其中可以执行有限的shell命令。蜜罐会完整记录攻击者的登录凭据、输入的每一条命令以及会话活动,对于研究SSH暴力破解和攻击者登录后的行为模式极具价值。虽然Kippo项目已停止维护,但它作为早期SSH蜜罐的代表,其架构和设计理念深刻影响了后续如Cowrie等更先进的蜜罐系统。

Kippo蜜罐下载:https://github.com/desaster/kippo

9、MHN蜜罐(Modern Honey Network)

蜜罐性质:开源

现代蜜罐网络(MHN)是一个集中化的蜜罐管理平台。它本身不提供蜜罐功能,而是作为一个“指挥中心”,用于统一管理和部署来自全球大量分散的蜜罐传感器(可支持Dionaea、Conpot、Snort、Cowrie等)。管理员通过其Web界面可以轻松添加新的传感器、集中查看所有攻击事件、下发配置并接收告警。MHN极大地简化了大规模、分布式蜜罐集群的运营复杂度,并能够自动将捕获的攻击数据共享到威胁情报社区,适合企业或研究机构构建自己的威胁感知网络。

MHN蜜罐下载:https://github.com/pwnlandia/mhn

10、HoneyDrive蜜罐

蜜罐性质:免费(集成系统,内含开源组件)

HoneyDrive是一个集成了多种开源蜜罐和辅助工具的虚拟机镜像发行版。它基于Xubuntu系统,预装了Kippo、Dionaea、Conpot、Amun等多个蜜罐,以及Maltego、Nmap等安全工具和用于数据分析的Kippo-Graph。用户可直接下载其OVA或ISO文件,导入到虚拟机软件中即可获得一个功能齐全的蜜罐实验环境,无需手动安装和配置各个组件。这个一体化的解决方案非常适合蜜罐技术初学者、安全研究人员用于快速搭建测试和学习平台。

HoneyDrive蜜罐下载:http://sourceforge.net/projects/honeydrive/

11、Cowrie蜜罐

蜜罐性质:开源

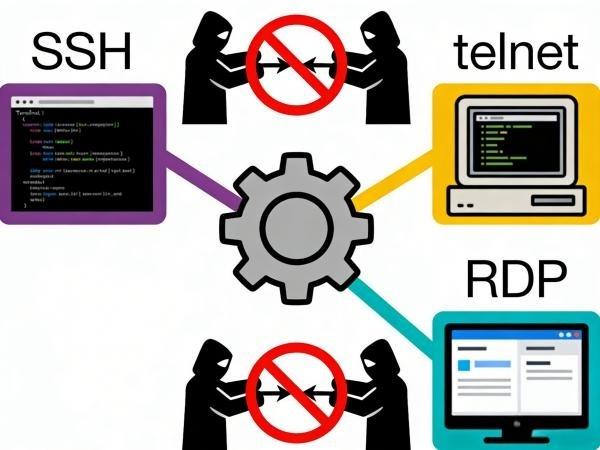

Cowrie是一款用Python编写的高交互SSH和Telnet蜜罐,是Kippo项目的现代化继承者。它提供了一个真实的shell环境,能够模拟文件系统并允许攻击者执行命令。与Kippo相比,Cowrie功能更强大,支持SFTP/SCP文件上传(自动保存恶意文件)、模拟更多交互命令,并能伪装成存在shellshock等漏洞的系统。Cowrie是目前最活跃的SSH蜜罐之一,能有效捕获僵尸网络、勒索软件的初始入侵样本,是进行恶意软件分析和攻击行为研究的核心工具。

Cowrie蜜罐下载:https://github.com/cowrie/cowrie

12、Dionaea蜜罐

蜜罐性质:开源

Dionaea是一款旨在诱捕恶意软件的低交互蜜罐,常被称为“捕蝇草”。它通过模拟存在漏洞的SMB、HTTP、FTP、TFTP、MSSQL等服务,诱使攻击者发起漏洞利用攻击。当攻击成功时,Dionaea会允许攻击者上传payload,并自动将这些恶意二进制文件保存下来。它特别擅长捕获蠕虫、僵尸网络客户端和漏洞利用工具包(Exploit Kit)的样本。Dionaea常与恶意软件自动化分析系统联动,是构建恶意软件采集与威胁情报平台的基础组件。

Dionaea蜜罐下载:https://github.com/DinoTools/dionaea

13、Canarytokens蜜罐

蜜罐性质:不开源但免费

Canarytokens 是 Thinkst 公司提供的一项免费威胁检测服务,它通过生成特殊的文件、URL、DNS记录或AWS密钥等“令牌”(Token)进行部署。当攻击者或恶意软件访问、使用这些令牌时,系统会立即向您发送告警。它本质上是一种高度离散、无基础设施负担的“数字绊线”,非常适合嵌入在代码仓库、敏感文档、服务器或网络中进行隐蔽的入侵检测,是一种轻量级、高可扩展性的威胁诱骗工具。

Canarytokens蜜罐使用:https://canarytokens.org/generate

14、Ehoney蜜罐

蜜罐性质:开源

Ehoney是一款由国内安全团队开发的分布式高交互蜜罐系统,其设计目标是构建一个可高度伪装、易于扩展的企业级欺骗防御平台。该系统采用B/S架构,支持集中管理多个部署在内外网的探针节点。它能够深度模拟多种服务,包括但不限于SSH、RDP、MySQL、Redis、Elasticsearch以及常见的Web服务框架(如OA、CMS),并能通过自定义模板模拟特定的业务应用。Ehoney注重攻击行为的深度记录与可视化分析,可详细捕获攻击流量、攻击载荷、会话交互及文件上传内容,并支持与威胁情报平台联动,适用于企业进行持续威胁监测、攻击反制和研究攻击者TTPs(战术、技术和程序)。

Ehoney蜜罐下载:https://github.com/secying/Ehoney

工欲善其事,必先利其器。以上14款蜜罐构成了从入门到进阶、从通用到专项的丰富工具箱。部署蜜罐不仅是技术实践,更是一种主动防御思维的建立。希望这份由“游侠安全网”·“网路游侠”为您整理的清单,能成为您探索欺骗防御领域、绘制自身网络威胁版图的有力起点。安全之路,道阻且长,行则将至,愿我们都能在“知彼”的道路上走得更远。