摘要: 黑客组织正在使用一批新曝光的恶意工具,在联网设备与物理隔离系统之间传输数据,通过可移动存储设备横向扩散,并实施隐秘监控。 这场恶意攻击活动被命名为Ruby Jumper,系黑客组织APT37(又称ScarCruft、Ricochet Chollima、Inky...

黑客组织正在使用一批新曝光的恶意工具,在联网设备与物理隔离系统之间传输数据,通过可移动存储设备横向扩散,并实施隐秘监控。

这场恶意攻击活动被命名为Ruby Jumper,系黑客组织APT37(又称ScarCruft、Ricochet Chollima、InkySquid)所主导。

物理隔离通过在硬件层面移除所有联网模块(Wi‑Fi、蓝牙、以太网)实现;逻辑隔离则依托VLAN、防火墙等软件定义策略。在关键基础设施、军事及科研领域常见的物理隔离环境中,数据传输主要依靠可移动存储设备完成。

研究人员对APT37 Ruby Jumper活动中使用的恶意软件进行分析,识别出五款恶意工具构成的工具集:RESTLEAF、SNAKEDROPPER、THUMBSBD、VIRUSTASK、FOOTWINE。

突破物理隔离

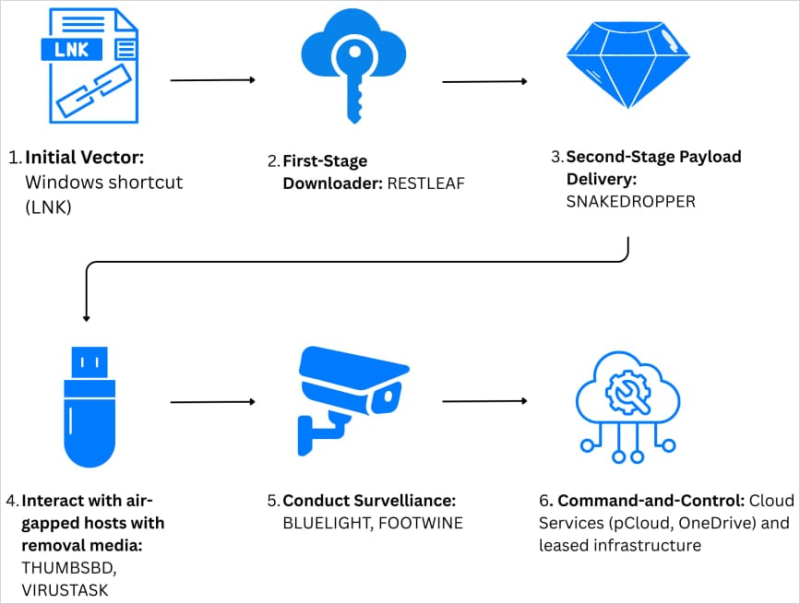

攻击链始于受害者打开恶意Windows快捷方式文件(LNK),该文件释放PowerShell脚本,提取内嵌在LNK中的载荷;为转移注意力,脚本还会同时打开一个诱饵文档。研究人员未明确具体受害者,但指出该诱饵文档是朝鲜某报纸一篇关于巴以冲突文章的阿拉伯语译本。

该PowerShell脚本加载首个恶意组件RESTLEAF,这是一款通过Zoho WorkDrive与APT37命令与控制(C2)基础设施通信的远控木马。

研究人员从C2服务器获取加密Shellcode,以下载下一阶段载荷——基于Ruby语言的加载器SNAKEDROPPER。

攻击继续进行:攻击者安装Ruby 3.3.0运行环境(包含解释器、标准库与Gem组件),并将其伪装成名为usbspeed.exe的合法USB相关工具。

SNAKEDROPPER通过替换RubyGems默认文件operating_system.rb为恶意修改版本,实现随Ruby解释器启动自动加载,并通过名为rubyupdatecheck的计划任务每5分钟执行一次。随后,攻击者下载Ruby文件ascii.rb形式的THUMBSBD后门,以及bundler_index_client.rb文件形式的VIRUSTASK恶意程序。

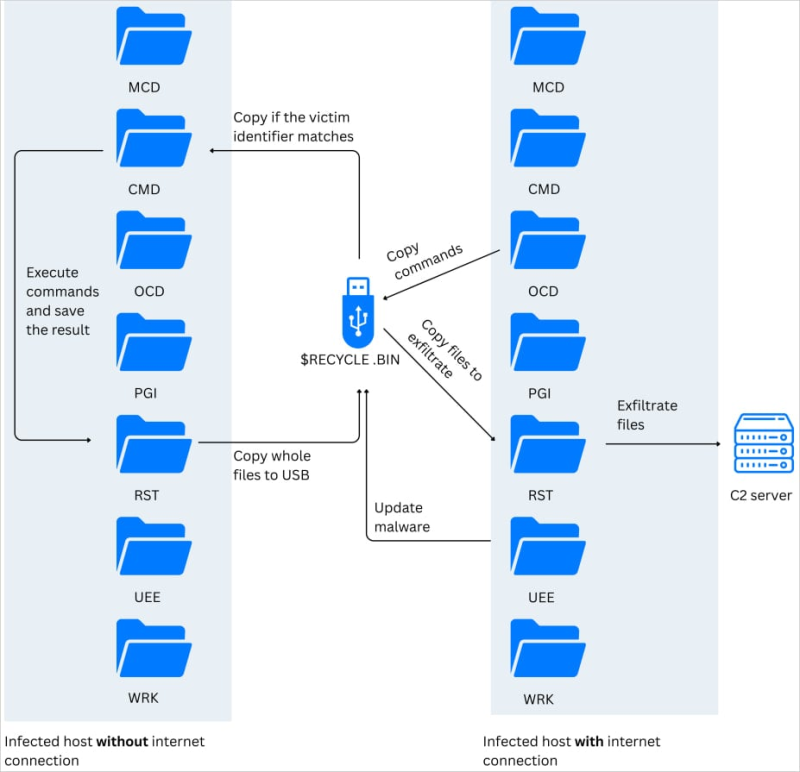

THUMBSBD的主要功能是收集系统信息、存储指令文件、准备数据外发;其核心作用是在检测到的USB驱动器中创建隐藏目录,并向其中复制文件。

研究人员称,该恶意软件可将可移动存储设备变为双向隐秘命令与控制中继,使威胁组织能够向物理隔离设备下发指令,并从中窃取数据。

ThumbSBD 执行流程

研究人员指出:“通过将可移动介质作为中间传输层,该恶意软件实现了对物理隔离网段的跨网渗透。”

VIRUSTASK的作用是将感染扩散到新的物理隔离设备:它会对可移动驱动器进行武器化处理,隐藏合法文件并替换为恶意快捷方式,一旦打开便执行内嵌的Ruby解释器。

该模块仅在插入的可移动设备剩余空间不小于2GB时才会触发感染流程。

Ruby Jumper攻击链概述

报告称,THUMBSBD还会投递FOOTWINE——一款伪装成Android安装包(APK)的Windows间谍后门,支持键盘记录、屏幕截图、音视频录制、文件操作、注册表访问及远程Shell执行。

研究人员在APT37 Ruby Jumper活动中还观察到另一款恶意软件BLUELIGHT,这是此前已与该朝鲜黑客组织关联的完整功能后门。

基于多项指标,可高度确信Ruby Jumper活动归属于APT37,包括使用BLUELIGHT恶意软件、以LNK文件为初始入口、两阶段Shellcode投递方式,以及该组织惯用的C2基础设施特征。

研究人员同时指出,诱饵文档表明Ruby Jumper活动的目标对象关注朝鲜官方宣传叙事,与该威胁组织的典型受害者画像高度吻合。