摘要: 1.背景介绍 安天安全研究与应急处理中心(Antiy CERT)发现,北京时间2017年5月12日20时左右,全球爆发大规模勒索软件感染事件,我国众多行业的内网网络被大规模感染。教育网受损尤为严重,攻击造成了部分教学系统、校园一卡通系统瘫痪。截止到5月14日0...

1.背景介绍

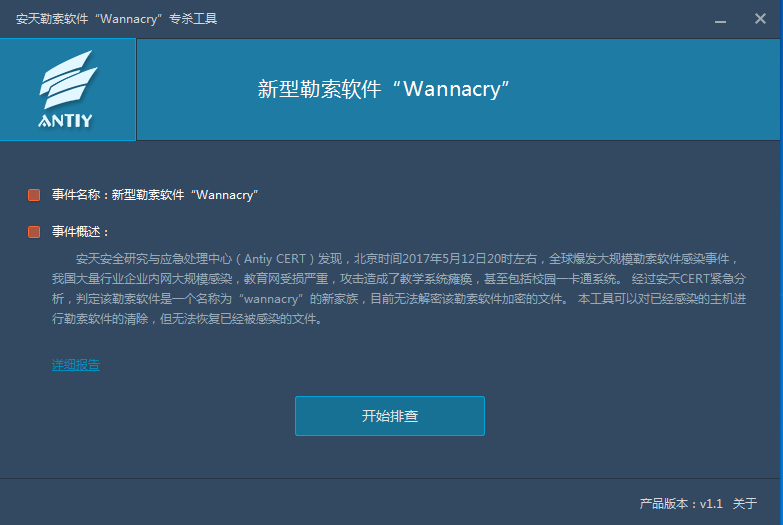

安天安全研究与应急处理中心(Antiy CERT)发现,北京时间2017年5月12日20时左右,全球爆发大规模勒索软件感染事件,我国众多行业的内网网络被大规模感染。教育网受损尤为严重,攻击造成了部分教学系统、校园一卡通系统瘫痪。截止到5月14日0时,事件影响范围逐步扩大,包括企业、医疗、电力、能源、银行、交通等多个行业均遭受不同程序的影响。

经过安天CERT紧急分析,判定该勒索软件是一个名称为“WannaCry”的新家族,目前暂无法解密该勒索软件加密的文件。该勒索软件迅速感染全球大量主机的原因是利用了基于445端口传播扩散的SMB漏洞MS17-010,微软在今年3月份发布了该漏洞的补丁。2017年4月14日黑客组织Shadow Brokers(影子经纪人)公布的Equation Group(方程式组织)使用的“网络军火”中包含了该漏洞的利用程序,而该勒索软件的攻击者或攻击组织在借鉴了该“网络军火”后进行了此次全球性的大规模攻击事件。

由于“WannaCry”大规模爆发于北京时间周五晚8点,因此国内还有大量政企机构网络节点尚在关机状态。因此,周一开机已经是一场安全考验。安天修订此前的应急手册,增补开机指南部分。当前版本还不够完善,安天临时发布此版本,为征求更多意见,以便在周日下午发布一个更为完善的版本。

2.周一开机指南

2.1工具准备

- 蠕虫勒索软件专杀工具(WannaCry)[1]

- 蠕虫勒索软件免疫工具(WannaCry)[2]

- 安天应对勒索软件“WannaCry”配置指南[3]

- 微软升级补丁(微软总部决定对已停服的XP和部分服务器版本发布特别补丁公告)[4]

2.2内部网络

2.2.1建立灭活域名实现免疫

安天CERT的最新分析结论表明,勒索软件的触发机制是否能访问

iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea[.]com(注:“[]”是为了防止误操作点击刻意添加,实际域名中无“[]”),如果访问成功,则不会触发勒索功能。

注:不建议隔离网用户直接连接互联网方式进行灭活。

根据此结论,网络管理人员可以先在内部网中建立灭活域名,必须搭建内部解析服务。可以通过在内部网络搭建DNS Server,将iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea[.]com域名地址解析到内网WEB Server的IP地址,同时WEB Server可以接受该域名的连接请求,从而实现免疫。同时,也可以监测内网访问该域名的用户IP地址和用户数量统计出内部用户的感染情况。

2.2.2操作步骤

- 准备移动U盘或者光盘;

- 下载专杀工具和免疫工具:

地址如下:

(1)蠕虫勒索软件专杀工具(WannaCry):

http://www.antiy.com/response/wannacry/ATScanner.zip

(2)蠕虫勒索软件免疫工具(WannaCry):

http://www.antiy.com/response/wannacry/Vaccine_for_wannacry.zip

- 将下载的两款工具拷贝至U盘或刻入光盘;

- 拔掉主机网线,开机;

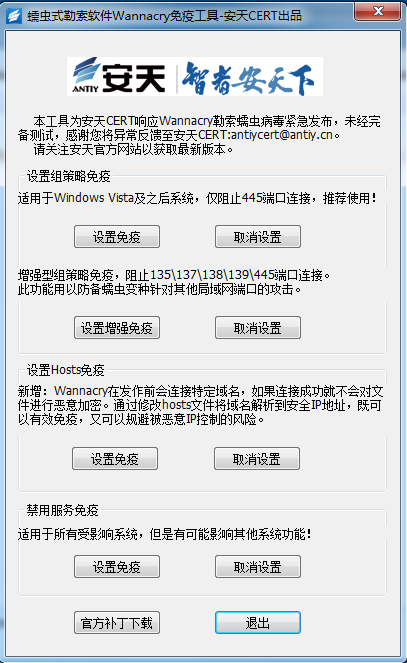

- 使用蠕虫勒索软件免疫工具(WannaCry),免疫工具可以提供禁用系统服务、修改hosts文件、设置ipsec本地组策略等多种方式对勒索软件WannaCry感染传播途径进行有效阻断,实现主机免疫功能;

- 免疫后,使用蠕虫勒索软件专杀工具(WannaCry),WannaCry勒索者软件清除工具可以对已经感染的主机进行勒索软件的清除。(但无法解密已经被加密的文件。)

- 关机、重启机器,连接网络,开启系统自动更新,并检测更新进行安装。

2.3 互联网络

对于接入互联网的网络,可无需建立灭活域名。如有条件,也可参照2.2.1设置灭活域名。但切忌把iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea[.]com作为IOC用来阻断对该域名的请求!!!

操作步骤同2.2.2。

2.4 被WannaCry勒索者感染的用户补救方案

- 首先拔掉网线,与内网其他机器隔离;

- 使用蠕虫勒索软件免疫工具(WannaCry)免疫;

- 使用蠕虫勒索软件专杀工具(WannaCry)清除病毒;

- 使用PE盘进入操作系统,将可用文件进行备份,并对备份数据进行离线处理;

- 重装系统后重复2、3步骤,并参考《安天应对勒索软件“WannaCry”配置指南》做好防护工作。

3. 参考链接

[1] 蠕虫勒索软件专杀工具(WannaCry)

http://www.antiy.com/response/wannacry/ATScanner.zip

[2] 蠕虫勒索软件免疫工具(WannaCry)

http://www.antiy.com/response/wannacry/Vaccine_for_wannacry.zip

[3] 安天应对勒索软件“WannaCry”配置指南

http://www.antiy.com/response/Antiy_WannaCry_Protection_Manual/Antiy_WannaCry_Protection_Manual.html

[4] 微软总部决定对已停服的XP和部分服务器版本发布特别补丁公告

https://blogs.technet.microsoft.com/msrc/2017/05/12/customer-guidance-for-WannaCrypt-attacks/

安天关于#勒索者蠕虫病毒WannaCry#跟进时间表:

- 2017年5月12日8:20,决定将此前的相关漏洞A级预警,升级为A级灾难响应。

- 2017年5月12日 10:45 测试验证,安天智甲终端防御系统,无需升级即可可以有效阻断WannaCry的加密行为,安天探海威胁检测系统可以检出WannaCry的扫描包(需要升级到最新特征库)。

- 2017年5月13日06:00发布《安天紧急应对新型“蠕虫”式勒索软件“wannacry”全球爆发》 http://www.antiy.com/response/wannacry.html

- 2017年5月13日17:25发布《安天应对勒索软件“wannacry”配置指南》http://www.antiy.com/response/Antiy_Wannacry_Protection_Manual/Antiy_Wannacry_Protection_Manual.html

- 2017年5月13日17:45发布《安天应对勒索者蠕虫病毒WannaCry FAQ》 http://www.antiy.com/response/Antiy_Wannacry_FAQ.html

- 2017年5月13日19:03 安天发布蠕虫病毒WannaCry免疫工具和专杀工具 下载地址为:http://www.antiy.com/tools.html

- 2017年5月14日4:49发布《安天应对勒索者蠕虫病毒WannaCry FAQ-2,传言验证者》 http://www.antiy.com/response/Antiy_Wannacry_FAQ2.html

- 2017年5月14日5:00发布《安天应对勒索软件“WannaCry”开机指南》“拒绝刷屏,一份搞定” http://www.antiy.com/response/Antiy_Wannacry_Guide.html

- 2017年5月14日15:15发布《安天防勒索解决方案》 http://www.antiy.com/response/wannacry/Antiy_Wannacry_Solution.pdf