Psyb0t专门攻击运行在MIPS处理器下的Linux固件,也是某僵尸网络的一部分,攻击得手之后,会屏蔽路由器的TCP 22、23、80端口访问——够狠!

Psyb0t这玩意早在2009年就被澳大利亚的安全研究员发现了,攻击对象是路由器和MODEM。并且还对DroneBL公司的网站发起了拒绝服务攻击,该公司检测到有10万台设备感染了该蠕虫。

Psyb0t包含了一些攻击工具,

网络安全和数据安全:资讯、技术、法规、趋势……

Psyb0t专门攻击运行在MIPS处理器下的Linux固件,也是某僵尸网络的一部分,攻击得手之后,会屏蔽路由器的TCP 22、23、80端口访问——够狠!

Psyb0t这玩意早在2009年就被澳大利亚的安全研究员发现了,攻击对象是路由器和MODEM。并且还对DroneBL公司的网站发起了拒绝服务攻击,该公司检测到有10万台设备感染了该蠕虫。

Psyb0t包含了一些攻击工具,

相关厂商:www.sina.com

作者:http://weibo.com/evilniang

发现时间:2012-1-1

漏洞类型:sql注射

危害等级:高

漏洞状态:已修复

首先申明:该漏洞发现后本人已联系新浪官方修复漏洞,目前漏洞以修补。文章内容公布,仅供参考学习。

新浪网iask存在sql注射漏洞,利用漏洞可读取iask数据库内内容。包括明文密码在内的7000多W新浪

近15年是互联网从开始到火热的15年,从Web1.0到Web2.0,从B2B到B2C,从博客到微博,从传统支付到网上支付,从美国第一个www静态页面到目前的网银、网上营业厅、电子商务和电子政务的盛行,到今天接近1000万的国内网站数量,我们正在经历网络给我们带来的全新理念和惊喜,我们也正在承受敏感和隐私数据泄露甚至泄密的严峻挑战。从美国最终公开了互联网空间战略,到我们国内的黑色产业链的严谨分工

12月22日,国家互联网应急中心(CNCERT)通过网站发布了《关于CSDN中文社区用户帐号密码泄露的安全公告》,通报了CSDN中文社区大量用户账号和明文密码遭泄露的情况。事件发生后,CNCERT一方面密切关注后续发展情况,一方面紧急联系和协调相关网站开展应急处置,并组织召开专家研判会进行分析研判。现将相关情况通报如下:

一、信息泄露情况

截至12月29日,CNCERT通过公开

我们知道Acunetix WVS可以对网站进行安全性评估,那么怎么能批量扫描呢?游侠(www.youxia.org)在测试WVS 8 BETA2的时候发现WVS居然支持WEB管理,还是很方便的。

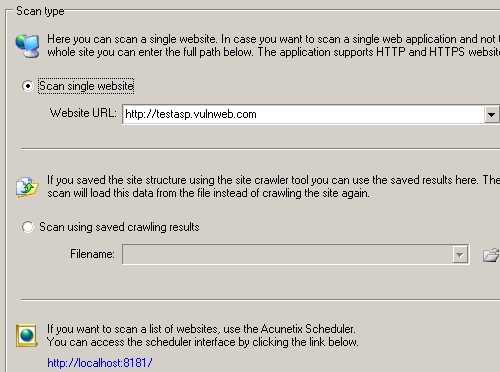

打开Acunetix WVS,点New Scan,在弹出来的界面可以看到有三个选项:

最下

用作渗透测试平台的系统已经很久没有升级了,刚给Nessus升级了…