当DNS被攻击时,可能发生各种情况,不过,攻击者经常使用两种方法来利用被攻击的DNS服务器。首先,攻击者可以做的第一件事情是重定向所有入站流量到他们选择的服务器。这使他们能够发动更多的攻击,或者收集包含敏感信息的流量日志。

DNS

域名是互联网公司的基石,其安全性关乎互联网公司的生死。设置注册局锁以及增加域名安全监控是两个不错的方式。当域名不靠谱时,也请记得IP地址,一个建议是PC及移动客户端加入备用IP机制,域名失效后有最后的稻草。

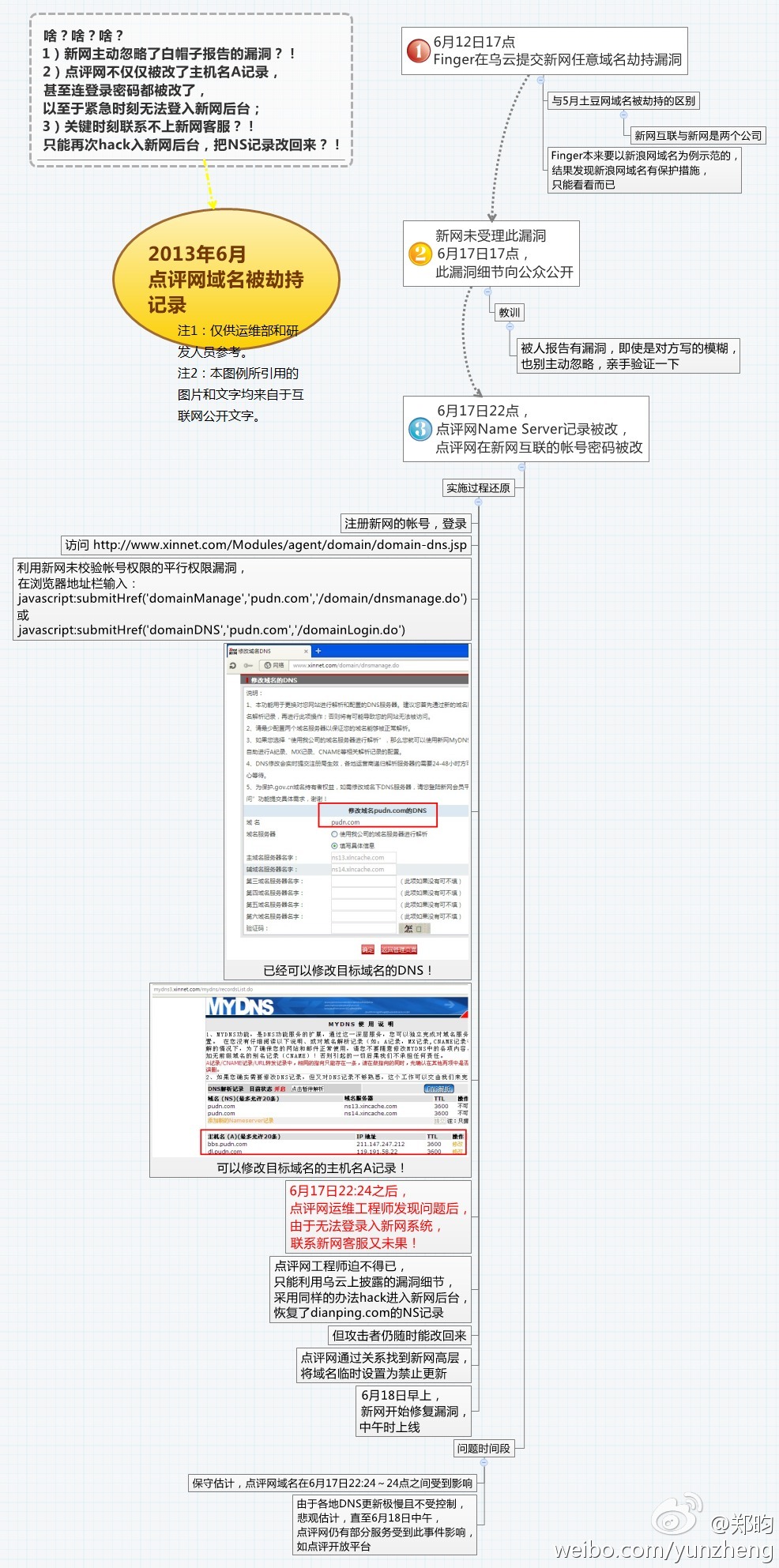

2013年6月17日点评网域名被劫持记录(含实施过程还原),如图所示,新网在5月12日兄弟公司新网互联那么大漏洞暴露、土豆网域名被劫持之后仍忽略乌云上自己的漏洞,确实难辞其咎,有洞不补大洞受苦。

在前些日子因为菲律宾枪杀台湾渔民而发生的“台菲黑客大战”中,台湾黑客一度攻陷菲律宾政府的DNS服务器,迫使菲律宾黑客公开“求饶”。DNS安全问题再次成为国内外研究的焦点。而近日,网上又爆出了“54DNS” 劫持事件。

今天的微博讨论围绕着腾讯电脑管家应急

虽然基于云计算技术的网站安全保护系统

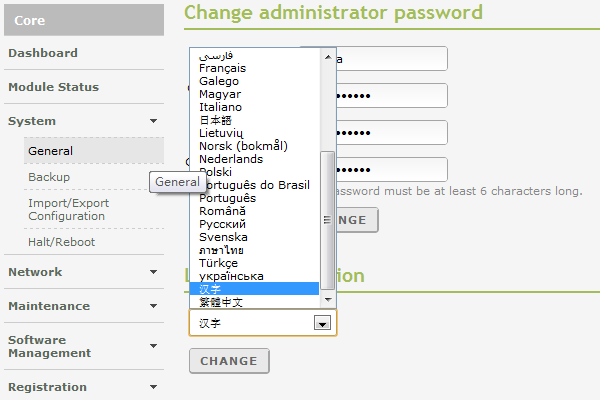

前面游侠说过,Zentyal基于Ubuntu。因此支持多语言不是问题,并且配置起来比较简单。下面游侠给大家说下如何配置中文。

4月7日,在第七届站长大会“域名&a

5月5日,由ICANN,美国政府和Verisign领导的全球13台根域名服务器将会迎来DNSSEC(Domain Name System Security Extensions,域名系统安全扩展)升级,DNSSEC升级将会在反馈给互联网用户的DNS请求响应中插入数字签名,确保返回的域名地址是未经篡改的。

DNSSEC是为阻止中间人攻击而设计的,利用中间人攻击,黑客可以劫持DNS请求,并返回一个假地址给请求方,这种攻击手段类似于正常的DNS重定向,人们在不知不觉中被转到另一个URL。

据Melbourne IT首席战略官,ICANN董事Bruce Tonkin说,本次升级将会给那些毫无准备的网络管理员一个措手不及,响应标准DNS请求往往只有一个单一的数据包(UDP协议),大小一般不会超过 521字节,在某些较旧的网络设备中,比这个大的请求将会被出厂默认配置阻止掉,它会认为超过这个大小的数据包是异常的。

...

DNSSEC是为阻止中间人攻击而设计的,利用中间人攻击,黑客可以劫持DNS请求,并返回一个假地址给请求方,这种攻击手段类似于正常的DNS重定向,人们在不知不觉中被转到另一个URL。

据Melbourne IT首席战略官,ICANN董事Bruce Tonkin说,本次升级将会给那些毫无准备的网络管理员一个措手不及,响应标准DNS请求往往只有一个单一的数据包(UDP协议),大小一般不会超过 521字节,在某些较旧的网络设备中,比这个大的请求将会被出厂默认配置阻止掉,它会认为超过这个大小的数据包是异常的。

...