摘要:2012年名噪一时的Flame超级火焰病毒,卡巴斯基将之说成是“有史以来发现的最复杂的病毒攻击软件”,其复杂程度超越Stuxnet震网病毒(20MB尺寸是Stuxnet的40倍)。Flame当时是特别针对中东国家发起的,行为包括流量追踪、录音窃听等...

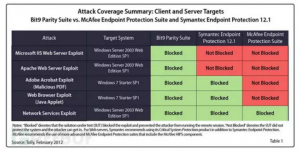

伊朗CERT团队当时发布了一份报告,提到Flame成功绕过43款不同的反病毒产品、HIPS和检测/防御解决方案,而且都来自安全行业的大佬。不过有一家公司在2012年6月不紧不慢地发布了一份炫耀声明:

“高级威胁防护的全球领导者Bit9,成功为一名客户抵御由Flame发起、长达8个月的持续攻击。在这8个月的时间里,该Bit9客户持续受到Flame攻击,然而Bit9成功阻止了Flame的运行,包括客户的每一台服务器、笔记本或PC。”

这魄力,连FireEye可都没有。这家Bit9到底是何方神圣?

首先需要说明的是,Bit9于上一年2月正式改名为Carbon Black,这也将成为本文要论述的重点。不过Carbon Black这家公司至今还没有上市,所以公开的资料也十分有限。

Gartner的魔力象限,大概是表现Bit9发展脉络的最佳切入点了。可能很少有人知道,Bit9也曾经登上过Gartner的魔力象限:2007年,针对端点防护平台的魔力象限(Magic Quadrant for Endpoint Protection Platforms),Bit9名列其中,不过所处位置就有点儿尴尬,在Niche Players象限。

Gartner的魔力象限中,Niche Players象限是产品前瞻性和执行能力都相对稍弱的一个象限,所以Bit9的这个位置并不值得炫耀。而且自这一年Bit9上榜,之后就再也没有在魔力象限见到Bit9(或Carbon Black)的身影。2009年的端点防护平台魔力象限报告中,Gartner还特别提到了,为什么Bit9没有出现在象限中,大致是这样的(2008年似乎没有针对端点防护平台的魔力象限):

2009年的标准要求供应商具备基于签名(signature-based)的反病毒检测和移除能力,虽然基于签名的恶意程序检测有诸多缺陷,但这仍是客户购买决策时考虑的要点,针对已知恶意程序的检测和移除,这也是必要的解决方案。Bit9封锁端点,只允许已知的、好的应用通过,这固然是很出色的防护策略。但这很显然只是端点防护平台解决方案的一方面,或者说只是针对某些特定端点域的一种解决方案。

其实上面这些信息对我们了解Bit9是相当有价值的,首先我们知道了Bit9涉足的安全领域包含端点安全(Endpoint Protection或Endpoint Security)这一块,而且其端点防护手法还不太一般,至少不是“基于签名”的方案。这是我们对Bit9展开讨论的基础。

在此首先要解决一个问题,到底什么是端点安全,或者说什么是端点?这个问题,国内很少有文章系统地谈到过。其实endpoint这个词在某些场合,也有人将之译作终端——这个解释可能显得更为通俗。行业内有人将端点安全理解为一个营销概念,认为其本质就是反病毒软件,这个理解是有失偏颇的。

“端点”不仅包括了PC,还包括手机、服务器,甚至PoS机、ATM机等等。总得说来,端点是个相较Network网络的概念,和端点安全产品同在一个维度的就是网络安全产品。这里我们援引NSS Labs总裁Rick Moy对端点安全的解释:

端点安全或端点防护用以描述包含一系列安全特性的公司产品,主要包括:

基于现有签名文件和启发式算法的恶意程序移除

内建反间谍程序防护

入口/出口防火墙

IPS/IDS传感器和警告系统

应用控制与用户管理

数据输入/输出控制,包括移动设备

其实在消费用户产品中,这些特性和互联网安全套装有些类似。不过实际上近些年来,端点安全还可以扩展到更多服务和产品,包括全盘加密、数据泄露防护、应用白名单等。而在企业用户的端点安全概念中,还有一些要点:

配置端点所需的一站式登录web界面;

所有的日志入口和警报,都发往一个位置,即控制服务器;

签名下载和应用更新时,服务器应用需要将文件推送给所有的终端;

建立并实施整个网络范围的使用策略。

其实这些要点总结成一句话,就是必须得是服务器、客户端模式的,这台服务器用于统管所有端点的安全数据、更新、策略等。以上的概念解释也基本与维基百科给出的端点安全相吻合,而端点安全既然能够被Gartner单独拿出来列项,做个魔力象限,也就表明端点安全在安全领域内可自成一派。

既然如此专注端点安全,那么为何Bit9又在2009年被Gartner魔力象限除名呢?撇除魔力象限本身的争议,这和Bit9早期的技术特点是有关的,也顺带可以解释为什么在Flame如此强悍的超级病毒面前,Bit9能够巍然不动。

再回看Gartner在2009年的报告中解释将Bit9从魔力象限中排除的原因,是因为要求企业产品“具备基于签名(signature-based)的反病毒检测和移除能力”。前期Bit9比较出名的产品就是Bit9 Parity Suite套装,这是个典型signature-less的产品,即人们熟知的“应用白名单”——相信绝大部分国人对Bit9的了解就停留在这一点上。

白名单是安全行业的一个基本概念:在每个端点之上,Bit9都采用白名单策略,即只允许白名单中的应用在终端上运行,而不在白名单中的应用则禁用。这相较传统安全产品的黑名单策略——即检测到是恶意程序才禁用的策略,在安全性上自然有其优势,也不难理解为何Bit9当年可以轻松抵御Flame超级病毒,也是Bit9前期宣称可抵御0-day漏洞、APT攻击的核心所在。

对企业而言,这种白名单机制是否真的意味着可以高枕无忧?再来回看2007年Gartner给Bit9的评价。总结一下,Gartner认为,Bit9的优势在于进入魔力象限的方式与其他厂商都不一样,主要专注于应用控制;开发应用和文件的巨型数据资源(而且还将这个数据库授权给卡巴斯基等厂商)。不过Gartner也提到了这个时期Bit9的一些问题,比如说:

除了应用和设备控制以外,没有个人防火墙、反病毒或HIPS能力;整合更广范围端点防护平台的能力较弱,如NAC、DLP或加密;如果有恶意程序成功躲避检测,则Bit9没有能力清除。

Gartner提到的最后一点几乎成为了Bit9的致命问题,并且在2013年时一语成谶。

就好像iPhone去年XcodeGhost木马爆发立刻就影响到上亿设备一样,白名单机制的致命缺陷在于,一旦防线被攻破,则内部将全面溃散。因为白名单机制默认内部是绝对安全的,就没有强有力的抵御措施。2013年,Bit9真的被黑客摆了一道,这一道也几乎成为Bit9发展道路上的分水岭。

时至2013年,这家2002年成立、来自麻省沃尔瑟姆的公司,已经积累了包括美国政府、财富100强企业中至少30家企业在内的客户,企业客户从事的行业囊括电子商务、金融服务、医疗、零售等。这个成绩在安全初创企业中也已经算抢眼,虽然不及FireEye那么光辉耀眼。同年2月8日,Bit9收到某些客户的投诉,这些客户说企业内部发现恶意程序,而且这些恶意程序有Bit9自家的加密密钥数字签名。

这对Bit9而言绝对是五雷轰顶式的打击,在Bit9的产品中,Bit9自己本身就是默认受信任的软件发行商,理论上是在Bit9的白名单中的。根据用户的设定,Bit9的产品会无条件信任自己签署的软件。Bit9很快就此事做了危机公关,官方说法是,攻击者侵入了Bit9公司内部系统,盗取了Bit9的代码签名证书(code-signing certificates)。

更重要的是,声明中提到,Bit9这部分被入侵的系统没有受到公司自家软件的保护——这样就自圆其说了,这番解释的主旨很显然,意思就是:Bit9的产品肯定是没问题的,只不过是我们公司内部的部署失误才有了本次事故。

Bit9公司CEO Patrick Morley表示:“由于Bit9内部疏忽,我们内部网络的部分计算机上没有安装我们自己的产品。导致恶意攻击者非法获取我们的数字代码签名证书,他们用证书非法签署恶意程序。没有任何迹象表明,这是由我们的产品导致的。我们的调查也显示,我们的产品并未被攻破。”

Bit9另外也承认,至少有3家客户受此影响,内部出现由Bit9证书签署的恶意程序。这件事暴露了Bit9最大的弱项:如果是常规的反病毒产品,恶意程序即便带Bit9签名,也可能有机会检测出来,但Bit9却在问题发生后无力招架。

2014年2月13日,Bit9宣布收购Carbon Black——这是位于德州圣安东尼奥的一家安全初创公司。相关本次收购的财务细节信息未知。与此同时,Bit9获得新一轮3825万美元的融资——彼时Bit9获得的融资总额大约达到了1.2亿美元,Bit9的企业员工数目也刚刚突破200人。

Carbon Black这家公司在被Bit9收购之前,实际上也是鲜有见诸报端。被收购之时,其企业员工数目不过区区17人,本身就相当年轻,是2010年才成立的企业。不过对Carbon Black的收购,可以说给Bit9带来了极大的变化。在一段时间内,合体后的公司都以Bit9 + Carbon Black的名字自居。

Bit9 + Carbon Black员工们

在评价收购一事时,Bit9的CEO Patrick Morley说:“如果你预期,黑客总会发起攻击,他们就会成为企业的常客。你需要有能力检测到这些威胁,并且立刻做出响应。”——后半部分的评价就是本次收购的最大意义,“检测”和“响应”。

实际上,Carbon Black也是做端点安全的,只不过在业务上与Bit9形成了完全的互补。Carbon Black公司是由攻击安全和事件响应专家组成的,能够在极短的时间内为企业提供事件响应。

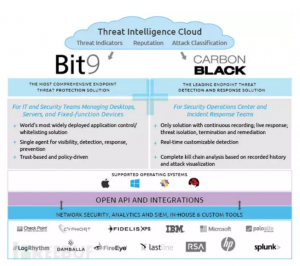

这件事的本质就在于,在端点安全环节内,Bit9提供了prevention(预防),而Carbon Black则提供了detection和response(检测和响应),分别针对威胁发生之前和发生之后两部分。所以Patrick Morley在此后接受采访时,也多次谈到了这一理念。

这么说还是太抽象,Carbon Black本身的能耐也相当不一般。这家公司所推的轻量级“端点传感器”能够持续、实时记录端点每时每刻的变化(always-on),而不是传统日志文件分析和文件系统取证的记录方式(具体技术细节未知),所以公司对产品的一个重要宣传点就在于可对事件进行“倒带”——当发生威胁时,可以去追溯攻击发生的整个过程,响应方所需的调查内容都有确切的记录,对风险有全方位的分析和理解。

Carbon Black自己的说辞是,某些事件响应产品需要威胁发生后由安全人员自己去手动填写报告,这是相当不合理的,不仅效率低下而且会产生很多的遗漏。

另外Carbon Black的系统还包括一些特性,比如能够理解数据之间的关系,针对行为提供警报和追踪能力,而不光是独立的事件;大数据分析,处理大量数据,在整个企业内部针对每台设备提供即时、可搜索的历史纪录;整合了诸多第三方威胁情报源,为恶意文件检测提供“一站式资源”(所以还是得做黑名单啊!),用户也可以自行添加情报来源…

Gartner在2013年7月,给Carbon Black的这类产品取了个名字,叫端点威胁检测与响应(Endpoint Threat Detection & Response)。所以在相当长的一段时间内,Bit9 + Carbon Black都在宣传这种ETDR概念(或叫EDR)。

如此,Partrick Morley在宣传的时候总说,Bit9 + Carbon Black在“端点与服务器”的高级威胁防护方面,具备了行业内“最完整的解决方案”。这个阶段的产品分工非常明确,Bit9原本的白名单技术用于减少企业的攻击面,而Carbon Black则负责针对威胁做出快速检测和响应。

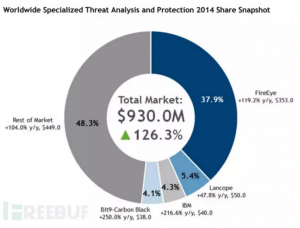

虽然我们不清楚Bit9 + Carbon Black的收益情况,但这次收购从外部的反映来看也的确产生了相当积极的效果。市场研究机构IDC于2015年对2014年全球“威胁分析与防护”市场份额进行了统计,还发布了一份相对详尽的报告。

随着安全需求的加强,企业对威胁分析和防护越来越感兴趣,威胁分析与防护市场当时的规模达到9.3亿美元,FireEye占到绝对的统治地位,Bit9 + Carbon Black虽然只在其中占到4.1%的份额,但也已经排位第四,没有被划分到“其他”门类中。

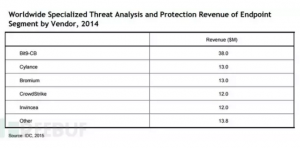

而且更重要的是,IDC将这块市场切分成边界(Boundary)、端点(Endpoint)和内部网络分析(Internal network analysis)三块,FireEye很显然属于其中的“边界”分类,Bit9 + Carbon Black的产品则属于端点类。且在端点(注意是仅“威胁分析与防护”市场)这个细分的门类中,2014年Bit9 + Carbon Black拿下了全球收益最大的3800万美元,把排在第二的Cylance远远甩开。

另外IDC还在这份报告中提到,企业对传统端点安全产品越来越失去信心,所以这部分市场被新一代端点防护概念所取代——这其实基本上就是在说Bit9 + Carbon Black的端点安全产品。这也描绘了当前端点类产品的现状,即企业从传统反病毒产品向新一代端点防护需求的转变。

IDC也在报告中特别提到,Bit9收购Carbon Black这一行为,对端点防御具有革新化的意义,尤其是用传感器技术来增加安全“可视性”,给予企业的威胁事件响应人员更多“上下文”内容。这其实就是在说Carbon Black的“倒带”能力。

这一年Bit9 + Carbon Black还获得了SANS Institute颁发的最佳端点防护奖。SANS Institute也给出了一些原因,包括公司这一年端点软件证书销量增长275%、用户数量增长66%,渠道销售增长310%。这些也都是此次收购表现出积极意义的佐证。

Carbon Black现任CEO Patrick Morley

今年2月份,Bit9 + Carbon Black正式改名为Carbon Black。按照公司CEO Patrick Morley的说法,自当初Bit9收购Carbon Black,后者的客户数量已经从12个增加到了1100个(当前Carbon Black的客户包括可口可乐、三星、Twitter、纽约时报、Adobe等);经历2015年最大一轮5450万美元的融资之后,企业融资总额达到1.745亿美元;整个公司2015年全年收益突破7000万美元,比2014年增加70%;企业员工数目也已经达到了500人,据说还在全面扩招。

不过还是那句话,Carbon Black迄今还没有上市,所以公司财务细节并不清楚,而且Morley似乎也拒绝透露公司营收的年利润——比如FireEye的收益实际上也是在连年递增的,但净利润却是在连年亏损。所以Carbon Black实际盈利能力仍有待观察。

在从Bit9往Carbon Black的转变过程中,此处还忽略了一些细节没有谈。我们先来看看Carbon Black公司当前的产品线部署情况,主要分成4大块,分别是

- Cb Protection(原先的Bit9产品,提供应用设备控制,提供高级威胁检测)

- Cb Response(原先的Carbon Black,用于进行高级威胁检测和事件响应)

- Cb Defense(原先的Confer,基于云的新一代反病毒解决方案)

- Cb Collective Defense Cloud(也就是先前的威胁情报云,基于云的威胁情报和文件分析服务)。

有关Carbon Black公司,谈到这里实际上就差不多了。近两年这家公司一直在宣传一个叫做Next-Generation Endpoint Security新一代端点安全(NGES)的概念,这个概念虽然有营销的噱头在,但我们上面的分析已经基本还原了这个概念的大致样貌,从Bit9白名单技术,到Carbon Black的应该说还是具备了相当价值的。

最后值得一提的是,Carbon Black从诞生至今,始终在积极推行安全行业合作的理念,所以我们尝试在谷歌搜索Bit9 + Carbon Black关键词,结果中呈现最多的就是这家公司又与其他安全公司进行了合作。而且这种合作并不是停留在面上的“战略合作”,而是实实在在地提供成品。

比如Bit9积极地将自家白名单数据库授权给大量安全企业使用,McAfee、赛门铁克、IBM等都是其客户(Gartner在端点安全平台魔力象限的点评中,对IBM的点评就曾多次提到Bit9数据库的支持);比如Bit9和Blue Coat的合作,由Blue Coat提供远程文件分析,与Carbon Black的安全产品做联动;再比如Bit9与AlienVault、BrightPoint Security等合作,打造了行业内最大型的开源安全情报解决方案。

另外还有个“Bit9 Connect”联盟项目,意欲针对安全威胁打造统一防护。这个联盟包括了Bit9自己不曾涉足的安全领域,比如网络安全,Check Point的新一代防火墙、FireEye EX/NX,还有Palo Alto Networks的新一代防火墙都在联盟项目中。

除此之外这个联盟项目还涉及了威胁情报、安全服务提供商、数据分析与SIEM(安全信息与事件管理)等。2015年Bit9 + Carbon Black Connect联盟项目,提供管理安全和事件响应服务,合作伙伴包括了SecureWorks、Rapid7、Trustwave等等。

从Carbon Black发起的合作就不难了解,这家公司很早就很清楚凭借一己之力是无法完全解决安全问题的,加上在端点安全方面的反复投入和补足,这算得上是家相当有危机意识的安全企业。这两年Carbon Black在Patrick Morley的领导下,从外部看来也算得上高歌猛进,今年1月份才在新加坡开了新的办公室,准备着力发展亚洲业务。这家公司也一直在筹划上市,原本最早定在今年上市,虽然至今还没有动静。

不过最后的最后,我们尚有一个疑问,2009年Gartner将Bit9从魔力象限中除名是因为Bit9的白名单技术在端点安全中做得很偏科,还指出了Bit9的一些缺陷。然而在华丽转身为Carbon Black后,当年Gartner提出的问题基本已经不复存在,那么为何这两年的Carbon Black却仍旧没有出现在Gartner的魔力象限中呢?是Gartner的问题,还是Carbon Black的问题?

本文略有删改

FreeBuf官方出品

本文原创作者:欧阳洋葱

深圳市极限网络科技有限公司专注于系统底层和网络攻防技术研究,是一家将网络安全与大数据人工智能运用相结合的信息安全运营服务商,成立至今为我国关键信息基础设施、政府部门、大中型企事业单位以及重点行业提供了全方位的网络安全解决方案以及专业的安全服务。