一、CVE

1、什么是CVE

CVE (Common Vulnerabilities and Exposures)(常见漏洞与暴露)是一个标准化的命名系统,用于识别和描述公开披露的网络安全漏洞。CVE 的目的是为漏洞提供唯一的标识符,使安全专家、软件供应商和用户能够统一参考和讨论同一个漏洞。

每个CVE由CVE编号(例如,CVE-2024-7567)和详细的漏洞描述组成,描述了漏洞的类型、影响范围、攻击方式等信息。CVE 列表由美国 MITRE Corporation 维护,旨在促进不同安全工具和服务之间的信息共享。官方网站:CVE Website

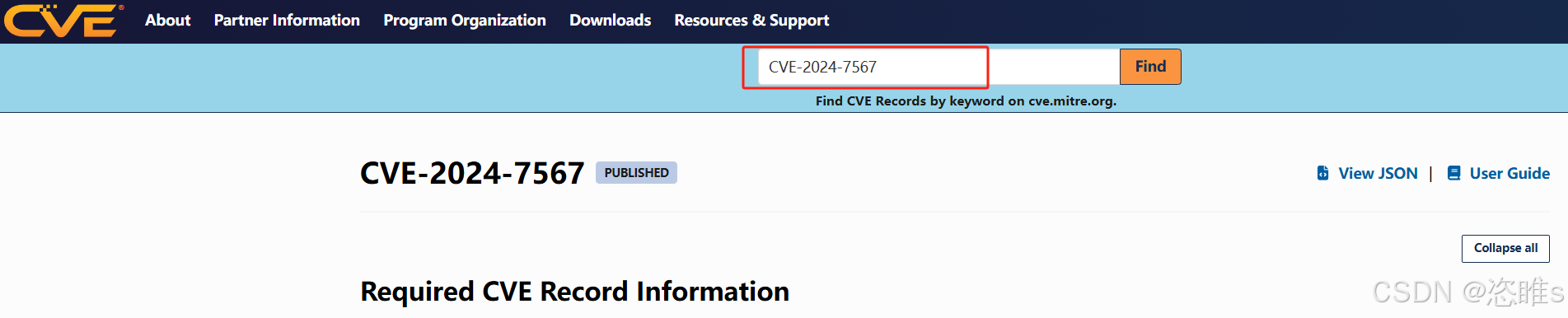

2、根据CVE编号查询漏洞

根据CVE编号到官网中进行查询。

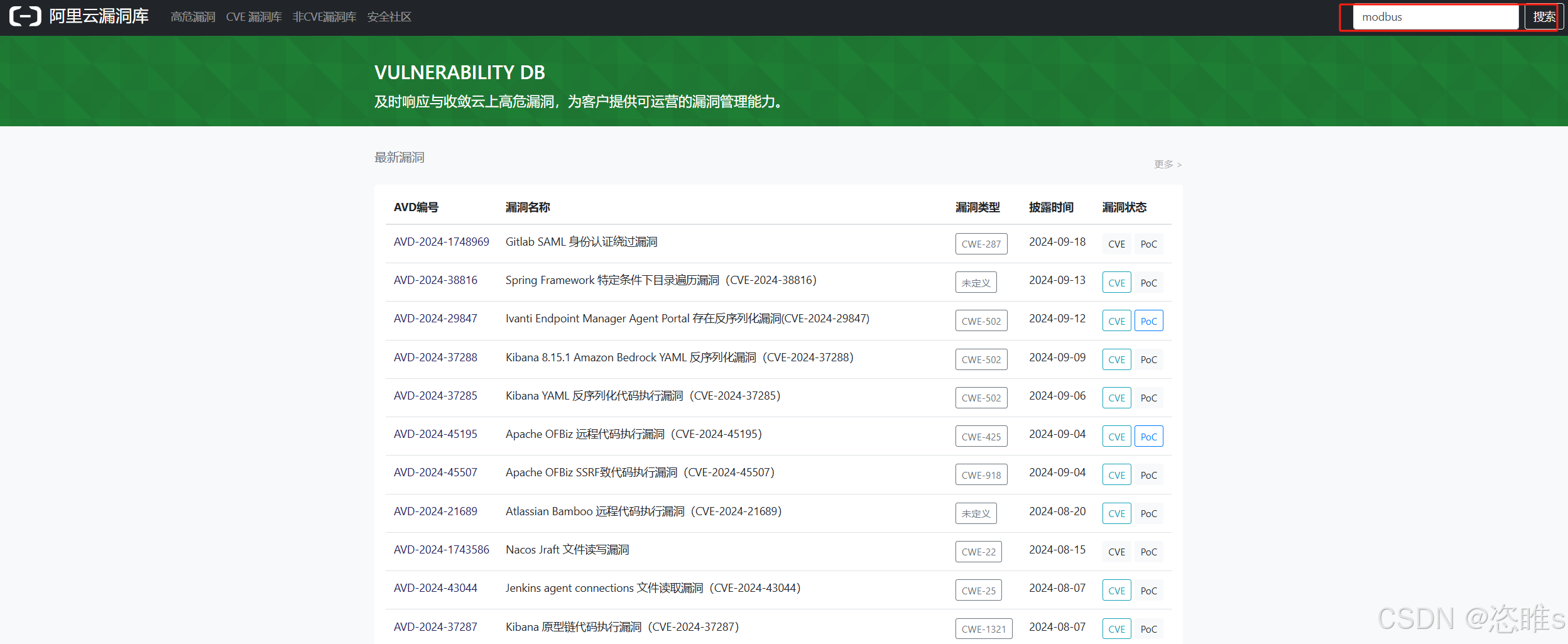

3、查询特定软件的CVE

可以在国内的漏洞库中根据软件名称进行查找。

阿里云漏洞库:阿里云漏洞库 (aliyun.com)

二、CWE

1、什么是CWE

CWE(Common Weakness Enumeration,常见弱点枚举)是由MITRE组织维护的一种分类系统,用于识别、定义和组织软件中的各种安全漏洞和弱点。

CWE提供了一个统一的术语库,使得不同团队和工具能够在讨论和报告漏洞时保持一致性。

2、常见的CWE

CWE-20:输入验证不恰当

发生在程序未正确验证或过滤外部输入时。未经过适当验证的输入可能导致各种安全漏洞,例如代码注入、缓冲区溢出、跨站脚本攻击(XSS)等。

这种问题通常源于开发人员未对外部数据进行严格的合法性检查,导致攻击者可以通过构造恶意输入破坏系统的正常功能。

CWE-120:未进行输入大小检查的缓冲区拷贝(传统缓冲区溢出)

在将输入复制到缓冲区时,未对输入的大小进行适当检查,导致缓冲区溢出。

缓冲区溢出可能会让攻击者覆盖内存中的关键数据,进而导致程序崩溃或执行任意代码。

CWE-122:堆缓冲区溢出

指程序在堆内存(动态分配的内存区域)中存储数据时,未对数据的大小进行适当检查,导致数据超出分配的缓冲区范围。

这种溢出会覆盖堆中的其他数据或控制信息,可能被攻击者利用来破坏内存管理结构、引发程序崩溃,甚至执行任意代码。

CWE-200:信息暴露

系统在不应公开或暴露信息的情况下,将敏感数据泄露给未经授权的用户。这些信息可能包括用户的个人数据、系统配置、加密密钥、错误消息、日志文件、数据库结构等,可能被攻击者利用来进一步攻击系统。

CWE-269:特权管理不恰当

系统在控制用户权限或特权时存在不当管理的情况,导致用户能够获得超出其授权的访问权限或操作权限。

特权管理不当通常会导致权限提升攻击,使普通用户或攻击者执行仅管理员或其他高权限角色可以执行的操作。

CWE-319:敏感数据的明文传输

在网络中未加密传输敏感数据,如密码、个人信息、金融数据等,导致这些数据容易被攻击者通过中间人攻击(MITM)或网络监听窃取。

CWE-400:未加控制的资源消耗(资源耗尽)

应用程序未能正确限制资源的使用,导致资源(如CPU、内存、磁盘空间、网络带宽等)被过度消耗,最终可能导致系统变慢、不可用,甚至崩溃。

这类问题通常发生在程序没有有效地管理或限制对资源的请求时,可能被恶意用户利用进行DoS攻击。

CWE-404:不恰当的资源关闭或释放

程序在使用完资源(如内存、文件句柄、网络连接等)后未正确关闭或释放这些资源,导致资源泄漏。这种问题会导致资源长期占用,可能引发性能下降、系统崩溃或耗尽系统资源。

CWE-662:不恰当的同步机制

在多线程或并发程序中,使用的同步机制未能有效控制对共享资源的访问,导致竞态条件、数据损坏或不可预测的行为。

CWE-772:对已超过有效生命周期的资源丧失索引

程序在资源(如对象、内存块、文件句柄等)超出其有效生命周期后,仍然试图访问或使用该资源。这种情况通常导致未定义行为、程序崩溃或数据损坏。

CWE-754:对因果或异常条件的不恰当检查

程序在处理错误或异常条件时,未能进行适当的检查或处理,导致未能有效识别和应对潜在的问题。

这种情况可能导致系统在异常情况下继续执行,造成不可预测的行为或安全漏洞。

CWE-787:跨界内存写

程序在写入内存时,尝试写入超出分配内存范围的区域。这种情况通常会导致数据损坏、程序崩溃或安全漏洞。

原文链接:https://blog.csdn.net/weixin_45100742/article/details/142418054