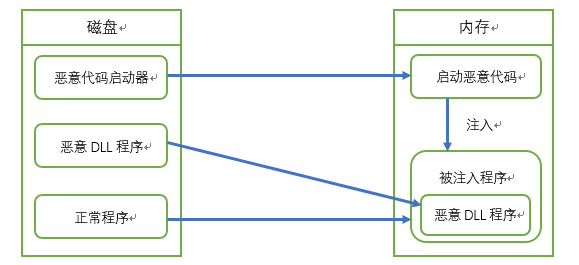

而所谓的DLL注入是诸多进程注入方法中最常用的技术。恶意软件将恶意的动态链接库的路径写入另一个进程的虚拟地址空间内,通过在目标进程中创建远程线程来确保远程进程加载它。而因为DLL本身是由感染后的进程加载的同时PE文件也并没有对系统进行过多的敏感操作,所以这种技术具有相当强的一种隐蔽性。

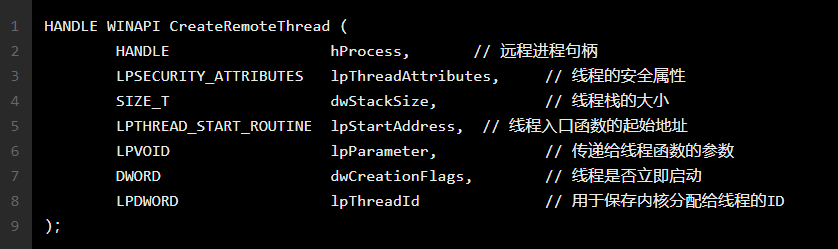

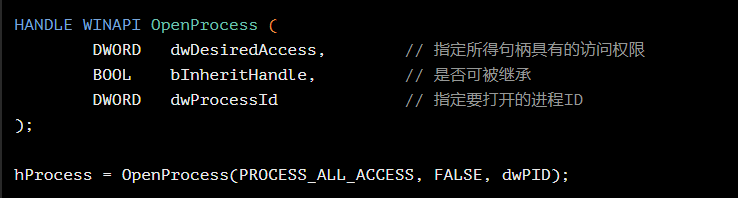

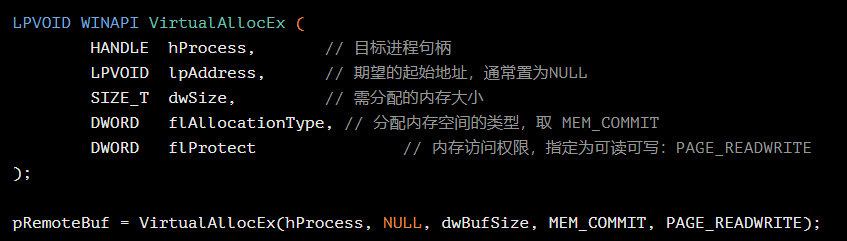

为了使远程进程执行LoadLibrary函数加载DLL文件,却面临着两个棘手的问题:

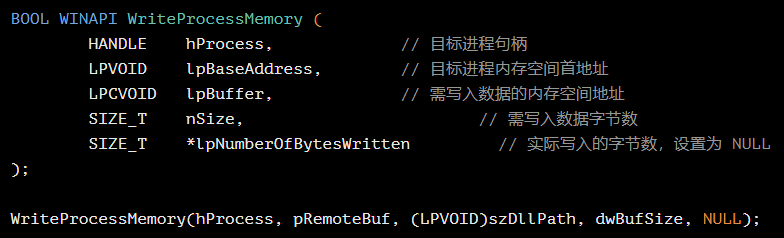

如何向远程进程传递需要加载的DLL路径? ------①

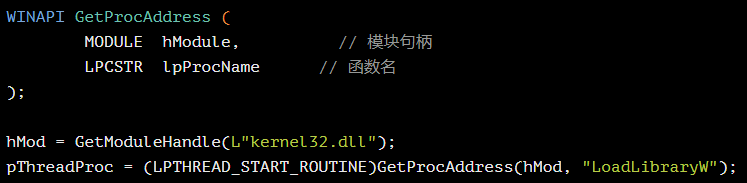

如何获得远程进程中LoadLibrary函数的地址?----②

为了解决这些问题,我们在后面会一一给出解决方案

- 加固本身程序,遍历路径下的dll文件,确定MD5和数字签名安全后再进行后续加载。

- 安装木马查杀工具,实时监控远程线程调用情况

- 查看是否有不明端口开放以及对端口通信进行监控。

- 拦截自身LoadLibraryExW函数,防止远程线程在自身程序加载DLL