事件概况

最近,部署在云服务器上的一台数据库防火墙有很多奇怪的日志,其中登录日志显示有很多 IP 登录失败,访问日志中有特定 IP 在执行一些不常见的 SQL 语句,下面我们简单看一下。

简单分析

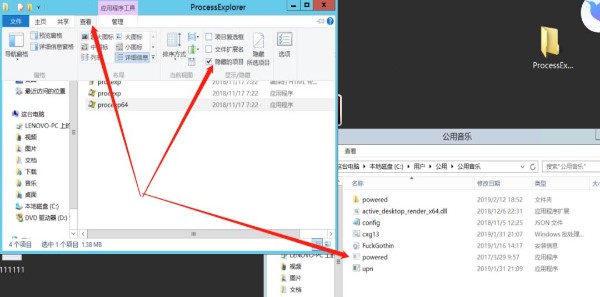

01从登录日志上看,可以判断有很多服务器在尝试爆破搭建在云服务器上的 SQL SERVER 账号,没啥好说的。要是愿意的话,可以把 SQL SERVER 的默认端口1433改成自定义端口,被攻击的情况会有改善。 02从 SQL 执行记录上看,首先判断执行的这个 IP 不属于公司内部人员,发现 IP 地址在波兰,这些 SQL 也不是内部人员执行的,这里就知道这台服务器被人黑了。 03登上远程服务器,检查端口,资源占用情况等,发现 CPU 占用很高,根据对应进程发现在 “音乐” 的文件夹中存在挖矿文件,遂清之,不细说了。这里注意一点,挖矿文件可能会隐藏自身,所以在查看文件时注意选择“隐藏的项目”,在这次挖矿中,就隐藏了 powered.exe 文件,这是真正的挖矿程序。

解决方法

1. 根据攻击的流程,清除相关痕迹,不细说2. 删除黑客生成的账号,修改数据库账号密码3. 根据 SQL SERVER 攻击的 SQL 特性,生成特定的数据库防火墙防御规则,便可将以上两种攻击手段防御住