众所周知,与Windows病毒相比,Linux病毒是相对少见的,这主要是因为全球的Windows用户要比Linux用户多得多。攻击者为了追求利益最大化,显然会更多地倾向于攻击Windows用户。

然而,随着近年来各种大大小小严重威胁到Linux系统和软件安全的漏洞被披露,一些网络黑客对于攻击Linux用户的热情似乎也因此被点燃了。

FBI和NSA发布了一份联合安全警报,其中包括一种新的Linux恶意软件的详细信息。这两家机构称,这种恶意软件是俄罗斯军方黑客在真实世界中开发和部署的。并表示,俄罗斯黑客使用名为Drovorub的恶意软件,在被入侵的网络中植入后门。

根据收集的证据,美国联邦调查局和美国国家安全局官员声称,该恶意软件是APT28 (Fancy Bear, Sednit)所为。APT28是俄罗斯总参谋部主要情报理事会(GRU)第85主要特殊服务中心(GTsSS)军事联合26165部黑客的代号。 FBI和NSA希望通过联合发出警报,提高美国私营和公共部门的意识,以便IT管理者能够迅速部署检测规则和预防措施。

Drovorub – APT28是破解Linux的瑞士军刀

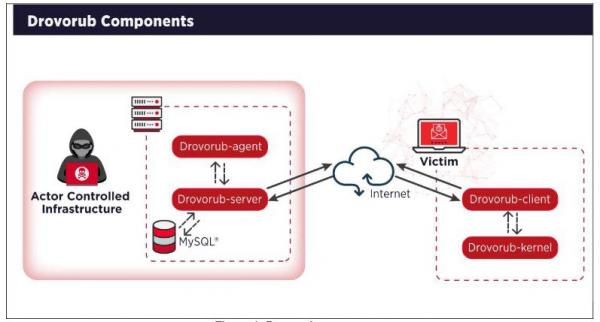

根据这两家机构的说法,Drovorub是一个多组件系统,包括一个implant、一个内核模块rootkit、一个文件传输工具、一个port-forwarding模块和一个命令和控制(C2)服务器。 “Drovorub是一把‘瑞士军刀’,它允许攻击者执行许多不同的功能,比如窃取文件和远程控制受害者的电脑,”McAfee CTO Steve Grobman在今天的一封电子邮件中说。

“除了Drovorub的多种能力之外,它还利用先进的‘rootkit’技术进行隐身设计,使检测变得困难,”McAfee执行董事补充说。“隐形的元素允许特工在许多不同类型的目标中植入恶意软件,使攻击能够在任何时候进行。”

“美国是一个潜在网络攻击的目标丰富的环境。Drovorub的目标没有在报告中提到,但它们可能从工业间谍活动到干预选举,”格罗布曼说。

“美国国家安全局和联邦调查局今天公布的有关APT28 Drovorub工具集的技术细节,对于美国各地的网络防御者来说非常有价值。”

为了防止攻击, 建议将任何Linux系统升级到运行内核版本3.7或更高的版本,“以充分利用内核签名执行,”这一安全特性可以防止APT28黑客安装Drovorub的rootkit。

联合安全警报[PDF]包含关于运行波动性、探测文件隐藏行为、Snort规则和Yara规则的指导——所有这些都有助于部署正确的检测措施。

FBI和NSA表示,在俄罗斯黑客在不同行动中重用服务器之后,他们能够将Drovorub与APT28链接。例如,两家机构声称Drovorub已连接到C&C服务器,该服务器以前曾在2019年春季用于针对物联网设备的APT28运营。该IP地址先前已由Microsoft记录在案。

稿源:快科技