摘要: 神州数码网络公司针对电子政务提出了S.A.F.E解决方案集,它由四个部分组成:Safe(安全)、Availability(可靠)、multi-Function(多功能)、Easy-use(易用)。 1、Safe---符合等级保护要求的电子政务办公网方案1....

神州数码网络公司针对电子政务提出了S.A.F.E解决方案集,它由四个部分组成:Safe(安全)、Availability(可靠)、multi-Function(多功能)、Easy-use(易用)。

1、Safe---符合等级保护要求的电子政务办公网方案

1.1 电子政务网络结构

按照《国家电子政务标准化指南》相关要求,三级以上网络属于涉密网络,网络需要分为政务涉密网、政务内网、政务外网,各网络之间通过安全设备进行隔离。在本建议书中,根据相关标准要求,只对政务内网和政务外网进行规划、设计,其中:

1、政务内网主要面向政府部门实现政府部门内部的业务处理。如政府部门间的公文流转、公文交换、公文处理、办公管理、项目管理、项目审批、群众来信的处理与回复等。这类应用处理的信息大部分不宜对外公开,属于敏感信息,安全的重点主要包括对政务人员的身份认证、政务资源的授权访问和信息安全传输等方面。

2、政务外网主要面向社会向公众提供政策咨询、信息查询、政务数据上报等公众服务。公众服务的对象比较广泛,可以是企业管理人员、普通群众。这类应用处理的前台信息一般不涉及工作秘密,可以对外开放,但它涉及政府在公众的服务形象,要保证该类应用的可靠性、可用性,同时,应保证应用中发布信息的真实与可信,安全防护的重点应放在系统的可靠性、信息的可信性等方面。

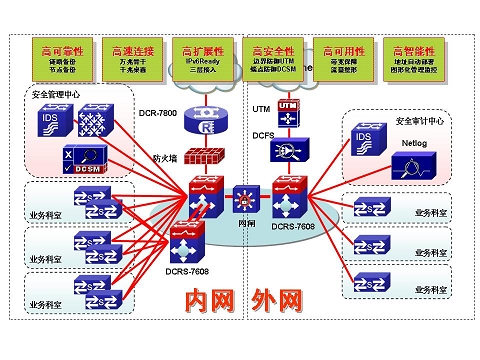

如下图示例:

图1 电子政务网络结构示意图

1.2 设计原则

1) 综合防范,适度安全

在三级信息系统网络建设时,必须充分考虑来自网络的各种威胁,采取适当的安全措施,进行综合防范。同时,以应用为主导,充分分析应用系统的功能,在有效保证应用的前提下,安全保密建设经济适用、适度安全、易于使用、易于实施。

2) 分域防控、分类防护

贯彻等级保护思想,针对不同的安全域采用不同的安全防护策略,通过制定安全策略,实施分区边界防护和区间访问控制,保证信息的安全隔离和安全交换。

3)谁主管谁负责

基于等级保护的电子政务网络的建设过程中,部门网络的内部安全问题应根据本单位的安全需求和实际情况,依据国家相关政策自行开展信息安全建设。

4)安全保密一体化

在电子政务安全保密建设中,无论是技术的采用、还是设备的选配,必须坚持安全保密一体化的原则,这样建设的系统才最为有效、最为经济。

1.3 电子政务内网建设方案

1.3.1政务内网系统构成

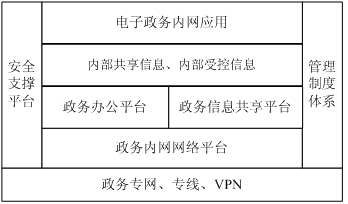

图2 电子政务内网系统构成

对于电子政务内网,政务专网、专线、VPN是构建电子政务网络的基础设施。安全政务网络平台是依托专网、专线、VPN设备将各接入单位安全互联起来的电子政务内网;安全支撑平台为电子政务内网信息系统提供安全互联、接入控制、统一身份认证、授权管理、恶意代码防范、入侵检测、安全审计、桌面安全防护等安全支撑;电子政务专网应用既是安全保障平台的保护对象,又是电子政务内网实施电子政务的主体,它主要内部共享信息、内部受控信息等,这两类信息运行于电子政务办公平台、和电子政务信息共享平台之上;电子政务管理制度体系是电子政务长期有效运行的保证。

1)政务内网网络平台

电子政务内网建设,是依托电子政务专网、专线、VPN构造的电子政务内网网络。

2)电子政务内网应用

在安全支撑平台的作用下,基于安全电子政务内网网络平台,可以打造安全电子政务办公平台、安全政务信息共享平台。

3)安全支撑平台

安全支撑平台由安全系统组成,是电子政务内网信息系统运行的安全保障。

1.3.2 建议拓扑图

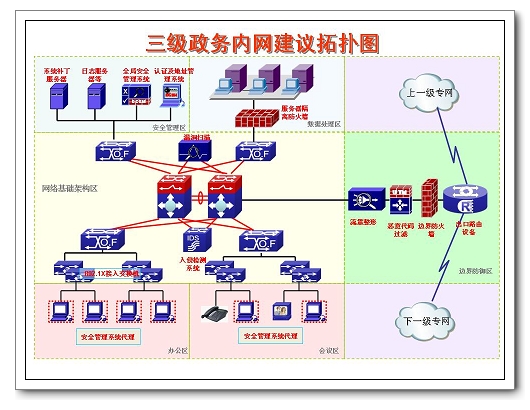

图3 三级政务内网建议拓扑图

电子政务内网按照等保标准要求,进行安全域的划分。根据不同的划分原则,大致可以分别网络基础架构区、安全管理区、数据处理区、边界防御区、办公区、会议区等安全子区域,在实际的网络设计中,可以根据相关标准,按照实际需要进一步细分,如上图所示。

划分安全域的目标是针对不同的安全域采用不同的安全防护策略,既保证信息的安全访问,又兼顾信息的开放性。按照应用系统等级、数据流相似程度、硬件和软件环境的可共用程度、安全需求相似程度,并且从方便实施的角度,将整个电子政务业务系统分为不同的安全子域区,便于由小到大、由简到繁进行网络设计。安全域的划分有利于对电子政务系统实施分区安全防护,即分域防控。

1.3.3 安全支撑平台的系统结构

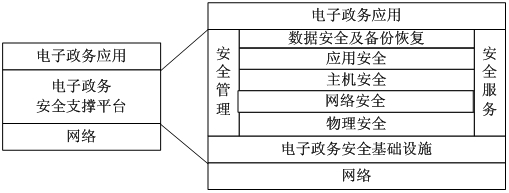

电子政务安全支撑平台是电子政务系统运行的安全保障,由网络设备、安全设备、安全技术构成。电子政务安全支撑平台依托电子政务配套的安全设备,通过分级安全服务和分域安全管理,实现等级保护中要求的物理安全、网络安全、主机安全、应用安全、数据安全及备份恢复,从而保证整个电子政务信息系统安全,最终形成安全开放统一、分级分域防护的安全体系。电子政务安全支撑平台的系统结构下图:

图4 电子政务安全支撑平台系统结构

1.3.4 安全支撑平台的系统配置

1、核心交换机双归属

两台核心交换机通过VRRP协议连接,互为冗余,保证主要网络设备的业务处理能力具备冗余空间,满足业务高峰期需要。

2、 认证及地址管理系统-DCBI

DCBI可以完成基于主机的统一身份认证和全局地址管理功能。

1)基于主机的统一身份认证

终端系统通过安装802.1X认证客户端,在连接到内网之前,首先需要通过DCBI的身份认证,方能打开交换机端口,使用网络资源。

2)全局地址管理

根据政务网地址规模灵活划分地址池

固定用户地址下发与永久绑定

漫游用户地址下发与临时绑定、自动回收

接入交换机端口安全策略自动绑定。

客户端地址获取方式无关性

3、 全局安全管理系统-DCSM

DCSM是政务内网所有端系统的管理与控制中心,兼具用户管理、安全认证、安全状态评估、安全联动控制以及安全事件审计等功能。

1)安全认证。安全认证系统定义了对用户终端进行准入控制的一系列策略,包括用户终端安全状态认证、补丁检查项配置、安全策略配置、终端修复配置以及对终端用户的隔离方式配置等。

2)用户管理。不同的用户、不同类型的接入终端可能要求不同级别的安全检查和控制。安全策略服务器可以为不同用户提供基于身份的个性化安全配置和网络服务等级,方便管理员对网络用户制定差异化的安全策略。

3) 安全联动控制。安全策略服务器负责评估